- Ubiquiti hálózati eszközök

- ASUS routerek

- Segíti a Xiaomi a rendőrség munkáját a halálos EV-baleset után

- Tarr Kft. kábeltv, internet, telefon

- One otthoni szolgáltatások (TV, internet, telefon)

- Milyen routert?

- Telekom otthoni szolgáltatások (TV, internet, telefon)

- Mikrotik routerek

- Hálózati / IP kamera

- YouTube

-

IT café

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

ekkold

Topikgazda

válasz

Apollyon

#22914

üzenetére

Apollyon

#22914

üzenetére

Régebben kipróbáltam ezen a mini PC-n a routerOS-t:

Ez nem noname PC, (Advantech ARK1123H), de csak egy J1900 celeron proci dolgozik benne 4GB RAM társaságában. 2db ethernet portja van, egy switch-el kiegészítve akár használható is lenne. Ez a nem túl erős konfig is simán erősebb volt, mint az RB5009 routerem. Szerintem szinte bármelyik modernebb, kisfogyasztású PC processzorra épülő router lekőrözné a mikrotik hardvereket. Távlati tervek között mindenképpen szerepel ilyesmi (hacsak el nem taszajtják addigra a routeros-t annyira, hoyg elmenjen a kevem tőle).

Jelenleg amúgy NAS-ként használom ezt a kis PC-t, és remekül teszi a dolgát (webszerver, médiaszerver, "letöltőgép", sftp, tftp, smb, nfs,- szerver,stb...) -

ekkold

Topikgazda

válasz

kammler

#22908

üzenetére

kammler

#22908

üzenetére

Mostmár csak erős proci kellene, meg 2x ennyi port, és persze nem csak 32Mb flash, hanem jóval több mert azt is hamar "kinövi" majd a RouterOS.

Nemrég nézegettem egy MiniPC-t a hwaprón 4db 2,5Gbites porttal. Jóval erősebb router lenne mint a legtöbb mikrotik hardver, de egyelőre még nem szántam rá magam , hogy PC alapú routert "építsek". Majd akkor ha az otthoni eszközeim, és persze az internet elérésem is indokolttá teszik, addig meg marad a gigabites lan. -

ekkold

Topikgazda

válasz

Audience

#22899

üzenetére

Audience

#22899

üzenetére

Nos nálam ez úgy néz ki a gyakorlatban, hogy az 5GHz-en szinte bárhová állítom, akkor leáll (ill. el sem indul), mert radart érzékelt... Ha nem lenne a superchannel, akkor gyakorlatilag nem lenne 5GHz-em. Igaz mostanában nem teszteltem, mert már eleve superchannelre állítom. Beltérben van, és a falakon nem igazán megy át (a szomszédos helyiségben is alig látszik), így nem tartok attól, hogy bármi egyebet megzavarna.

Pl. a tv felé a DLNA 5GHz-en megy, mert vezetéken 100Mbit-es a tv (meg eleve nincs odavezetve LAN kábel), a 2,4GHz meg nem tud ennyit a gyakorlatban. Bár a legtöbb műsor belefér ennél kisebb sávszélbe, de nem mindegyik. -

ekkold

Topikgazda

válasz

kammler

#22887

üzenetére

kammler

#22887

üzenetére

Igen, pl. ezt is hiányoltam (nálam itt, az 5GHz gyakorlatilag használhatatlan enélkül). Az is zavaró, hogy a kisebb eszközök 16Mb flash kapacitása ki van centizve, külön kell rá feltenni a wifiqcomac-t, ugyanakor feleslegesen foglalja az eleve nagyon kevés a helyet a sima wifi. Szóval kicsit tákolmánynak vagy inkább gányolásnak tűnik így, pedig többféle rendes megoldást is csinálhattak volna. Pl. az összes drótnélküli módhoz (tehát ami most: wireless, wifiqcom, és wifi) külön modul lehetne, és minden hardverhez fel lehet tenni az ahhoz megfelelőt (felesleges csomagok nélkül). Vagy külön csomagot kellett volna kiadni a különböző wifi modult igénylő verziókhoz. Persze ne felejtsük, hogy a probléma eleve a mikrotik sz@rrágó 16Mb flash-t használó megoldása miatt (is) van. Mert pl. a régebbi mipsbe eszközökben (pl. az anno népszerű RB951 sorozat) még 128Mb flash volt (ill. van).

Egyelőre nem fogok frissíteni, nem akarom, hogy a saját eszközeim legyenek a kísérleti alanyai a fejlesztőknek. Ki kell várni egy jobb periódust, amikor a javított és az újonnan bekerülő hibák aránya kicsit jobb lesz a jelenleginél. -

ekkold

Topikgazda

válasz

nemurea

#22852

üzenetére

nemurea

#22852

üzenetére

Ahogy előttem is írták, az Allow Remote Request itt a mikrotik DNS kiszolgálóját kapcsolja ki/be. Bekapcsolt állapotában a router minden DNS kérést kiszolgál - de ezt pl. tűzfalszabályokkal korlátozhatjuk (pl. a belső hálózatra). Kikapcsolt állapotban semmilyen DNS kérést nem szolgál ki a router, helyette más DNS szolgáltatást kell használnia a klienseknek. De olvasgass egy kicsit (ez is benne van a cikkemben): [link]

-

ekkold

Topikgazda

válasz

nemurea

#22848

üzenetére

nemurea

#22848

üzenetére

1, Cseréld le a jelszót valami hosszúra (pl. amagyaroknyilaitolmentsmeg), és ne add meg senkinek.

2, Vegyél fel tűzfalszabályt ami tiltja az 53-as port elérését a nem helyi címekről.Ezek után maradhat bekapcsolva az Allow Remote Requests.

Nálam is a mikrotik a DNS szerver itthon, mert így tudok statikus címeket is felvenni.

A back to home nem tudom hogy csinálhat-e ilyet, elvileg nem kéne.A back to home akor kell ha pl. nincs publikus IP címed. Ha viszont van, akkor simán wireguard, kézzel beállítva, és természetesen nem a standard porton...

-

ekkold

Topikgazda

Korábban átsiklottam felette, de most feltűnt a NAT szabályaid között pl. a 10. sorban levő.

Ez a szabály (a felkiáltójel miatt) !10000-10100 minden portot NAT-olni fog a szerver felé ami nincs benne ebben a tartományban. Nem látszik az összes beállítás, de ez pl. elég gázos, mindenképpen olvass kicsit utána a dolgoknak mert szét fognak hekkelni a neten.Ismeretségi körben kaptam az infót, hogy volt akire a TEK törte rá az ajtót éjjel... Mint utólag kiderült, "csak" a routerét törték fel (mert hülyén volt beállítva), és gyerekpornót osztottak meg rajta keresztül. Így aztán másnap hazaengedték, és még az ajtóért is bocsánatot kértek (nem, nem fizették ki), de valószínűleg az addig ott töltött idő sem lehetett túl kellemes.... (azóta talán az eljárás is véget ért, és utána a PC-t, routert, telefont, stb... is visszakapta).

A tanulság amit levont az illető: ha nem értesz hozzá, keress valakit aki igen, és segít beállítani... mert ez nem kevés "tanulópénz" volt.

-

ekkold

Topikgazda

válasz

yodee_

#22794

üzenetére

yodee_

#22794

üzenetére

Azért egy "rendes linuxban" van komoly fájlkezelés, és a szabad memóriát fehasználja pl. lemez cache-ként, ami "azonnal edobható" ha esetleg másra kell a memória.

A mikrotiknek ez nem akar összejönni, beraktak pl. egy média szervert is, ami gyakorlatilag nem használható (akkor meg minek?)

Az SMB elérés is szinte alap egy linuxban, nekik ez sem jött össze...

Arra használtam volna esetleg, hogy van egy távoli szerver amit elérek VPN-en keresztül, SMB-vel is, ha ezt a médiaszerverrel tovább osztom akkor a TV-m is elérte volna kvázi közvetlenül ezt a távoli szervert DLNA-val. De ahogy látom ez mikrotikkel esélytelen. Viszont a Xpenology-t futtató NAS-ommal (elvileg) megoldható, tehát el tudom engedni mikrotik ilyen funkcióját, inkább csak érdekesség lett volna, hogy ezzel is megoldható. Gyakorlatilag oda jutottam, hogy azok az új funkciók amik engem esetleg érdekelek volna, és amiért érdemes lett volna frissíteni, gyakorlatilag nem érik el a használható szintet. Talán majd egy későbbi verzió...Mondjuk az is gáz amit a régebbi MIPSBE eszközökkel műveltek. Megfrissíted, és mi történik? Nem megy a wireless.. Mert hogy a mipsbe eszközökre kiadott telepítőben is az új wifi van benne (wireless helyett) feleslegesen, mert az ezeken az eszközökön nem megy, tehát külön fel kell tenni rá a wireless csomagot.

Ok értem megoldható, de a legtöbb szakmában az ilyen foltozgatást a köznyelv egyszerűen gányolásnak hívja.

Még valami ami talán nem mindenkinek tűnt fel, de az új wifi modulból valahogy eltűnt a "superchannel". A lakóhelyem közelében van valami, ami zavart sugároz 5GHz-en, ezért minden csatornán radart érzékel a mikotik, és az 5GHz gyakorlatilag használhatatlan (superchannel nélkül). -

ekkold

Topikgazda

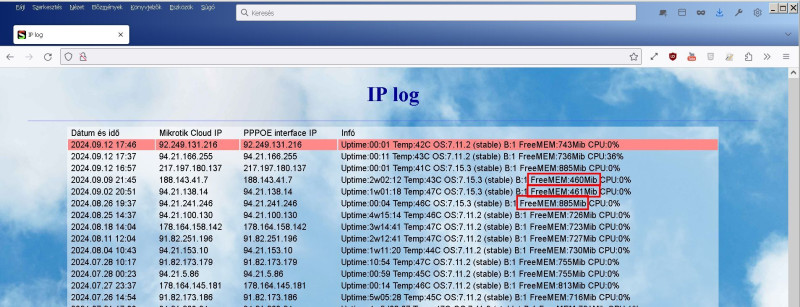

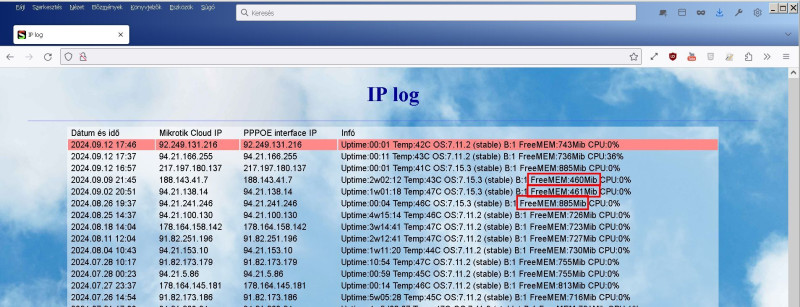

Egy ideje naplózom az IP címemet, (és akkor már egyúttal még pár dolgot), pl. mert anno figyelmeztetés nélkül NAT-olt címre váltottak - így hamar észreveszem azt is, ha megint eljátsszák ugyanezt.

Ez egy kicsi php weboldal a NAS-on, amit mikrotik hív meg időnként. Itt is látszik, ahogy fogy a memória 7.15.3 OS-el (a konfig nem változott), pár nappal a frissítés után. Korábban 7.11.2 volt, így egyelőre arra álltam vissza.

-

ekkold

Topikgazda

Ki akartam próbálni a rose package smb megosztás elérését. Hát egy zsák kaka... Parancssorból lehet konfigurálni, winboxban a beállítások egy részét nem találom. Ez még nem lenne tragédia, nem ijedek meg a parancssoros konfigtól sem, a nagyobb baj, hogy nem működik... a NAS-om egyik mappáját próbáltam elérni: unknown file system... Mondanom sem kell minden más eszköz hibátlanul eléri, windoswsok, linuxok, még a TV-mben levő béna smb megoldás is.

A memoria leakkal együtt, háát, ment egy downgrade + visszaállítottam egy korábbi backupot, ami egy korábbi routerOS-en készült. Kopp-kopp-kopp - most jó. Egy darabig nem fogok frissíteni. Kezdenek úgy dolgozni mikrotikék is mint a "nagyok", kiadják a hulladék béta állapotű szoftvert, aztán majd a felhasználók ingyen tesztelik, és szépen küldik a hibákat... -

ekkold

Topikgazda

válasz

lionhearted

#22786

üzenetére

lionhearted

#22786

üzenetére

Az interfész feltétel helyett azért jobb a wan ip-t használni, mert akkor a belső hálóból is elérhetővé tehetők ezek a forwardolt portok.

Persze még valami ehhez hasonló is kell hozzá:

/ip/firewall/nat add action=masquerade chain=srcnat src-address=192.168.1.0/24 dst-address=192.168.0.0/16

Ha a wan interfészre korlátozzuk a port forwardot, akkor ez nem fog működni. -

ekkold

Topikgazda

Néhány hete frissítettem az RB5009-et 7.11.2-ről, 7.15.3-ra.

Most tűnt fel hogy korábban a szabad memória 700...800Mb között alakult, most viszont pár nap alatt 885Mb-ról indulva, 460Mb -ra csökkent. Más is tapasztal hasonlót? -

ekkold

Topikgazda

-

ekkold

Topikgazda

Bekapcsoltam kíváncsiságból a médiaszervert az RB5009-en. (/ip/media)

A PC-n a VLC playerben meg is jelenik a NAS mellett, és a routerre dugott pendrájvról, a rajta levő filmet le is tudja játszani a VLC. Ugyanezen hálózatban viszont a TV menüjében nem jelenik meg a MikrotikMediaSzerver (a NAS természetesen igen). Tehát valami hibádzik még ebben (legalábbis nálam) - valakinél működik? Ill. próbálta már valaki? -

ekkold

Topikgazda

válasz

yodee_

#22661

üzenetére

yodee_

#22661

üzenetére

Mondhatjuk azt is, hogy a bár a WiFi stabilitása jónak mondható, a wifi sebessége sosem volt erőssége egyik mikrotiknek sem. Annak idején pl. az RB951-es az 1W-os wifijével simán beszórt egy egész házat. Aztán ahogy elkezdték szorongatni a wifis routerek gyártóit, hogy be kellene ám tartani a szabályokat, elkezdték bezárni a kiskapukat, és a frissítésekkel valahogy ennek is egyre kisebb lett a teljesítménye... A sebessége meg sosem volt kiemelkedő, inkább csak átlagos, vagy átlag alatti. Ugyanakkor ha valaki nem méregetni akarja, és nem nagy fájlokat akar mindenáron wifin keresztül mozgatni, hanem csak átlagos célokra használni, akkor teljesen elfogadható.

-

ekkold

Topikgazda

válasz

yodee_

#22641

üzenetére

yodee_

#22641

üzenetére

Ok, ezt megoldható, csak elgondolkoztam, hogy nyújt-e bármi előnyt (esetleg hátrányt) az újabb szoftver számomra a ezen az eszközön?

Hogy csak egy régi példát említsek: régi routeros-ben pl. egyetlen kattintással ki lehetett kapcsolni radar-detect funkciót... ez mostmár nem ilyen egyszerű.

ez mostmár nem ilyen egyszerű.Tovább gondolva ugyanezt, használatban van egy hAPac-m itthon (tehát nem az ac^2), ennek egész jó a wifije - na nem a sebességre gondolok, hanem stabilitásra, erre csatlakozik pl. a tv-m is 5GHz-en. Van értelme frissíteni, vagy "ami jól működik azt ne piszkáljuk" meggondolás alapján, inkább hagyjam...?

Van egy jelenleg használton kívüli hAPac^2 is (256Mb RAM-os verzió), erre valószínűleg érdemes feltenni az újabb rendszert, mivel ez arm-es és elvileg jó hozzá a WiFi csomag, jól gondolom?Szerk.: akkor már még egy kérdés. RB5009-re feltette már valaki a 7.15.3 routeros-t? Rendben működik?

-

ekkold

Topikgazda

Feltettem a legújabb (7.15.3) routeros-t egy RB951-re. Majd fel kellett telepítenem a wireless packaget-is, hogy működjön a wifi. Így most van WiFi és Wireless menü is, de a WiFi menü üres (és gyakorlatilag felesleges)... Lehet, hogy nem igazán volt értelme ezt a viszonylag régi eszközt frissíteni?

-

ekkold

Topikgazda

Ennél összetettebb a dolog. Alaphelyzetben valószínűleg DHCP szervert is indít a defconf, amire jelen helyzetben nem hogy nincs szükség, hanem egyéb problémákat is okozhat (pl. ütközik a router DHCP szerverével), és még lehetne sorolni...

Azt kellene megérteni: a quick set, ill. a defconf annak való, aki csak soho router szinten akarja használni a mikrotiket, és esetleg nincsenek elegendő hálózatos ismeretei ahhoz, hogy bonyolultabb konfigot magától elkészítsen.

Ha viszont ennél több kell, akkor rendes átgondolt konfig kell, amibe nem kavar bele egyéb ismeretlen beállítás. Ez esetben használjuk az összes beállítási lehetőséget, de elkerüljük a quick set-et, mert elállíthat, megváltoztathat más, általunk már beállított dolgokat, sőt időnkét olyasmivel egészíti ki, amiből csak káosz lesz megfelelő működés helyett.Lehetne ezt hasonlítani egy automata váltós, és egy manuális autóhoz. Az előbbinél szinte csak a gáz és fék pedált kell taposni - és megy az autó. De ha manuálisat választasz, akkor a kuplungot és a váltót is neked kell kezelni, és ha ezt úgy karod vezetni mint egy automatát, akkor nem sok jóra számíthatsz. Vannak olyanok is amelyek mindkét üzemmódot tudják, de semmiképpen sem egyszerre (a mikrotiket ehhez hasonlítanám)... Vagy pl. a feleségem autója manuális váltós, de figyelmeztet a műszerfalon, ha szerinte váltani kellene.

-

ekkold

Topikgazda

válasz

MaCS_70

#22625

üzenetére

MaCS_70

#22625

üzenetére

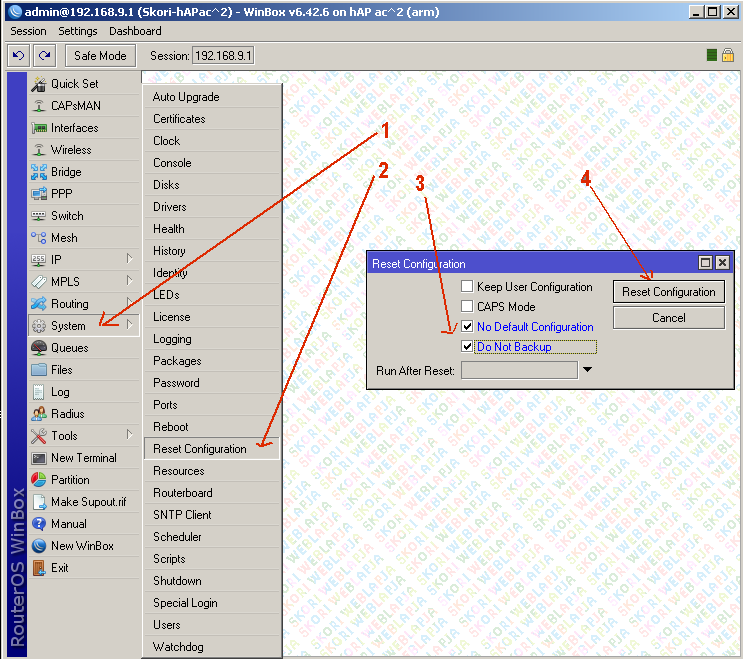

....a LAN IP-cím beállítása volt a kivétel...

Nincs ilyen kivétel, ha bármit állítasz benne, akkor sok egyebet is megváltoztat. A legjobb ha be sem lépsz ebbe a menübe (ha csak "simán leokézod" már azzal is módosulhet valami)

Winbox-ban ott van az IP/Adresses menü ahol megnézheted ill. állíthatod az címeket.Tehát mégegyszer:

- Csatlakozzon az ETH2 a LAN oldalra.

- Winbox-al csatlakozz az eszközhöz MAC alapon. Ne a mikrotikhez legyen bekötve a laptop, hanem egy másik lan porton át (vagy wifin).

- Töröld a konfigot, és no default konfig legyen bepipálva.

- Ujraindulás után újból winbox. Ilyenkor csak MAC alapon megy, ha mindent jól csináltál, mert nincs IP címe a mikrotiknek. Ha mégis lenne IP-je akkor valamit eltoltál.

- Ezután ETH2 legyen DHCP kliens. Itt a nenüben látni fogod, hogy kap IP-t a routertől, ezután már ezen az IP-n is eléred az eszközt.

- Utána jöhet az LTE konfig, és EHT1 a WAN portra.Ne legyen bridge, és semmi egyéb beállítva.

Ja igen, és azért kell mindenképpen a winbox, mert a webfelület nem megy IP cím nélkül, márpedig ha jól csinálod, akkor addig nincs IP címe, amíg nincs beállítva DHCP kliensnek az ETH2. Tehát egyszerűen fogalmazva: webfelületen konfigurálva nem lesz jó... (ahhoz pontosan, 200%-osan tudni kellene mit miért csinálsz, de ez jelenleg nem így van)

-

ekkold

Topikgazda

válasz

MaCS_70

#22623

üzenetére

MaCS_70

#22623

üzenetére

Elolvastad amit a múltkor írtam neked? [link]

Ismét idézek a cikkből :- Ha tényleg többet akarunk, mint amit egy sima soho router tud, és az itt leírt beállításokon végigmegyünk, akkor innentõl semmiképpen se használjuk, sõt felejtsük el a router Quick Set menüpontját! A quick set több olyan módosítást is végez egy lépésben, ami a lentebb felsorolt beállításokkal együtt váratlan ill. kiszámíthatatlan eredményre vezethet.

Tehát ha quick set-ben állítasz valamit az több különböző dolgot is megváltoztathat egyszerre. Azoknak való, akik nem értenek hozzá, nem is képesek rá, és nem is akarnak érteni a cucchoz, csak kattintanak párat és megy. Ha többet akarsz ennél (pl. elérni az eszköz menedzsmentjét a belső hálózatodból, internetet adni az eszköznek, NTP-t beállítani), akkor meg kellene érteni a logikáját. Ennek egyik módja - kezdők számára, pl. hogy elolvasod a cikket és megpróbálod megérteni. Gyakorlatilag minden információt leírtak már neked ahhoz, hogy működjön amit szeretnél. De összefoglalom neked:

- állítsd be a nulláról, azaz default konfig nélkül, hogy csak az legyen benne amire szükség van.

- ETH2 DHCP kliens (bridge tulajdonképen nem kell) ez bekötve a routered egyik lan portjára közvetlenül vagy switch-en keresztül.

- LTE konfig beállítása

- ETH1 passtrough, tehát itt továbbadja az LTE csatlakozást routered WAN portjára

- NTP kliens beállítása (és egyebek amire esetleg még szükséged van).

A quick set, ill. default konfig sok alap dolgot beállít egyszerre, de ez ütköz

het azzal a "speciális esettel" ami neked kell. Így senki sem fogja távolról kitalálni, hogy mi és miért nem megy éppen, csak tippelgetni lehet. Ami vagy bejön vagy nem. -

ekkold

Topikgazda

válasz

MaCS_70

#22597

üzenetére

MaCS_70

#22597

üzenetére

Lehet, hogy tényleg a nulláról kellene kezdeni, default konfig nélkül.

Kezdetnek nézd át ezt a cikket (a fenti kép is ebből származik): [link]

A cikk nem teljesen arról szól mint ami neked kell, de betekinthetsz egy kicsit a mikrotik működésének logikájába, és lesz azért benne olyan ami számodra is hasznos. Az oldal közepe táján van képernyő-kép a DHCP kliens beállításáról is. -

ekkold

Topikgazda

-

ekkold

Topikgazda

válasz

MaCS_70

#22589

üzenetére

MaCS_70

#22589

üzenetére

Winbox-al be lehet lépni IP cím nélkül is, felesleges volt a reset... de nézzük a jó oldalát, kicsit gyakoroltál. De akkor kezdjük..

Először állítsd be DHCP kliensnek az ETH2-t. Ezután vedd ki a bridge-ből.

Az ETH2 és a router egyik lan portja legyen összekötve kábellel.

Az a PC amin a winbox fut. csatlakozzon a routerhez.

Ha nem tudsz belépni, ne ijedj meg, a winbox MAC address alapon is be tud lépni, próbáld ki ezt a lehetőséget. Ha idáig eljutottál jelentkezz, és folytatjuk... Ha nem megy akkor kérdezz! -

ekkold

Topikgazda

válasz

MaCS_70

#22541

üzenetére

MaCS_70

#22541

üzenetére

Mivel a fő routered nem mikrotik, így feltételezhetően nem tud VLAN-okat kezelni. Emiatt logikusan sajnos csak az a megoldás lesz a használható, hogy mindkét ETH portot össze kell kötni a fő routereddel. Azt ETH1 (passtrough) megy a WAN portra, az ETH2 pedig DHCP kliensként egy LAN portra.

Ez a második csatlakozás esetleg kiváltható, valamilyen egyéb wifis eszközzel, de a jelenlegi hálózati ismereteid alapján lehet, hogy ezt sem kellene erőltetni. -

-

ekkold

Topikgazda

-

ekkold

Topikgazda

Mikrotiken használok feketelistát. Minden olyan IP felkerül rá ami 22, 53, 8291és hasonló portokat próbál piszkálni az internet irányából.

A feketelistát blokkolom a raw fülön, azaz

/ip firewall raw

add action=drop chain=prerouting src-address-list=blacklist

itt jelen pillanatban a csomagszámláló 1.281.937-nél jár

Korábban csak a filter fülön blokkoltam, de ez a szabály itt is bent maradt:

/ip firewall filter

add action=drop chain=forward src-address-list=blacklist

add action=drop chain=input src-address-list=blacklist

Elméletileg ezeknek már nem kellene csinálnia semmit sem, mert a Raw-ban már eldobom ezeket a csomagokat, a gyakorlatban viszont ezek a számlálók is pörögnek, csak éppen lasabban.

forward: 15

input: 5.495Azon gondolkoztam, hogy ez miért lehet, és van is egy ötletem, de felmerült egy újabb kérdés is ezzel kapcsolatban. A szabályok jelentős része most a Filter Rules-ben van, a Raw-ban csak a feketelista eldobás, és a fehérlista engedélyezés van.

Hogyan érdemes, ill. hogyan célszerű eldönteni, hogy melyik szabály legyen a Raw-ban és melyik legyen a Filter Rules fülön felvéve? Konkrétan pl. a fehér/feketelista kezelése melyik helyen a célszerűbb? -

ekkold

Topikgazda

válasz

Multibit

#22423

üzenetére

Multibit

#22423

üzenetére

Nyilván nem csak az LG, csak azoknál bukott ki először, ráadásul a neten is publikálva. Amúgy mindegyik kémkedik, és ahol nem foglalkoznak ezzel, vagy nem figyelnek rá, ott akár egész hatékonyan fog tevékenykedni.

....Csak egy példa: cégvezető, fejlesztő, adatokkal dolgozó alkalmazott stb.. hazaviszi a céges laptopot, és felcsatlakozik az otthoni wifire. A tv meg szkenneli az otthoni hálózatot, hátha talál elérhető adatot, természetesen kizárólag statisztikai céllal...

-

ekkold

Topikgazda

-

ekkold

Topikgazda

válasz

tothd1989

#22408

üzenetére

tothd1989

#22408

üzenetére

Ha jól értem az eth protok egy bridge-ben vannak, de különböző IP címük van? Ennek így tényleg nem sok értelme van. Ha már külön DNS szerverek vannak, és külön alhálózatok, akkor nem kellene layer2 kapcsolattal is összekötni őket. Elegendő lenne a layer3, megfelelő tűzfal szabályokkal. Ha nem nagyon sok eszközből áll a hálózat, akkor egyszerűbb a DHCP leases menüben összerendelni a MAC address-t és a kiadott IP címeket, így egyetlen DHCP szerver elegendő, ami pl. a 192.168.0.0/16 tartományból oszthat IP címeket.

Összességében: nem látszik, hogy mi indokolja, hogy a különböző IP tartományokat egy közös bridge-re rakod, és nem is tűnik jó megoldásnak. Ennek jól kellene működnie bridge nélkül is. Vagy ha mindenképpen közös bridge kell, akkor 1db DHCP szerverrel lenne jobb megoldani. Bár mint írtad, végülis most működik a hálózat.... -

ekkold

Topikgazda

Adott esetben elég lehet - ha jól van konfigurálva. De van amikor ki kell nyitni bizonyos portokat, és ilyenkor nagyon nem mindegy pl. a szabályok sorrendje sem.

Pl. ha használunk valamilyen VPN-t (Wireguardot, L2TP-t, PPTP-t), ezeknek a működéséhez ki kell nyitni néhány portot, ami vagy fixen lesz nyitva, vagy valamilyen kopogtatásos, fehérlistás megoldással (én mindegyiket használom).

Régi RouterOS verzióban volt egy bug, ami miatt annak idején rengeteg routert széthekeltek (volt ami javítható maradt, jónéhányból "tégla" lett), de csak azokat tudták meghekkelni, amelyiken nyitva volt a winbox portja.

Nekem már akkor is úgy volt beállítva a router, hogy netről, a 8291 portra jövő csomagok forráscíme kapásból ment a feketelistára, és onnantól minden csomagja drop... Hasonlóképpen még jónéhány további port amit gyakran támadnak (telnet, ssh, ftp, dns, stb..). Persze használok pl. sftp-t is, de nem a standard 22-es porton (átraktam máshová), és csak az "sftp-fehérlistán" szereplő IP címekről lehet elérni.A feketelistás megoldásokkal érdemes vigyázni, mert ha nagyon elkezdenek támadni, akkor hatalmasra nőhet a lista, és az már komoly erőforrást vesz el (egy barátom járt így). Azóta csak eldobja a nemkívánatos csomagokat (nem gyűjt feketelistát), viszont a legtöbb dolgot csak VPN-el lehet elérni, és/vagy csak fehérlistán szereplő IP ről.

-

ekkold

Topikgazda

válasz

nemurea

#22321

üzenetére

nemurea

#22321

üzenetére

Igen, de ez még válaszol a támadónak (megtagadja a kérést), ezért tovább fog próbálkozni. A tűzfalba is érdemes felvenni rá egy tiltást (ahogy az előbb írtam).

Ha a 172.16 kezdetű tartományt nem használod, akkor az ki is vehető (de amúgy ahhoz /16 -ot szoktak használni). A 192.168-hoz meg /24-et, de ha /16-al adom meg akkor az összes ilyen kezdetű címre érvényes lesz.

-

ekkold

Topikgazda

-

ekkold

Topikgazda

válasz

kammler

#22300

üzenetére

kammler

#22300

üzenetére

Nálam is többszáz IP gyűlik össze a feketelistán elég rövid idő alatt. Az SFTP-t átraktam nem standard portra, de ott is megtalálták , és próbálták hekkelni. Azóta a port zárva van, és csak megfelelő bejelentkezés után lesz nyitva... [link] Így csak annyit látnak, hogy a port zárva, és továbblépnek (nincs név/jelszó próbálgatás, majd -> feketelista), összességében így kisebb terhelést okoznak a tűzfalnak.

-

ekkold

Topikgazda

válasz

kammler

#22294

üzenetére

kammler

#22294

üzenetére

Így van, portot csak akkor nyissunk, ha pontosan tudjuk, hogy mit, hogyan, és miért teszünk. Ha csak el szeretnénk érni a dolgainkat távolról, akkor VPN-el biztonságosabb. Jelenleg leginkább a wireguard az ajánlott, de az a 6-os RouterOS-ben nincs, a 7-esben jelent meg.

-

ekkold

Topikgazda

válasz

zelikocc

#22272

üzenetére

zelikocc

#22272

üzenetére

Ahogy előttem írták, szkripttel minden (is) megoldható. Nekem pl. emailben küld backup-ot minden héten. Mostanában kell majd átírnom a scriptet, mert a digi levelező szolgáltatása megszűnik (az smtp szervere sem lesz elérhető). Az a tervem hogy ezután egy bedugott pendrájvra ment, és SFTP-vel fogja a szerverem egy mappájába is bemásolni a mentést (az email helyett).

-

ekkold

Topikgazda

válasz

Audience

#22162

üzenetére

Audience

#22162

üzenetére

Régi munkahelyemen "megörököltem" egy szálloda wifi hálózatát, 100db feletti AP-vel, ráadásul akkoriban még a Capsman sem létezett. Pl. ott okozott rendesen problémát az eszközök kezelésében. Gondolj csak bele: egy sima wifi jelszó csere mivel jár capsman nélkül.. (persze írtam rá scripteket)

-

ekkold

Topikgazda

válasz

yodee_

#22151

üzenetére

yodee_

#22151

üzenetére

Az összes mikrotik csinálja évek óta, még egy sima AP is. A bridge általában az egyik ETH MAC addressét vette fel, ha viszont a wifi is aktív akkor a wifi MAC addressét vette fel, és emiatt gyakorlatilag váltogatta a címét. Ezt többnyire úgy kezeltem régen is, hogy amikor a konfig már kész volt, akkor a bridge mac addressét, bemásoltam az admin mac mezőbe, így onnantól megmaradt a fix cím.

Igazából azt nem érem, hogy miért a mac cím váltogatása a default beállítás. -

ekkold

Topikgazda

válasz

kammler

#22065

üzenetére

kammler

#22065

üzenetére

Meg kell jelölni a VPN-en át menő kapcsolatot (IP mangle), és a hozzá tartozó csomagokat, hogy a visszajövő válaszokhoz tartozó csomagokat a VPN felé tudja irányítani. Egyszer már csináltam ilyet, elég rég volt, így csak kb. emlékszem, de teljesen jól meg lehetett oldani a dolgot.

-

ekkold

Topikgazda

válasz

lionhearted

#22033

üzenetére

lionhearted

#22033

üzenetére

Így már értem, köszönöm, hogy felhívtad erre a figyelmem!

Ki is egészítettem a leírást a weblapon (remélem nem gond, hogy megemlítettelek).Ja és a login: a weblapon levő PHP csak egy példa. Ezt célszű olyan formában elkészíteni, hogy a jelszót ne tárolja el közvetlenül, hanem valamilyen kódolt formában, és egy külön fájlban. Amúgy szándékosan nem akarok olyan logint készíteni aminek bármi köze lenne a routerhez.

-

ekkold

Topikgazda

válasz

lionhearted

#22026

üzenetére

lionhearted

#22026

üzenetére

...a magic constant port a képletből, amivel amúgy kb bárrmi más is hívhat.

Azért nem tud más hívni a "magic constant port"-ot használva, mert a mikrotik ezt csak a NAS belső IP címéről fogadja el (forráscím), a csomag cél címe pedig a listára felvenni kívánt cím (és persze adott interfészre is lehet szűkíteni a kört.). Ha kintről próbál valaki olyan csomagot küldeni, aminek a cél-címe a saját címe, az a csomag el sem fog jutni a routerig, hiszen annak a csomagnak a számára nem az én mikrotikem lesz a gateway, ez csakis belső hálózatból induló csomagok esetén lesz így, amelyek a router mint gateway-nek szintén a belső címére érkeznek. Persze lehet, hogy hibás a gondolatmenetem, de hol hibás?

Ez szerintem inkább a webszerver felől támadható - ha azt meg tudja hekkelni valaki. Persze ezzel akkor is csak portot tud nyitni, de ezzel még közel sem fér hozzá a routerhez. -

ekkold

Topikgazda

válasz

lionhearted

#22021

üzenetére

lionhearted

#22021

üzenetére

Hogyan csinálnád meg? Raksz be példát? Az API használatához authentikálni kell a routerbe, ha jól tévedek. Az UDP hívással kizárólag az IP felvétele valósul meg, a routerben gyakorlatilag semmihez sem fér hozzá a webszerver.

A pingeléssel "bekopogtatásnak" is megvan ugyanez az előnye. -

ekkold

Topikgazda

válasz

Reggie0

#22015

üzenetére

Reggie0

#22015

üzenetére

Igen, ezt a megoldást is alkalmaztam már. Ezért inkább úgy fogalmaznék, hogy mindkettőnek van előnye és hátránya is.

A pingelős módszer, csomagmérettel variálva, különösen ha több lépcsős elég megbízható, de...

- Pl. a windowsos ping és a linuxos nem ugyanúgy kezeli a csomagméretet amikor paraméterként megadom.

- Ha egy egyszerű felhasználót akarok beengedni, egy sima PC-ről, akkor már nehezebb a dolgom (pl. minimum gyártanom kell neki egy .bat fájlt, ami megfelelő csomagméretekkel pingel)

- Egyszerűen a kényelmi szint más, ha csak beírok egy jelszót egy böngésző ablakban. Illetve ez esetben nem csak a saját IP-met tudom felvenni, hanem bármilyen IP-t, amit a form IPcím mezőjébe beírok.

- Ha a form-ot https-el érem el, akkor sokkal nehezebb a jelszót megszerezni (pl. a kommunikáció lehallgatásával), mint egy pingelés, vagy UDP csomag esetében.A pingelős módszer tagadhatatlan előnye, hogy a routeren kívül gyakorlatilag semmi egyéb nem kell hozzá. Lehet, hogy kiegészítem majd ennek a leírásával is ezt a cikket.

Mióta a mikrotikre lehet dockert is telepíteni, elvileg ezzel is megoldható lenne a webszerver, és akkor a cikkben írt megoldás sem igényel további hardvert.

-

ekkold

Topikgazda

Talán elfér itt: Felkerült egy újabb írásom, mikrotik témában [link].

-

ekkold

Topikgazda

A két eszköz nem egy kategória.

Az RB5009 soho router, a CCR professzionális.

A CCR:

- közel a duplája árban.

- kb. 2x annyi port

- nagyobb teljesítmény

- a paszív hűtésű erősen melegszik (állítólag), csak jól szellőző rackbe, ajánlott.

- a melegedést a nagyobb teljesítmény is alátámasztjaTehát a zongorát és a pianínót akarjuk összehasonlítani.

- Valóban kell a sokkal több port?

- Valóban szükséges az 5009-nél nagyobb teljesítmény?

- Valóban nem számít az árkülönbség?Ha csak a sávszél növekszik, és eddig a 3011 is bírta a strapát, és nem jelent meg újabb követelmény, akkor 4011 vagy 5009 is bőven elegendő.

-

ekkold

Topikgazda

válasz

lionhearted

#21976

üzenetére

lionhearted

#21976

üzenetére

Akkor nekem az lenne a kérdésem, hogy lehet az, hogy nálam a wireguard interfészek a default 1420-as MTU-van mennek, és PPPOE netem van (1492 MTU-val), ugyanakkor a wireguard látszólag mégis hibátlanul működik.

-

ekkold

Topikgazda

válasz

yodee_

#21920

üzenetére

yodee_

#21920

üzenetére

Ha van export és backup is róla, akkor törölhető a konfig, létrehozol felhasználókat, és import... Ha valamiért nem sikerülne, akkor ott a backup, amiből visszaállítható.

Ha nem titkosított a backup akkor talán visszafejthető, de biztos nem egyszerű.

Nagyjából így állnék neki: egy másik ugyanilyen routeren csinálnék egy backupot, majd lecserélném a jelszót, újra bacup, és megnézném (mondjuk valamilyen hex editorral), hogy mi a különbség a két fájl között... Ezután némi munkával talán megtalálható egy másik backup fájlban is amit keresünk. Ha nem, akkor fenti lépéseket ismételhetjük, hogy több adatból tudjunk kiindulni. -

ekkold

Topikgazda

Igen, de van amikor a könnyebb utat is lehet választani.

Annak idején "megörököltem" egy szálloda a wifi hálózatának foltozgatását, egy kilépő kollégától, mikrotik RB1000, és 100...150 darab különféle AP.

Capsman még a fejlesztők fejében sem volt még akkor... így pl. egy jelszó csere, vagy egy ujabb VLAN + másodlagos SSID bevezetése nem volt könnyű feladat - de azt is megoldottam. Írtam a mikrotikre szkriptet, amit egy .bat fájl (parancssoros ftp-vel) windowsból, egy IP lista alapján feltöltött minden AP-re. A szkript elégezte a módosításokat minden AP-n. Hát, azért az capsman-al egyszerűbb lett volna...

De itthon pl. 3db AP szórja a wifit, és itt sem használom a capsman-t. -

-

ekkold

Topikgazda

válasz

kammler

#21713

üzenetére

kammler

#21713

üzenetére

Akkor ezek szerint nem hardver hibád van, hanem mikrotikéknek sikerült (ismét) elbaltázni valamit... Akkor bizony tényleg várok még ezzel a frissítéssel, jelen pillanatban ugyanis minden működik ahogy kell, és nem akarok felesleges munkát csinálni magamnak.

Van itthon hAPac, hAPac^2, cAPac, RB951G2hnd, ezeknél is várakozó állásponton vagyok, konkrétan a wifi cseréje miatt, mert lehet hogy jobb az új, de esetleg kiforratlan. A wifi sebessége jelenleg elegendő arra amire nekem kell, ezért a stabilitása jelenleg sokkal fontosabb, mint a sebessége.Ami esetleg érdekes játék lenne, és később még hasznos is lehet, hogy VPN-en elérhetek SMB-vel média fájlokat, amit a mikrotik DLNA-val elérhetővé tehet a helyi hálóban mondjuk egy TV számára. Ez azért lenne nagyon ügyes dolog, mert nem lenne szükség Layer2 VPN-t létrehozni (vagy EOIP-vel és hasonlókkal küzdeni) egy távoli szerver eléréséhez. Anno kipróbáltuk egy messze lakó barátommal, hogy a TV-mmel tallóztam az ő otthoni szerverén levő filmeket, de a hálózatok layer2 összekötése azért vetett fel nehezen kezelhető problémákat - igazából DHCP szűrés és hasonlókkal kellett volna kezelni a problémát, de a gyakorlatban ez sosem működött megbízhatóan, így a távoli layer2 hálózat most csak egy VLAN-on érhető el itthon, elkülönítve a saját hálótól. Persze ez kiszórható lenne wifin egy másik SSID alatt, de mivel van saját szerverem (NAS-om) erre nincs igazán szükségem, így csak egy kísérlet maradt. Ha majd frissítek akkor rose smb + dlna, és meglátjuk, hogy a gyakorlatban is jól működik-e. Az az érdekes, hogy igazából ezt nem is kell feltétlenül a fő routernek megcsinálnia, mehet bármelyik AP-n is a DLNA szerver, pl. kapásból a wifi interfészen, vagy a hozzá tartozó bridge-n.

-

ekkold

Topikgazda

válasz

yodee_

#21661

üzenetére

yodee_

#21661

üzenetére

Akkor ezekszerint csak a samba szerver került át a rose csomagból, és a samba klienshez most is kell a rose csomag?

Nekem jelenleg egy pendrájv van bedugva az RB5009-be , és erre megy a hetente a konfig mentése. Ill. a tftp szerver fájljai is ezzen a pendrájvon vannak. Viszont ez a pendrájv elhagyható lenne, ha felcsatolná a xpenology szerverem egyik mappáját... -

ekkold

Topikgazda

válasz

yodee_

#21651

üzenetére

yodee_

#21651

üzenetére

Bás sosem próbáltam, de Rose csomaggal elvileg lehetett távoli SMB megosztást használni, pl.:

/diskaddtype=smbsmb-address=192.168.1.1smb-share=pcie1-nvme1 smb-password =***** smb-user =user

[link]

Elvileg ez bekerült most az alap rendszerbe, kivéve ha valamit rosszul értelmezek...

Esetleg próbáld ki... -

ekkold

Topikgazda

!) rose-storage - moved SMB service to the RouterOS bundle;

Akkor ez azt jelenti, hogy elvileg fog tudni pl. logolni is SMB megosztásra a helyi hálózatban, illetve SMB-vel elérni más eszközöket?

Az NTFS és exFat kezelés is hasznos!

Lehet, hogy felteszem az RB5009-re, de még kivárok vele , hogy másoknál rendben megy-e... Aki feltette szóljon

, hogy másoknál rendben megy-e... Aki feltette szóljon  !

! -

ekkold

Topikgazda

válasz

E.Kaufmann

#21400

üzenetére

E.Kaufmann

#21400

üzenetére

Szerintem meg is válaszoltad magadnak a kérdést.

-

ekkold

Topikgazda

válasz

kopogo

#21389

üzenetére

kopogo

#21389

üzenetére

Ha a torrent portja: 52000, a torrentező gép ip cime: 192.168.5.33, és a WAN port neve: pppoe-digi, akkor:NAT (port továbbítások beállítása)/ip firewall nat add action=dst-nat chain=dstnat dst-port=52000 in-interface=pppoe-digi protocol=tcp to-addresses=192.168.5.33 to-ports=52000/ip firewall nat add action=dst-nat chain=dstnat dst-port=52000 in-interface=pppoe-digi protocol=udp to-addresses=192.168.5.33 to-ports=52000Tűzfal engedély szabályok:/ip firewall filter add action=accept chain=forward disabled=no dst-port=52000 protocol=udp/ip firewall filter add action=accept chain=forward disabled=no dst-port=52000 protocol=tcp -

ekkold

Topikgazda

válasz

E.Kaufmann

#21348

üzenetére

E.Kaufmann

#21348

üzenetére

Szerintem egy csomó eszköz, a ping-en kívül, egyszerűen nem foglakozik semmilyen ICMP csomaggal. Ha meg is oldanák, hogy a router küldjön megfelelő ICMP csomagokat, az csak az eszközök 10%-a esetében működne, a többinél folyamatosan jönnének a problémák. Valószínűleg a többi router (nem csak a mikrotik) is ugyanígy kezeli az MTU-t, csak itt van valamennyi beleszólásod a dologba - ha szükséges. Néhány eszköz tűzfalbeállításában pl. default tiltva van minden ICMP csomag.

-

ekkold

Topikgazda

válasz

jerry311

#21145

üzenetére

jerry311

#21145

üzenetére

Ha mindenkinek saját jelszava van a wifihez, akkor úgy állítanám be, hogy egy jelszóval, csak 1 db usert enged be. A userekkel meg közölném, hogy aki kiadja a jelszavát az nem tud belépni, mert egyszerre csak egyet enged be a rendszer.

A megvalósítás lehet virtuális wifi interfészekkel, (30db SSID-vel még simán működik a mikrotik), de lehet olyat is, hogy nyílt wifi van (vagy csak valami egyszerű jelszó), de csak akkor lehet bármit elérni, ha erről a wifiről indít egy VPN csatlakozást. Ez a MAC problémát is megkerüli...

Sőt akár kombinálható is a dolog. Aki nem váltogatja a MAC addresst, az kapásból tudja használni a hálózatot, aki meg cserélgeti, az kénytelen lesz VPN-ezni... -

ekkold

Topikgazda

válasz

user12

#21117

üzenetére

user12

#21117

üzenetére

Ha szándékosan bontod a kapcsolatot, majd újra engedélyezed, akkor megjavul?

Ha igen akkor lehet egy szkriptet gyártani ami ezt elvégzi ha nem működik a kapcsolat (majd előbb-utóbb javítják a hibát, és akkor a szkript törölhető lesz).A másik lehetőség: visszaállsz a korábbi szoftver verzióra, talán egy későbbi verzióban majd javítják...

-

ekkold

Topikgazda

válasz

Pyttawrx

#21044

üzenetére

Pyttawrx

#21044

üzenetére

Másik, közbenső verzióval nem próbálkoztál? Pl. [ 7.11.2 ]

-

ekkold

Topikgazda

válasz

E.Kaufmann

#21020

üzenetére

E.Kaufmann

#21020

üzenetére

Gondolom ehhez nem kell hatalmas sávszélesség. Akkor az EOIP miért nem jó?

Lehetne valamilyen layer2 VPN kapcsolatot is konfigurálni (L2TP vagy PPTP), ezek is jól működnek tapasztalatom szerint. -

ekkold

Topikgazda

válasz

E.Kaufmann

#20961

üzenetére

E.Kaufmann

#20961

üzenetére

A mikrotik szokott variálni a MAC addressekkel.

Pl. a virtual wifi interfésznek hajlamos ugyanazt a MAC addresst beállítani, mint a fő interfésznek, ezért SSID nélkül nem lehet eldönteni hová is akar csatlakozni az eszköz. Írd át annak az interfésznek MAC addressét (elég egyetlen bájtot módosítani benne) amelyikre rejtett SSID-vel szeretnél csatlakozni.

Néha pl. a bridge MAC addressét is változtatja, attól függően, hogy melyik port aktív és melyik nem (nem tudom a R.Os 7-ben is maradt-e ez a működési mód, de valószínűleg igen), ezért érdemes fixre venni a bridge MAC-t is. -

ekkold

Topikgazda

válasz

kammler

#20881

üzenetére

kammler

#20881

üzenetére

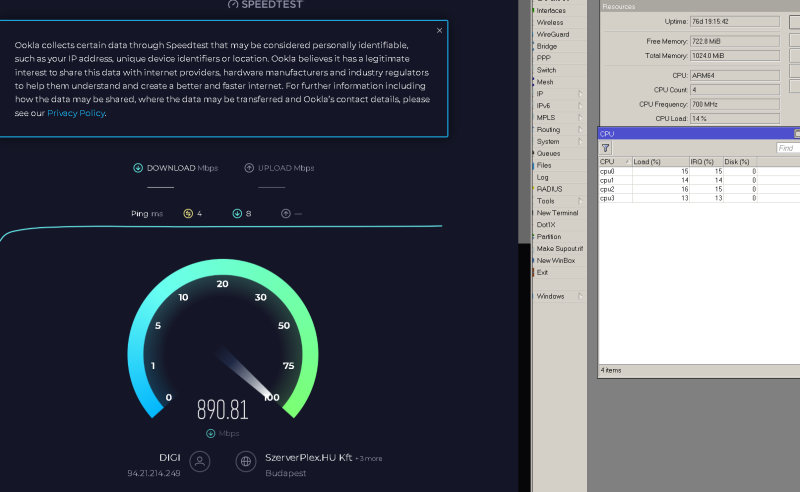

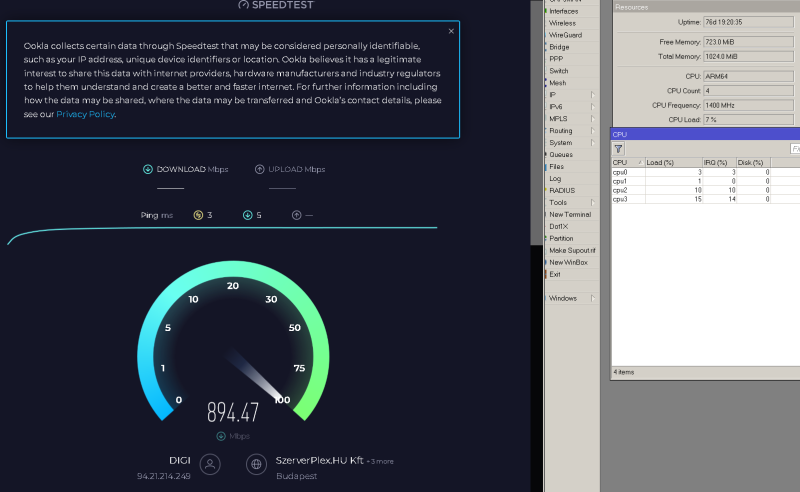

Nem tudom mil lehet az oka annak amit tapasztalsz, mert nálam a gigabit alig terheli a procit.

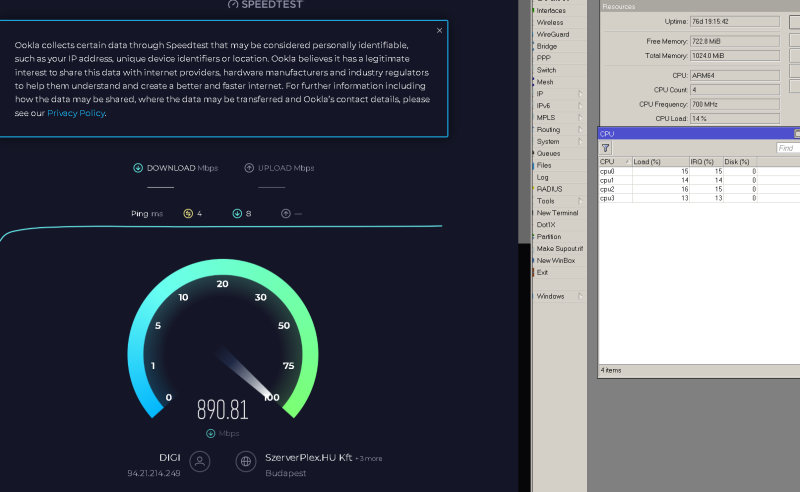

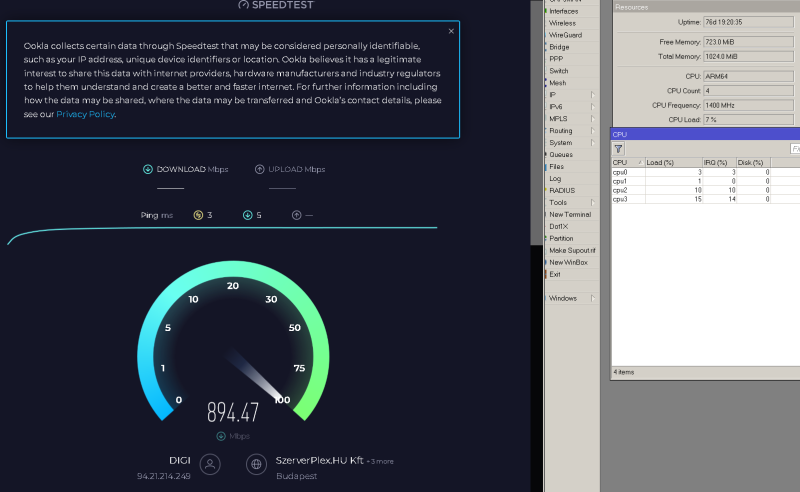

Speedtest.net-el nézve most éppan 900Mb/s körüli a netem, itt a prociterhelés:

- 700MHz-en futó proci esetén: 14%

- 14000MHz-esn futó proci esetén: 7%

Alaphelyzetben a frekvenciabeállíts: auto (ilyenkor 350MHz - 1400MHz között változik), de beállítható fixen 1400MHz-re. Gyakorlatilag semmivel sem melegszik jobban magasabb frekvencián. Mérési eredmények:

Ez alapján a 2Gb/s-ot 20% alatti prociterheléswel kellene vinnie az RB5009-nek. Nincs 2Gb/s sebességű netem, és a többi eszközöm is gigabites, így ezt nem tudom tesztelni, de szerintem nagyjából reális a sebességgel arányos prociterhelés. Esetleg próbáld ki, hogy fixen 1400MHz-en mit tud. Nincs valami egyéb beállításod ami terhelheti a procit (pl. több bridge, vagy lan/lan közötti tűfalszabály, esetleg a bridge átküldve a tűzfalon, stb...)? -

ekkold

Topikgazda

válasz

Bubukain

#20781

üzenetére

Bubukain

#20781

üzenetére

Az RB5009 mindig az SFP-t fogja látni, hiszen azon át jön be mindenki a switch felől, de az ARP táblában elvileg ott lesz minden MAC address. Ha az RB5009 osztja az IP címeket, akkor ott az IP/DHCPserver/leases fülön is látszani fog, hogy milyen MAC - IP párosok vannak kiosztva. A konkrét portokat, hogy melyik eszköz hová csatlakozik, a switch-ben tudod megnézni.

Új hozzászólás Aktív témák

- AKCIÓ! ASUS PRIME Z390-P i5 8600K 16GB DDR4 512GB SSD RX 6600 8GB GDDR6 DEEPCOOL Matrexx55 630W

- AKCIÓ! ASUS ROG Strix G513IE 15 Gamer notebook - R7 4800H 16GB RAM 512GB SSD RTX 3050Ti 4GB WIN

- Bomba ár! HP X2 210 G1Tablet - Intel Quad Z8300 I 2GB I 32GB SSD I 10,1" Touch I Cam I W10 I Gari!

- BESZÁMÍTÁS! Gigabyte A620M R5 7500F 16GB DDR5 512GB SSD RX 6700XT 12GB InWin 301 Erazer CM 650W

- AZONNALI SZÁLLÍTÁSSAL Eladó Windows 8 / 8.1 Pro

Állásajánlatok

Cég: PCMENTOR SZERVIZ KFT.

Város: Budapest

ez mostmár nem ilyen egyszerű.

ez mostmár nem ilyen egyszerű.