- Biztonsági aggályok miatt késik a Microsoft hatalmas AI-újítása

- Kíváncsi az EU, milyen online védelmet adnak a pornóplatformok a kiskorúaknak

- Panaszt tettek a Google ellen, mert követi a felhasználókat a böngészője

- Rengeteg áram kell az adatközpontoknak, erre válasz a geotermikus energia

- Az AI megmondja, hogy van-e fájdalma a macskának

- Kodi és kiegészítői magyar nyelvű online tartalmakhoz (Linux, Windows)

- ASUS routerek

- Vírusirtó topic

- Router gondok

- Betelik a pohár: nagy igény lenne a gyorshajtás-ellenes technológiára

- Reklámblokkolók topikja

- YouTube

- Videó stream letöltése

- Synology NAS

- Vodafone otthoni szolgáltatások (TV, internet, telefon)

-

IT café

Ubiquiti hálózati eszközök - téma összefoglaló

Új hozzászólás Aktív témák

-

Bubukain

senior tag

válasz

MasterMark

#4761

üzenetére

MasterMark

#4761

üzenetére

-

Bubukain

senior tag

válasz

MasterMark

#4763

üzenetére

MasterMark

#4763

üzenetére

ezt a linket olvasgattam én is, és próbáltam beállítani a dolgokat mielőtt kérdeztem.

de köszönöm hogy segíteni próbálsz -

MasterMark

titán

válasz

MasterMark

#4768

üzenetére

MasterMark

#4768

üzenetére

Jobban belegondolva porttal is mehetne, mert akkor is továbbengedné. Viszont így is IN kell sztem.

Switch Tax

-

rekop

Topikgazda

válasz

MasterMark

#4769

üzenetére

MasterMark

#4769

üzenetére

Meg is néztem gyorsan. Van egy Homekit-es termosztátom az IOT hálózatban. Az IP-je 192.168.30.107 Bekapcsoltam az IOT_LOCAL tűzfal log-olását:

Jun 19 17:45:20 ubnt kernel: [IoT_LOCAL-default-D]IN=eth1.30 OUT= MAC=01:00:5e:00:00:fb:70:ee:50:0d:f5:52:08:00:45:00:01:31 SRC=192.168.30.107 DST=224.0.0.251 LEN=305 TOS=0x00 PREC=0x00 TTL=255 ID=16884 PROTO=UDP SPT=5353 DPT=5353 LEN=285

[ Szerkesztve ]

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

Bubukain

senior tag

válasz

MasterMark

#4782

üzenetére

MasterMark

#4782

üzenetére

nem tudom, de nálam mind a kettőt be kellett kapcsolni

-

rekop

Topikgazda

válasz

MasterMark

#4782

üzenetére

MasterMark

#4782

üzenetére

Én úgy gondolom, hogy reflector esetén az mdns csomagok az összes interfész irányába továbbítva lesznek, repeater esetén pedig ezek konfigurálhatóak. Ezért javasolt inkább a repeater-t használni, csak a szükséges interfészekre.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

bon

őstag

válasz

MasterMark

#4808

üzenetére

MasterMark

#4808

üzenetére

Nem, USG-Pro 'medium to large sized networks" 10gbite-es portok már magasabb kategória.

[ Szerkesztve ]

A számítógépnek lelke van! - ASUS Prime Z690-P, Intel CoreI7 13700, 2x16GB DDR5 5200MHZ Kingston, Gigabyte GTX 1060 6GB, Sound Blaster Z, Cooler Master Cosmos C700P

-

rekop

Topikgazda

válasz

MasterMark

#4808

üzenetére

MasterMark

#4808

üzenetére

Igen. Remélhetőleg az USG3P helyére is jön majd valami.

szerk:

Az az unms switch érdekes. Ez valami új lineup?

Lehetséges, bár eddig nem lehetett olvasni róla, a semmiből tűnt fel.

[ Szerkesztve ]

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

_Dumber_

őstag

válasz

MasterMark

#4829

üzenetére

MasterMark

#4829

üzenetére

Nem a mesh lenne a fontos, vagyis nem a vezeték nélküli wifi háló, hanem a tulajdonsága, vagyis a kliensek átadása. Ha jól olvastam, akkor az Amplifi instant 2 egység között képes lan-on is kommunikálni. Ha közé be lehet iktatni egy switchet és a LAN port sokszorozható akkor már jó lehet nekem.

Most az a legnagyobb gondom, hogy van mikor olyan APn ragad egy kliens (vagy átugrik egy távolabbira, úgy hogy a laptop meg sem mozdul), ami elég gyenge jelet ad neki, úgy hogy a közelebbi 1 méterre van tőle.

Ha le veszem az AP jelét annyia hogy ne ugorjon át, akkor meg a két AP közötti szobában kevés a jel.Ha valamit benéztem, akkor magyarázzátok el legyszi.

[ Szerkesztve ]

-

kyra2016

újonc

válasz

MasterMark

#4839

üzenetére

MasterMark

#4839

üzenetére

Tehát akkor a bridge alá nem lehet betenni az eth10,eth11-et... mert az után törli az interfaceket.

Valaki használja az sfp-t? -

Játékos

addikt

válasz

MasterMark

#4907

üzenetére

MasterMark

#4907

üzenetére

Ha szeretet van az életünkben, az pótol ezernyi dolgot, ami hiányzik. Ha nincs szeretet, mindegy, mink van, sose lesz elég...

-

Zlcsi

senior tag

válasz

MasterMark

#4937

üzenetére

MasterMark

#4937

üzenetére

fizikailag nem tudom megoldani

egy telken van 2 ház

1 net központtal nagy távolságokkal, nem tudok külön hálózatot az iptv-nek kiépíteni.(illetve nyilván minden lehet, de több száz méter kábelt kihúzni "csak" ezért nem szeretnék, úgy meg főleg nem, hogy egyébként mindenhová megy cat6)

itt

https://kozosseg.telekom.hu/topic/13029-router-in-bridge-mode/

azt írják, nincs köze a pppoenek a iptv hezvalami igmp-t írnak egy két helyen, hogy azt kell engedélyezni, de nem találok ilyen beállítást

[ Szerkesztve ]

-

Zlcsi

senior tag

válasz

MasterMark

#4940

üzenetére

MasterMark

#4940

üzenetére

előre is elnézést a hülye kérdésért, de előtte hogy?

ha jól gondolom úgy kell kinéznie hogy

telekom modem -> udm -> switchek ...

a modem és az udm közé tegyek be egy switchet? -

donat_sz

senior tag

válasz

MasterMark

#4950

üzenetére

MasterMark

#4950

üzenetére

jó pont! úgy látom az is kb. 5 éves eszköz.

-

rekop

Topikgazda

válasz

MasterMark

#4950

üzenetére

MasterMark

#4950

üzenetére

Én is azt tartom valószínűnek, hogy a népszerűbb/legtöbbet eladott AP-k tovább mennek majd. Ezek közül AC-IW-PRO és AC-EDU már 2. generácós AP-k.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

fo_di

őstag

válasz

MasterMark

#5028

üzenetére

MasterMark

#5028

üzenetére

restartoltam már mindkettőt, a statikus ip-t is dhcp-re tettem, de nem jutottam előrébb

próbáljam ezzel üríteni az arp cache-t? https://linux-audit.com/how-to-clear-the-arp-cache-on-linux/ -

fo_di

őstag

válasz

MasterMark

#5030

üzenetére

MasterMark

#5030

üzenetére

nem, előtte simán látták egymást

éjjel még töröltem az arp cache-t, de nem lett jobb, aztán elmentem aludni, de most reggel eszembe jutott, hogy mindkettő egy tp-link menedzselhető switchen lógott az udm mögött, most mindkettőt bedugtam az udm-be, és látják egymást -

user12

őstag

válasz

MasterMark

#5051

üzenetére

MasterMark

#5051

üzenetére

Igen, olvastam, de mobilon nem tudom importálni a Keychain-be a certet, ahhoz MacOS kell.

Alternatív megoldásként írták rá (akinek esetleg hasznos lehet), hogy ha Safariban a kedvencek közé rakod az oldalt, automatikusan megbízhatónak minősíti, egyeseknél ez bevált.Rendszergazda vagyok....ha röhögni lát, mentsen

-

user12

őstag

válasz

MasterMark

#5052

üzenetére

MasterMark

#5052

üzenetére

Hogy cserélted ki?

Újra kell generálni a routeren?Rendszergazda vagyok....ha röhögni lát, mentsen

-

user12

őstag

válasz

MasterMark

#5055

üzenetére

MasterMark

#5055

üzenetére

Köszi

A fw a legújabb 2.0.8 hotfix-esRendszergazda vagyok....ha röhögni lát, mentsen

-

Bubukain

senior tag

válasz

MasterMark

#5096

üzenetére

MasterMark

#5096

üzenetére

Nem azt írja, hogy nincs wifi. Ott felül lehet beállítani, hogy hány dBm-ig mutassa, ami most -75 nálad.

igen, de fogalmam sincs hogy azt mire érdemes állítani, gyárilag ezen az értéken volt, gondoltam így jó, nem piszkáltam. A falak magasságát és vastagságát beállítottam.Az AP-knál megadtad a jó magasságot, hogy milyen magasan vannak?

ilyen beállítást nem találtam, merre keressem?

-

Bubukain

senior tag

válasz

MasterMark

#5099

üzenetére

MasterMark

#5099

üzenetére

köszönöm

már csak a dBm nem világos hogy mire kéne állítani -

Scoobyte

csendes tag

válasz

MasterMark

#5103

üzenetére

MasterMark

#5103

üzenetére

Az a "gond" hogy nem csak egy eszközt szeretnék elérni egy DDNS címmel hanem különböző portokon különböző IP-jű eszközöket... Egyébként nem tragédia ha nem megy mert IP-vel eléreklk mindent de elegánsabb lenne ha menne rendesen.

Hát ha a szolgáltatói routeren kellene csinálni akkor szívás... egy nyamvadt bridge módot se tud, konfigot sem lehet menteni és még sorolhatnám napestig.

[ Szerkesztve ]

-

Drag77

senior tag

válasz

MasterMark

#5105

üzenetére

MasterMark

#5105

üzenetére

Vagy ha lehet dmz be tedd a szolgáltatói eszközben a ipt

http://draginet.hu , MCSA, MCSE, UEWA, Microsoft 365 Certified: Modern Desktop Administrator Associa Microsoft Certified: Windows Server Hybrid Administrator Associatete,

-

Scoobyte

csendes tag

válasz

MasterMark

#5105

üzenetére

MasterMark

#5105

üzenetére

Segíts hogy induljak el?

Csak nagy vonalakban, a részleteknek utána olvasok majd!

Csak nagy vonalakban, a részleteknek utána olvasok majd! -

rekop

Topikgazda

válasz

MasterMark

#5153

üzenetére

MasterMark

#5153

üzenetére

Gondolom a Plex szervernek nem akarsz egy külön docker konténet/vm-et fenntartani? Mert akkor policy-based routing-al megoldható lenne.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

rekop

Topikgazda

válasz

MasterMark

#5156

üzenetére

MasterMark

#5156

üzenetére

Nekem elsőre az az ötletem volt, hogy hasonlóképpen lehetne megoldani mint amikor dual wan-t használunk. Például PBR-al megadhatod a source/destinaton address-t, hogy melyik routing table-t használja.

De ahogy nézem megadható port-is, nem csak ip address:rekop@ubnt# set firewall modify PLEX rule 10 destinationaddress group port

Én ebben az irányba indultam volna el kezdésnek.

A tunnel/interface forgalmát így tudod monitorozni.Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

Stanley-B.

őstag

válasz

MasterMark

#5159

üzenetére

MasterMark

#5159

üzenetére

IP offload module : loaded

IPv4

forwarding : enabled

vlan : disabled

pppoe : enabled

gre : disabled

bonding : disabled

IPv6

forwarding : enabled

vlan : disabled

pppoe : enabled

bonding : disabledIPSec offload module: loaded

Traffic analysis :

export : disabled

dpi : disabled

version : 1.480[ Szerkesztve ]

-

Stanley-B.

őstag

válasz

MasterMark

#5161

üzenetére

MasterMark

#5161

üzenetére

köszönöm

vlan offloadot bekapcsoltam. Mostmár 930Mbps 8%-os terheltség mellett

-

Egon

nagyúr

válasz

MasterMark

#5163

üzenetére

MasterMark

#5163

üzenetére

Agyf*aszt kapok...

Próbálom a gyerek asztali gépét korlátozni Internet hozzáférés vonatkozásában. A terv az lenne, hogy vasárnaptól csütörtökig, este 8 után már ne legyen nete. Ehhez tűzfalszabályt próbálnék létrehozni, az alábbi leírás alapján: [link]

Login

Firewall / NAT

Firewall Policies

LAN_IN > Action > Edit Ruleset

Add New Rule

Description = Block Kids PC

Tick EnableAction = DropAll

ProtocolsSource = MAC Address

Time > Start Time = 22:00:00 > Stop Time = 06:00:00

Save

Click little (x) next to tick

LogoutA gond ott kezdődik, hogy nekem nincs LAN_IN. Helyette WAN_IN és WAN_LOCAL van. Akármelyikhez próbáltam a szabályt felvenni, nem működött. CLI-n leellenőriztem a dátumot és akkor jött az újabb meglepetés: köze nincs a jelenlegihez...

Nyomtam egy set date ntp-t, akkor beállt mai dátumra, de az idő 2 órával le van maradva. Beállítottam a tűzfalszabályt, hogy akkor este hattól ne legyen net (mivel már a türelmem végén járok), de így is vidáman megy YT az adott gépen (természetesen MAc Adress százszor leellenőrizve).

Nyomtam egy set date ntp-t, akkor beállt mai dátumra, de az idő 2 órával le van maradva. Beállítottam a tűzfalszabályt, hogy akkor este hattól ne legyen net (mivel már a türelmem végén járok), de így is vidáman megy YT az adott gépen (természetesen MAc Adress százszor leellenőrizve).

Mit cseszek el, és miért nincs normális dátum/idő?"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

#70234880

törölt tag

válasz

MasterMark

#5174

üzenetére

MasterMark

#5174

üzenetére

Máshogy, PL a külön wifi jelszó, vagy radius hitelesítéssel lehet megoldani, vagy külön SSID Unifin. Míg a másik oldalon, egy ssid, és nem kell radius. Az időzítőt valóban meg lehet adni, de ahhoz komplett unifi rendszer kell. Csatlakozott eszközönkénti dBm értéket, én eddig nem láttam hogy meg lehetne adni. Persze, lehet csak az én figyelmemet kerülte el. Illetve az időzítő is ha jól tudom, csak az internet elérést korlátozza, és nem azt hogy fel tudjon csatlakozni az eszköz. De ha tévedek, akkor pls..

-

Stanley-B.

őstag

válasz

MasterMark

#5179

üzenetére

MasterMark

#5179

üzenetére

ez megvolt

-

rekop

Topikgazda

válasz

MasterMark

#5182

üzenetére

MasterMark

#5182

üzenetére

Igazad van, a

set vpn ipsec ipsec-interfaces interface pppoe8lesz a helyes beállítás.(#5178) Stanley-B.

Esetleg nézd meg alábbi parancsok kimeneteit, miközben próbálsz csatlakozni. Hátha kiderül belőle valami:show vpn log tailsudo swanctl --logsudo tcpdump -i pppoe8 -n udp dst port 500 or port 1701 or port 4500Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

Stanley-B.

őstag

válasz

MasterMark

#5182

üzenetére

MasterMark

#5182

üzenetére

koszi kiprobaltam, de sajnos valtozatlan.

(#5184) rekop

koszi, nekem sajnos nem tul beszedesek a kimenetek

show vpn log tailSep 2 03:33:30 12[IKE] <16> 111.222.333.444 is initiating a Main Mode IKE_SASep 2 03:33:31 04[IKE] <remote-access|16> IKE_SA remote-access[16] established between 666.777.888.999[666.777.888.999]...111.222.333.444[000.000.000.000]Sep 2 03:33:32 08[IKE] <remote-access|16> CHILD_SA remote-access{15} established with SPIs c91e1d9e_i 05fe8b86_o and TS 666.777.888.999/32[udp/l2f] === 111.222.333.444/32[udp/60923]Sep 2 03:34:03 15[IKE] <remote-access|16> closing CHILD_SA remote-access{15} with SPIs c91e1d9e_i (700 bytes) 05fe8b86_o (254 bytes) and TS 666.777.888.999/32[udp/l2f] === 111.222.333.444/32[udp/60923]Sep 2 03:34:03 12[IKE] <remote-access|16> deleting IKE_SA remote-access[16] between 666.777.888.999[666.777.888.999]...111.222.333.444[000.000.000.000]Sep 2 03:34:09 14[KNL] interface ppp1 deletedsudo swanctl --log15[NET] received packet: from 111.222.333.444[29188] to 666.777.888.999[500] (788 bytes)15[ENC] parsed ID_PROT request 0 [ SA V V V V V V V V V V V V ]15[IKE] received NAT-T (RFC 3947) vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-08 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-07 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-06 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-05 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-04 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-03 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-02 vendor ID15[IKE] received draft-ietf-ipsec-nat-t-ike-02\n vendor ID15[IKE] received FRAGMENTATION vendor ID15[IKE] received DPD vendor ID15[IKE] 111.222.333.444 is initiating a Main Mode IKE_SA15[ENC] generating ID_PROT response 0 [ SA V V V V ]15[NET] sending packet: from 666.777.888.999[500] to 111.222.333.444[29188] (160 bytes)12[NET] received packet: from 111.222.333.444[29188] to 666.777.888.999[500] (380 bytes)12[ENC] parsed ID_PROT request 0 [ KE No NAT-D NAT-D ]12[IKE] remote host is behind NAT12[ENC] generating ID_PROT response 0 [ KE No NAT-D NAT-D ]12[NET] sending packet: from 666.777.888.999[500] to 111.222.333.444[29188] (396 bytes)10[NET] received packet: from 111.222.333.444[4500] to 666.777.888.999[4500] (108 bytes)10[ENC] parsed ID_PROT request 0 [ ID HASH N(INITIAL_CONTACT) ]10[CFG] looking for pre-shared key peer configs matching 666.777.888.999...111.222.333.444[000.000.000.000]10[CFG] selected peer config "remote-access"10[IKE] IKE_SA remote-access[17] established between 666.777.888.999[666.777.888.999]...111.222.333.444[000.000.000.000]10[ENC] generating ID_PROT response 0 [ ID HASH ]10[NET] sending packet: from 666.777.888.999[4500] to 111.222.333.444[4500] (92 bytes)14[NET] received packet: from 111.222.333.444[4500] to 666.777.888.999[4500] (332 bytes)14[ENC] parsed QUICK_MODE request 689885668 [ HASH SA No ID ID NAT-OA NAT-OA ]14[IKE] received 3600s lifetime, configured 0s14[ENC] generating QUICK_MODE response 689885668 [ HASH SA No ID ID NAT-OA NAT-OA ]14[NET] sending packet: from 666.777.888.999[4500] to 111.222.333.444[4500] (204 bytes)12[NET] received packet: from 111.222.333.444[4500] to 666.777.888.999[4500] (76 bytes)12[ENC] parsed QUICK_MODE request 689885668 [ HASH ]12[IKE] CHILD_SA remote-access{16} established with SPIs c4e2e097_i 0e8a88b1_o and TS 666.777.888.999/32[udp/l2f] === 111.222.333.444/32[udp/49796]07[NET] received packet: from 111.222.333.444[4500] to 666.777.888.999[4500] (92 bytes)07[ENC] parsed INFORMATIONAL_V1 request 3150022501 [ HASH D ]07[IKE] received DELETE for ESP CHILD_SA with SPI 0e8a88b107[IKE] closing CHILD_SA remote-access{16} with SPIs c4e2e097_i (700 bytes) 0e8a88b1_o (254 bytes) and TS 666.777.888.999/32[udp/l2f] === 111.222.333.444/32[udp/49796]08[NET] received packet: from 111.222.333.444[4500] to 666.777.888.999[4500] (108 bytes)08[ENC] parsed INFORMATIONAL_V1 request 3066155879 [ HASH D ]08[IKE] received DELETE for IKE_SA remote-access[17]08[IKE] deleting IKE_SA remote-access[17] between 666.777.888.999[666.777.888.999]...111.222.333.444[000.000.000.000]13[KNL] interface ppp1 deletedsudo tcpdump -i pppoe8 -n udp dst port 500 or port 1701 or port 4500tcpdump: verbose output suppressed, use -v or -vv for full protocol decodelistening on pppoe8, link-type LINUX_SLL (Linux cooked), capture size 262144 bytes03:36:08.445266 IP 111.222.333.444.29188 > 666.777.888.999.500: isakmp: phase 1 I ident03:36:08.575014 IP 111.222.333.444.29188 > 666.777.888.999.500: isakmp: phase 1 I ident03:36:09.074923 IP 111.222.333.444.4500 > 666.777.888.999.4500: NONESP-encap: isakmp: phase 1 I ident[E]03:36:09.076317 IP 666.777.888.999.4500 > 111.222.333.444.4500: NONESP-encap: isakmp: phase 1 R ident[E]03:36:09.504906 IP 111.222.333.444.4500 > 666.777.888.999.4500: NONESP-encap: isakmp: phase 2/others I oakley-quick[E]03:36:09.511200 IP 666.777.888.999.4500 > 111.222.333.444.4500: NONESP-encap: isakmp: phase 2/others R oakley-quick[E]03:36:09.539916 IP 111.222.333.444.4500 > 666.777.888.999.4500: NONESP-encap: isakmp: phase 2/others I oakley-quick[E]03:36:09.544960 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x1), length 11603:36:09.545436 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x1), length 16403:36:09.574931 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x2), length 6803:36:09.575438 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x2), length 6803:36:09.579913 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x3), length 8403:36:09.580282 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x3), length 8403:36:09.580385 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x4), length 6803:36:09.604929 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x4), length 10003:36:09.606284 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x5), length 6803:36:09.614932 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x5), length 8403:36:12.631900 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x6), length 8403:36:15.641947 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x7), length 8403:36:18.647216 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x8), length 8403:36:21.651961 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x9), length 8403:36:24.661942 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xa), length 8403:36:27.674972 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xb), length 8403:36:29.348541 IP 111.222.333.444.4500 > 666.777.888.999.4500: isakmp-nat-keep-alive03:36:30.667018 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xc), length 8403:36:33.676915 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xd), length 8403:36:36.676889 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xe), length 8403:36:39.686937 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0xf), length 10003:36:39.686940 IP 111.222.333.444.4500 > 666.777.888.999.4500: UDP-encap: ESP(spi=0xcd4fc470,seq=0x10), length 10003:36:39.687383 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x6), length 6803:36:39.687680 IP 666.777.888.999.4500 > 111.222.333.444.4500: UDP-encap: ESP(spi=0x07a61533,seq=0x7), length 6803:36:39.694973 IP 111.222.333.444.4500 > 666.777.888.999.4500: NONESP-encap: isakmp: phase 2/others I inf[E]03:36:39.694976 IP 111.222.333.444.4500 > 666.777.888.999.4500: NONESP-encap: isakmp: phase 2/others I inf[E]03:36:40.352052 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:36:42.361963 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:36:46.366947 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:36:50.372499 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:36:54.386995 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:36:58.386945 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:37:02.396950 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )03:37:06.406918 IP 111.222.333.444.56495 > 666.777.888.999.1701: l2tp:[TLS](22906/38619)Ns=4,Nr=2 *MSGTYPE(CDN) *ASSND_SESS_ID(1015) *RESULT_CODE(768/0 )elbizonytalanodtam most kissé, hogy port forwardingnál mi legyen a WAN interface, pppoe8 vagy eth8? bár egyikkel sem megy. De ha már van egy WAN2 is, azt miért nem lehet hozzáadni?

A Dynamic DNS Interface is gondolom szintén pppoe8 legyen. -

quby

őstag

válasz

MasterMark

#5197

üzenetére

MasterMark

#5197

üzenetére

A fö kérdés hogy layer2-n vagy 3-n kommunikál? Mivel szüz cim nélküli gépröl látja, ezért gondolom L2-n. akkor viszont ha konfigolni akarom akkor be kell dobjam magam egy másik vlanba. tehát másik portra kell dugjam magam?

SSH frissités: mivel minden a 192.168.1.20 at kapja igy nem is tudom milyen cimen jutok be sshn.

tételezzük fel bejutok ssh-n (megldom) mi ott a menete a frissitésnek?

tételezzük fel bejutok ssh-n (megldom) mi ott a menete a frissitésnek?[ Szerkesztve ]

A legügyesebb állat az ürge, hiszen búzával teli pofazacskóval is képes repülni, miközben egy bagolyt egyensúlyoz a hátán.

-

quby

őstag

válasz

MasterMark

#5199

üzenetére

MasterMark

#5199

üzenetére

Köszönöm mindkettötöknek. Átolvasom. Aztzán ha továbbra is hülye vagyok akkor kérdezek :

A legügyesebb állat az ürge, hiszen búzával teli pofazacskóval is képes repülni, miközben egy bagolyt egyensúlyoz a hátán.

-

Stanley-B.

őstag

válasz

MasterMark

#5190

üzenetére

MasterMark

#5190

üzenetére

sikerült megoldani végül nagy szenvedések árán, köszi mindenkinek a segítséget

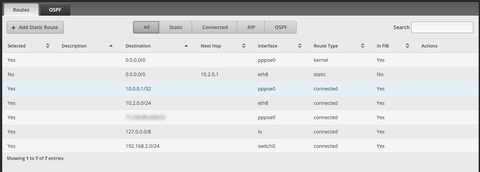

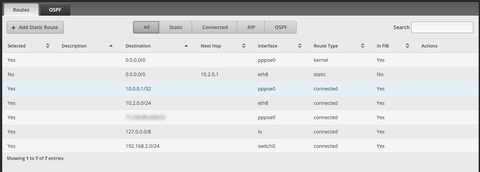

Gyárilag létrehozott routing beállítások nem voltak jók ha a load balance wizarddal történik a beállítás (basic wizarddal jó volt).amivel leteszteltem és megy az IPSec-es L2TP VPN ÉS a failover is:

[ Szerkesztve ]

-

Varszegig

veterán

válasz

MasterMark

#5213

üzenetére

MasterMark

#5213

üzenetére

Így van, tökéletes biztonság nincs.

-

MasterMark

titán

válasz

MasterMark

#5224

üzenetére

MasterMark

#5224

üzenetére

Ja most olvasom ezt kivették az újból, és ssid override sincs.

Azt írják a

wlan groupokatAP groupokat (a wlan groupokat is kivették) kell használni ehhez.Érdekes, felraktam én is, megnézem.

[ Szerkesztve ]

Switch Tax

-

Egon

nagyúr

válasz

MasterMark

#5226

üzenetére

MasterMark

#5226

üzenetére

Itt azért vissza lehetne utalni arra a korábbi megállapításra, hogy kik is az Ubi béta-teszterei, valamint elgondolkodni azon, hogy milyen szintű tesztelés is folyhat a gyártónál, ha ilyen elemi hibák vannak a publikus szoftverben...

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

válasz

MasterMark

#5234

üzenetére

MasterMark

#5234

üzenetére

Köszi, megpróbáltam, kiderül segített-e.

De a band steering se nagyon akar működni, 2,4-ről nem rakja vissza 5GHz-re a telefont.Swift 1.3 GLX, Garmin Fēnix 6s, EOS R, Dell T110 II, iPad Pro, iPhone 15 Pro, Unifi

-

rekop

Topikgazda

válasz

MasterMark

#5242

üzenetére

MasterMark

#5242

üzenetére

A lényeg hogy itt lehet megadni, hogy az adott SSID melyik AP-on(vagy AP-okon) legyen broadcastolva.

Van például három AP-d: Foldszint, 1.emelet, 2.emelet

És a vendég SSID-t csak a Foldszint és 1.emeleti AP-ken szeretnéd engedélyezni, akkor létrehozol egy AP Groupot, amibe beleteszed a Foldszint+1.emelet AP-t, és a Broadcasting AP nál ezt a group-ot jelölöd be.Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

rekop

Topikgazda

válasz

MasterMark

#5244

üzenetére

MasterMark

#5244

üzenetére

Igen, külön SSID mindkét sávra és ennyi. Így az összes AP-n ("All APs" a default) megy a broadcast mindkét SSID-el. Ha ettől el akarsz térni, akkor kell létrehozni AP groupot.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

rekop

Topikgazda

válasz

MasterMark

#5246

üzenetére

MasterMark

#5246

üzenetére

4 SSID/WLAN group volt a régi controllerben. Ha kikapcsoltad a "connectivity monitor"-t akkor nyolcat lehetett.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

válasz

MasterMark

#5250

üzenetére

MasterMark

#5250

üzenetére

Most csináltam 2,4 és 5GHz-re külön ssid-t, most nem dobál, nem értem ha 1 ssid-van, akkor miért csinálja ezt

Swift 1.3 GLX, Garmin Fēnix 6s, EOS R, Dell T110 II, iPad Pro, iPhone 15 Pro, Unifi

-

rekop

Topikgazda

válasz

MasterMark

#5271

üzenetére

MasterMark

#5271

üzenetére

Én is arra számítottam(reméltem), hogy az Edgeos feature-k azért megmaradnak (lesz cli, web ui, debian csomagok, stb...), de sajnos nem. Az UI-Team álláspontja a "miért"-ről:

"Currently it has less features than EdgeOS. With UNMS routers we want to focus especially on features for ISP.

Final note: It may look like we are going backward - we built device with less features than our existing routers. That's true but it contains exactly features which are needed for most setups and we can focus to tune them so they are stable and very fast. Our end goal with UNMS Router is not to build another router with hundreds of features - we want to build devices which will auto-configure with help of UNMS controller. For auto-configuration we need minimum feature set, otherwise the configuration would get soon very complex. With auto-configuration UNMS controller will automatically detect how devices are connected to network and what is their network function. Only devices on the edges of UNMS network will need to be configured. Internal devices will be configured automatically based on the needs of edge devices (network gateways or CPEs). I believe that this is future of ISP networks."Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

user12

őstag

válasz

MasterMark

#5288

üzenetére

MasterMark

#5288

üzenetére

Köszönöm.

Véleményed szerint Ubi POE switch meg tudja hajtani az eszközt (Edgeswitch 8-150W - papíron passzív 24V-ot tud és 802.3 af/at-t - mindkét módot használom jelenleg is)Rendszergazda vagyok....ha röhögni lát, mentsen

-

user12

őstag

válasz

MasterMark

#5291

üzenetére

MasterMark

#5291

üzenetére

Köszönöm MasterMark és rekop!

Rendszergazda vagyok....ha röhögni lát, mentsen

-

user12

őstag

válasz

MasterMark

#5300

üzenetére

MasterMark

#5300

üzenetére

Rendszergazda vagyok....ha röhögni lát, mentsen

Új hozzászólás Aktív témák

- OLED TV topic

- PlayStation 5

- Épített vízhűtés (nem kompakt) topic

- Gaming notebook topik

- Kutya topik

- Magga: PLEX: multimédia az egész lakásban

- A fociról könnyedén, egy baráti társaságban

- Samsung Galaxy Felhasználók OFF topicja

- Kodi és kiegészítői magyar nyelvű online tartalmakhoz (Linux, Windows)

- Villanyszerelés

- További aktív témák...

- Eladó Samsung Galaxy A40 64GB, Dual, kártyafüggetlen (A405) -

- BenQ PD3200U - 32" 4K 16:9 100% sRGB 60Hz Designer Monitor

- ASUS TUF Gaming A15 FA507XU- LP4050W Gray ELADÓ!!!!!! (GARANCIÁLIS 36-HÓNAP)

- Újszerű Spigen Liquid Air Folio Tok, iPad Pro 12.9, Fekete

- Huion Kamvas Digitalizáló Tábla / Rajztábla / Külső Monitor okos tollal /// ÚJ // Számla + Garancia

rekop

rekop