- PHP programozás

- Mikrotik routerek

- Van, amit nehéz lett megtalálni a Google keresőjével

- Kaspersky Antivirus és Internet Security Fórum

- A Sony szerint Japánon kívül is hódíthat az anime

- Szilárdtest-akkumulátorokat fejleszt Kína, jöhet az áttörés?

- Telekom otthoni szolgáltatások (TV, internet, telefon)

- Windows 11

- A választási tévinformációk ellen küzd a Meta

- SQL kérdések

-

IT café

Az összefoglalóban igyekeztünk az alapelveket összeszedni mindkét témakörben.

Új hozzászólás Aktív témák

-

inf3rno

Topikgazda

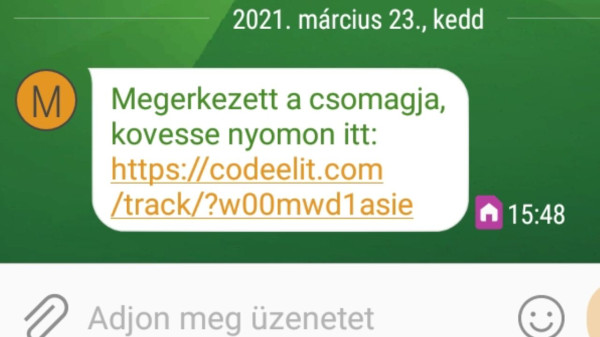

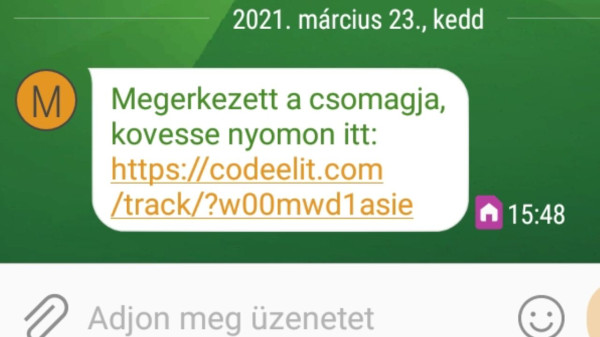

Állítólag az emberek most ilyen SMS-eket kapnak:

A cég valami indiai mobil alkalmazás fejlesztő. Kíváncsi lennék, hogy egyből települ a vírus, vagy csak megpróbálják rábeszélni az embert, hogy telepítse. :-)Buliban hasznos! =]

-

inf3rno

Topikgazda

Van egy olyan érdekesség még a mai napra, hogy a kínaiak hamisítanak.

Igazából ez alap, de most már pár éve szerver parkba való nagy sebességű hálózati kártyákat is. Teljesen elárasztották vele a használt piacot, és nem tudni, hogy van e benne backdoor. Működni működnek, mert van nálam kettő, és hozzák szépen a 10 Gbps-t, de a kinéztük alapján olyan mintha tegnap gyártották volna. Én inkább eladom, és veszek majd valami tényleg használt kártyát, bár manapság már nem lehet tudni, hogy mi micsoda... Na most ha minden szerver parkba bekerül egy ilyen kártya, akkor annak komoly következményei lehetnek...

Igazából ez alap, de most már pár éve szerver parkba való nagy sebességű hálózati kártyákat is. Teljesen elárasztották vele a használt piacot, és nem tudni, hogy van e benne backdoor. Működni működnek, mert van nálam kettő, és hozzák szépen a 10 Gbps-t, de a kinéztük alapján olyan mintha tegnap gyártották volna. Én inkább eladom, és veszek majd valami tényleg használt kártyát, bár manapság már nem lehet tudni, hogy mi micsoda... Na most ha minden szerver parkba bekerül egy ilyen kártya, akkor annak komoly következményei lehetnek...Buliban hasznos! =]

-

inf3rno

Topikgazda

Úgy néz ki a PHP-be is megpróbáltak támadó kódot juttatni: [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Mégiscsak létezik a tökéletes védelem: [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Szerintetek kritikus infrastruktúráknál számít az biztonsági szempontból, hogy magyar cég csinálja vagy külföldi multi?

Buliban hasznos! =]

-

inf3rno

Topikgazda

Na valakik lenyomták a facebook.com-ot, ami külön vicces, hogy az isitdownrightnow.com-ot is. Lehet, hogy net split?

Buliban hasznos! =]

-

inf3rno

Topikgazda

Nem arra gondoltam, hanem esetleg az anyacég országának a hadseregének vagy titkosszolgálatának tesznek be egy backdoort. Ha megromlik a politikai viszony és esetleg háború lesz azzal az országgal, akkor nem lenne egyszerű dolgunk a szolgáltatás visszaállításában, és ez könnyen emberéleteket követelhet. Persze ez extrém példa. Békeidőben valószínűleg nem jelent problémát egy ilyen függőségi viszony biztonsági szempontból.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Olvasom, hogy havonta cserélsz jelszót. Technikailag hogyan oldod meg? Mármint a tárolása világos, de hogy az oldalakon is frissüljenek a jelszók, ahhoz végig kell menni egy jelszó cserés folyamaton, ami sokszor emailben link küldéssel, néha captcha-val, ilyesmivel jár. Van lehetőség rá, hogy ezt hozzátegyük a jelszó kezelőhöz pluginben vagy hogyan? Gondolom nem egyesével csinálod kézzel...

Buliban hasznos! =]

-

inf3rno

Topikgazda

Azért itt amit linkeltek, hogy a jelmondatok biztonságosabbak, abban vannak kétségeim. Szerintem egy átlag jelmondat olyan 64*1024 = 2^16 szavas néhány írásjeles szótárral 4-5 szó és 1-2 írásjel lehet, szóval olyan 2^(16*5+2*2) = 2^84. Mondjuk egy ajánlott jelszó olyan 12 karakter angol kis és nagybetű, szám (2*26+10)^12 ~= 2^(6*12) = 2^72. Jó, ez alapján, ha valaki nagy szókincsből választ jelmondatot, akkor lehet jobb, mint egy elfogadhatónak mondott random jelszó, ha az alap 2000 szavas szókincset használja, akkor viszont kuka a módszer. Az egyedüli hátránya, hogy tudni kell gépelni, ha fejben tartja, és könnyebb elütni. Egyébként én használom mindkét módszert.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

BHIS-nél most erről van szó: [link] érdekes lehet, ha gyorsan akarunk nem túl sok szövegből információt kinyerni fél-automata módon.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Most órán Caine-t próbálgatjuk. Ez ilyen forensic-es Ubuntu változat. Talán hasznosabb is, mint a Kali, már ha nem penetration test a cél.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

A legfontosabb tétel, ami elhangzott, hogy "a bizonyítékot nem módosítjuk", tehát mindig csak read only mode-ban szabad felcsatolni.

Buliban hasznos! =]

-

inf3rno

Topikgazda

Közben hallottam egy olyat, hogy már BMP fájlba is lehet malware-t tenni: [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

válasz

sztanozs

#167

üzenetére

sztanozs

#167

üzenetére

Jó ez a könnyebb része. Én miután átestem social engineering-el kapcsolatos képzésen, szerintem full esélytelen lenne kivédenem egy jól tervezett támadást, ha nem én lennék a security feje. Mondta, hogy simán feljutottak a cég irodájába, és ott előadták, hogy biztonsági auditot tartanak, betettek eszközöket, elhoztak eszközöket, stb.

Buliban hasznos! =]

-

inf3rno

Topikgazda

No comment. [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Keresztkérdés. Használtatok ti már valaha olyan terméket, ahol be lehetett állítani szekvenciára szűrést? Pl egymás után következő bizonyos típusú csomagok szűrése egy IDS-rendszerben, ahol egy csomag önmagában ezek közül nem vált ki reakciót, de ha egymás után jönnek a megfelelő sorrendben, az már igen. Vagy pl SIEM rendszerekben ugyanez eseményekre? Létezik ilyen a gyakorlatban?

Cikkeket találok ilyen csillagrombolókról [link] [link] , ahol teljesen automatizáltan megy a szekvenciális minta bányászat és szabály beállítás, de arról kéne írnom valamit, hogy egy információbiztonsági vezető mindennapjaiban ez hol jöhet elő. Lehet, hogy kénytelen leszek egy félévet ráhúzni, és új szakdolgozatot írni, ha nem találok semmit. :S

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Köszi! Ránézek zeek user manual-ra.

Hát ugye ez ilyen információbiztonsági vezetői képzés, nem arról szól, hogy álljak neki leprogramozni egy minta bányász meg minta felismerő enginet mondjuk egy IDS-hez, nem mérnöki vagy fejlesztői képzés. Szóval egy IBF ezzel a fogalommal, hogy szekvencia csak akkor találkozik, ha esetleg manuálisan kell megadni valamelyik eszköznél szabályba, hogyha ilyen és ilyen események követik egymást, akkor riasztás van. Valahogy az IBF tevékenységével meg össze kell kötnöm a szakdolgozatom, különben ráhúzzák, hogy bár baromi jó, meg érdekes, csak nem ehhez a témához kapcsolódó szakdolgozat, írj egy másikat.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Megnézem a manualt, úgy tűnik nincs benne. Ritka az olyan, ahol manuálisan be lehet állítani, általában mindig csak egy-egy üzenetet, csomagot, stb. vizsgálnak, amikor szabályt adnak meg, sorozatot nem. Olvastam már cikkeket és volt aki megjegyezte, hogy meglepően kevesen használják ezeket a módszereket. Maximum arra a részre az lesz a konklúzió, hogy megnéztem ezt és ezt és ezt, de nincs olyan eszköz, ahol használnák vagy nagyon ritka, pedig lehetne.

Buliban hasznos! =]

-

inf3rno

Topikgazda

Én amit statisztikából ismerek korreláció az olyan, hogy csak a dolgok együtt járását nézi, nem figyeli a sorrendet, és gyanítom, hogy itt is csak kivágnak az időből egy 10 perces részletet, és azt mondják, hogy ami azon belül volt az együtt történt, és így nézi a szabály, hogy mi a helyzet. Tehát ha valaki belépett az ajtón és 10 percen belül a gépéhez ült, akkor oké. De ha valaki a gépéhez ült, és 10 percen belül belépett más valaki a kártyájával az épületbe, azt is elfogadja. Egyedül úgy jöhetne itt szóba a sorrend, ha csak a belépés utáni 10 percet nézné, ami végülis megoldható, de gondolom erősen engine függő. Ami érdekel, hogy ilyet lehet e állítani a korrelációs szabálynál vagy sem, hogy nézze az események sorrendjét. Ha igen, akkor is más a szekvencia, mert ott tudok pl olyan szabályt is beállítani, hogy valaki csak napi 1x mehet el a gépétől ebédre, wc-re, és akkor ki kell jelentkeznie és csak a céges éttermet használhatja, tehát úgy néz ki egy napja, hogy bemegy az épületbe, bejelentkezik, dolgozik, kijelentkezik, ebéd, bejelentkezik, dolgozik, kijelentkezik, kimegy az épületből. Nem hiszem, hogy ezt korrelációval le lehet követni, de nem tudom, hogy pontosan mit takar a korreláció ebben a kontextusban. Azt tudom, hogy szekvenciális szabályokkal pofon egyszerű ezt vizsgálni. Nyilván a legtöbb munkahelynél azért nincs ilyen vas szigor, de el tudok képzelni olyat, ahol van.

Buliban hasznos! =]

-

inf3rno

Topikgazda

válasz

sztanozs

#176

üzenetére

sztanozs

#176

üzenetére

Korreláció 15 éve van legalább az összes SIEM rendszerben. Nagyon alap feature. Legalábbis valamelyik órán azt mondták. Olyan szempontból érdekel csak, hogy mi az a legegyszerűbb példa esemény soroknál, amit már nem lehet korrelációs szabályokkal lefedni, és szekvenciákat kell használni rá. Megnyitottam jó sok cikket, a nap végére tutira megfejtem, csak sok időt tudnék megspórolni egy válasszal.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

No arra jutottam, hogy ez a korreláció egész mást jelent, mint a statisztikai korreláció, és nem is security témakör, hanem gépi tanulásnál hívják így az összefüggések elemzését. Elvileg tudhatja kezelni a sorrendet is valamilyen szinten, de ennél mélyebben nem folytam még bele. Gondolom megvalósítás függő, hogy mit tud. Köszönöm a segítséget!

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

válasz

sztanozs

#180

üzenetére

sztanozs

#180

üzenetére

Szerintem egyetlen injectionnek sem szabadna léteznie, a fakezű programozók miatt mégis a leggyakoribb sebezhetőség csoport. Amúgy nem vágom, hogy az XSS-t miért veszik külön, amikor az is injection, csak a HTTP kliensbe injektálnak JS kódot, nem a szerveren futó alkalmazásba. [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Van konkrét kérdés, vagy csak látni akarod, hogy hogyan van lekódolva? PHP forráskódjában vagy valamelyik moduljában megvalósítja úgy rémlik, esetleg azt érdemes megnézni, ha az utóbbi. Ha igazán jó kódot akarsz látni, akkor viszont mindig valamilyen java megoldást érdemes keresni, azok általában átgondoltak. Később tudok segíteni, most még pár napig szakdolgozat láz van.

A zeek-el kapcsolatban közben kaptam választ, hogy turing teljes a szkriptelése. Ami azt jelenti, hogy bár alapból nincsenek szabályok szekvenciákra, le lehet kódolni hozzájuk egy véges automatát, hogy ellenőrizze őket, illetve gondolom bányászatra is lehet kódot írni. Nem mintha vonzana, hogy a zeek script nyelvén ilyeneket összehozzak, de legalább elvi lehetőség van.

A korrelációs szabályokkal kapcsolatban nem jutottam sokkal előrébb.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

1. Általában szerver oldalon van értelme.

2. Véletlenszerűt szokás, leginkább a hossza miatt.

3. Általában ez nem probléma, sőt bele szokták fűzni az elkészült hash-be, hogy ott legyen mellette. Nagyon extrém esetben esetleg el lehet tenni külön táblába vagy adatbázisba, ha nehezíteni akarod a támadók dolgát.Igazából itt azt kell látni, hogy ez milyen támadásra adott válasz. A szivárványtábláknak nézz utána, akkor elég hamar világossá válik, hogy miért van szükség rá és miért nem annyira szempont, hogy megszerzik e a sót is a hash-el.

Buliban hasznos! =]

-

inf3rno

Topikgazda

No a korrelációval kapcsolatban végre eljutottam odáig, hogy igen, alkalmas szekvenciális szabályszerűségek automatikus felderítésére a rendelkezésre álló adatból, és lehet szekvenciális szabályokat is megadni neki a felismeréshez akár kézzel is. Szóval valóban a korreláció, ami erre való. Nem a legszerencsésebb kifejezés, de végülis érthető, hogy miért ezt választották. Közben találtam jó cikkeket is, bár a hajamat tépem, hogy miért nem két hónapja dobta ki a kereső, mert akkor lenne időm rendesen végigolvasni. Így is nagy segítség egyébként. A lényeg, hogy van egy korrelációs motor az ilyen tanulós eszközökben (tipikusan IDS, de gondolom SIEM-nél is és talán EDR-ben is lehet), ami a logokból is folyamatosan bányássza a támadások mintáit (esetleg a normál viselkedés mintáit is), hogy up to date maradjon a rendszer. Valószínűleg az emberek is értékelik és korrigálják ennek a munkáját. Na ebben az engine-ben lehet egy csomó különböző féle algoritmus, amik között ott vannak a kedvenc sequential pattern mining algoritmusaim is, szóval ezt is használják a machine learning technikák mellett under the hood, csak az egészet ezzel a korrelációs micsodával fedik le, és a szakma nagy részének fogalma sincs, hogy egy ilyen rendszernél milyen algoritmusok működnek a motorháztető alatt. Kérdés már csak annyi lenne, hogy a meglévő termékeknél is használják e, nem csak cikkekben publikálnak róla, de a termékek nagy része zárt forrású és gondolom szigorú titok, hogy mit használnak. Igazából már azzal is jóval előrébb vagyok, hogy meg tudom írni, hogy már régóta támogatott sok termékben a kézi megadása a dolgoknak, tehát egy EIV vagy egy SOC analyst találkozhat vele a mindennapokban, magukat az algoritmusokat pedig inkább olyan szakértők használják közvetlenül, akik kártevők viselkedését elemzik, vagy APT logjait nézegetik utólag forenzikus vizsgálattal, vagy ilyesmik. Van még néhány határterület, pl a log normalizáció, ahol hasznos lehet, illetve ha valami telefossa a logokat figyelem elterelésnek, pl egy DDOS, akkor könnyen kiszűrhetőek belőlük a minket nem érdeklő minták. Azt hiszem ledőlök pár órára, mielőtt folytatom a szakdolgozatot.

Ja izé a lényeg majdnem lemaradt, Elasticban lehet direktbe megadni szekvenciát is, azt mondják tök jó: [link] Vagy akár meg lehet nézni Iván videoját is a témában: [link]

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Tegyük fel, hogy egy szótárt használnak a törésre mondjuk 30.000 szóval és van 10.000 usered. Ha mindegyikhez ugyanaz a só, akkor elég 30.000-szer lefuttatni az algoritmust, hogy a gyakori jelszavakra legyen hash-ük, ha mindenkinél eltérő a só, akkor 10.000*30.000 = 300.000.000 alkalommal kell lefuttatni, hogy a gyakori jelszavakat minden usernél ellenőrizzék. Ilyen szempontból nem jelent nagy különbséget, hogy melyik adatbázisba vagy melyik táblába teszed a sót, esetleg annyit számít, hogy hátha nem a teljes adatbázist rántják le, csak a user táblát, mert úgy osztod fel a felhasználókat, hogy az egyik csak a user táblához férjen hozzá, de pl a salts táblához nem. És csak az auth nevű adatbázis felhasználó férjen hozzá a sókhoz is. Így talán lehet értelme. Esetleg még lehet kulccsal titkosítani a hasht és a sót is, és a kulcsot konfig fájlban tartani vagy a kódba égetve, nem adatbázisban, hátha nem szerzik meg (bár a kódban lévő kulcs anti pattern, mert akkor az összes fejlesztő tud róla, nem csak aki fellövi az éles szervert). Szóval ilyen téren talán lehet valamelyest nehezíteni a dolgukat, de nem tudom mennyit érsz vele.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

A riasztásoknak és a biztonsági eseményeknek mi a kapcsolata? Minden riasztás eseményt jelent? Nézem a SIEM rendszereket, ott úgy van, hogy bejönnek a központi helyre a logok és az IDS-ből a riasztások, és nem igazán látom át, hogy ezek hogy viszonyulnak egymáshoz. Igazából így 30 óra szakdoga írás után kezdek belassulni...

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Azt hiszem az Ibtv. viszont úgy definiálja az eseményt, hogy nem várt állapot, sérülés a rendszerben vagy ilyesmi. De most leesett, hogy az okozta a kavarodást, hogy ott az incidenst fordították eseménynek, mert valami jogász szerint nincs olyan magyar szó, hogy incidens. Kösz!

Még annyi, hogy minden egyes log bejegyezés biztonsági eseményre konvertálódik egy SIEM rendszerben ezek szerint?

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Mindegy, ezt jobb ha nem tudom. Max kihagyok egy mondatot, aztán kész.

Buliban hasznos! =]

-

inf3rno

Topikgazda

válasz

sztanozs

#203

üzenetére

sztanozs

#203

üzenetére

Szerintem a legjobb, ha felteszek ilyen cuccokból, mint SIEM, IDS, EDR, stb. open source verziókat itthonra, aztán akkor nagyjából látom, hogy mire lesznek jók ezek. Egyelőre most a RITA, amit ki akarok próbálni, mert gyanítom, hogy egy ideje van valaki a hálózatban, de saját router híján elég nehéz biztosat mondani. Kíváncsi vagyok, hogy találok e valamit.

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Ennyit arról, hogy bármelyik vezeték nélküli technológia biztonságos lenne. [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Lesz megint 4 napos BlackHills hackfest képzés. Nem tudom pontosan mit takar a SOC core skillshez képest. Én megpróbálok menni rá, de majd elválik, hogy lesz e rá időm. [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Attól függ, hogy hogyan használod. Önmagában egy ciklusban biztosan nem jó, mert túl gyors, és könnyű szivárványtáblát készíteni rá. PBKDF2-vel sok ezer ciklusban esetleg elmegy, ha nincs más. Hogy pontosan hány ciklust ajánlanak az évről évre nő, és hardver függő is, hogy mennyit bír a szerveretek. Az argon2-t ajánlják egyébként most jelszó hashelésre vagy bcryptet, ha az nincs. Na én legalábbis így tudom.

[ Szerkesztve ]

Buliban hasznos! =]

Új hozzászólás Aktív témák

Állásajánlatok

Cég: Ozeki Kft.

Város: Debrecen

Cég: Ozeki Kft.

Város: Debrecen

Igazából ez alap, de most már pár éve szerver parkba való nagy sebességű hálózati kártyákat is. Teljesen elárasztották vele a használt piacot, és nem tudni, hogy van e benne backdoor. Működni működnek, mert van nálam kettő, és hozzák szépen a 10 Gbps-t, de a kinéztük alapján olyan mintha tegnap gyártották volna. Én inkább eladom, és veszek majd valami tényleg használt kártyát, bár manapság már nem lehet tudni, hogy mi micsoda... Na most ha minden szerver parkba bekerül egy ilyen kártya, akkor annak komoly következményei lehetnek...

Igazából ez alap, de most már pár éve szerver parkba való nagy sebességű hálózati kártyákat is. Teljesen elárasztották vele a használt piacot, és nem tudni, hogy van e benne backdoor. Működni működnek, mert van nálam kettő, és hozzák szépen a 10 Gbps-t, de a kinéztük alapján olyan mintha tegnap gyártották volna. Én inkább eladom, és veszek majd valami tényleg használt kártyát, bár manapság már nem lehet tudni, hogy mi micsoda... Na most ha minden szerver parkba bekerül egy ilyen kártya, akkor annak komoly következményei lehetnek...

inf3rno

inf3rno