Sokak korábbi gyanúját igazolhatja be az a Richard Sale, közel-keleti tudósító által készített, az ipari biztonsággal foglalkozó ISS Source oldalán megjelent riport, amelyben nevüket nem vállaló, volt amerikai hírszerzők azt mondják el, hogy az iráni urándúsító műveket irányító (SCADA) rendszereket megfertőző, speciálisan erre a környezetre tervezett Stuxnet vírust valószínűleg egy iráni-izraeli kettős ügynök juttatta be a zárt informatikai rendszerbe, méghozzá egy fertőzött memóriakártya vagy pendrive segítségével. Ez a feltételezés már rég ismert, de hivatalosan semelyik oldalról nem erősítették meg, illetve egyértelmű bizonyítékok sem kerültek még nyilvánosságra. Ebből a szempontból Sale riportja sem ad bizonyosságot, a név nélkül nyilatkozó tisztek is csak feltételes módban fogalmaznak, ugyanakkor az USA szerepét igyekeznek minél kisebbnek feltüntetni.

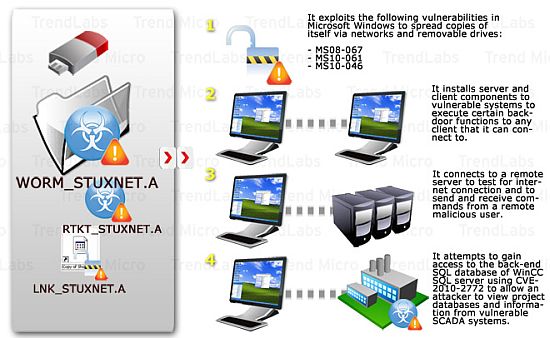

A Sale-nek nyilatkozó hírszerzők elmondták, hogy egy szabotőrről van a szó, aki valószínűleg egy iráni ellenzéki csoport tagja. A natanzi nukleáris létesítménybe azért kellett ilyen módon bejuttatni a már egyéb utakon is terjesztett vírust, mivel – bár az valamilyen módon előbb-utóbb eljutott volna oda – így sokkal gyorsabban és hatékonyabban lehetett megfertőzni a dúsító rendszerét azzal a programmal, melynek egyik célja az ipari folyamatok szabotálása volt. Úgy sejtik, hogy a nulladik napi sebezhetőséget kihasználó szoftver telepítéséhez kellett emberi beavatkozás, de ehhez valószínűleg elegendő volt egyetlen ikonra rákattintani. A vírus ezek után megkezdte működését, és a számtalan vizsgálatból azóta már kiderült, hogy egy roppant precíz módon megírt programról van szó, mely célzottan avatkozott be gyártási folyamatokba, de közben minden egyebet békén hagyott.

Piszkos történet

A riporter egyik forrása szerint nem csak egyetlen kettős ügynökről van szó, voltak olyanok, akiknek az volt a feladatuk, hogy térképezzék fel a dúsító informatikai rendszerének legsérülékenyebb pontjait. A volt titkos ügynökök úgy vélik, hogy a nukleáris létesítményekbe beszivárgó kémek a Mujahedeen-e-Khalq (MEK) tagjai voltak, azé a szervezeté, mely együttműködik az izraeli titkosszolgálattal, a Moszaddal – gyakorlatilag a Moszad Izraelben kiképzett, Izrael által alkalmazott bérgyilkosai – jellemzi őket Vince Cannistraro, a CIA terrorellenes csoportjának korábbi vezetője.

A riportból kiderül, hogy az iráni nukleáris programok lassítására és megzavarására létrehozott Stuxnet projekt egy átfogó amerikai-izraeli vállalkozás volt, hatásának első jeleit 2009-ben lehetett tapasztalni. A Sale-nek nyilatkozó korábbi illetékesek ugyanakkor határozottan tagadták, hogy részük lett volna abban a tízéves gyilkossági sorozatban, amikor vezető iráni atomtudósokat likvidáltak – mindez állításuk szerint az izraeliek saját akciója volt, melyben felhasználták az igencsak sötét múlttal rendelkező és gátlástalan MEK-et.

A tudósítás szerint messze nem a Stuxnet volt az első vírus, melyet az amerikai hírszerzés bevetett különböző országokban: az 1980-as években olyan vírusokat juttattak be a szovjetek hadiipari rendszereibe, melyeket háború esetén aktiváltak volna, de alkalmaztak hasonló eszközöket az Öbölháborúban, illetve a későbbi iraki fellépések során is.