Az ESET kutatói részlege vezető európai biztonsági hivatalokkal és ügynökségekkel együtt folytatott vizsgálata során egy olyan trójai vírust fedezett fel, melynek segítségével kiberbűnözők egy nagyszabású kampány során több mint 25 ezer unixos és linuxos szerver felett vették át az irányítást.

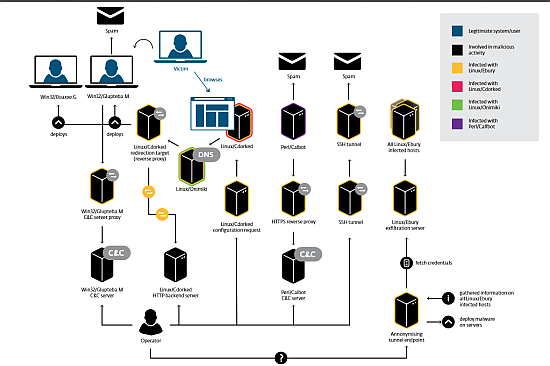

A kiadott jelentés szerint az „Operation Windigo” nevet kapott támadássorozatban olyan fertőzést juttattak el a szerverekre, amelyek hátsó kaput nyitottak a rendszereken, és ezek után a bűnözők személyes adatokat szerezhettek meg, fertőzött oldalakra irányíthatták a forgalmat, illetve több tízmillió spamet tudtak küldeni naponta.

A jelentés egyik készítője, Pierre-Marc Bureau, az ESET szakértője közölte, hogy az észrevétlenül maradt malware legalább két és fél éve aktív már, és jelen pillanatban körülbelül 10 ezer szervert uralnak a segítségével (közöttük 700 olyan webszerver van, amelyek fertőzött tartalmakhoz irányítják a látogatókat). A szerverekről indult továbbfertőzések gyakorlatilag az összes asztali operációs rendszerbe bejutottak, még az ARM-se Linuxokba is – az áldozatul esett szervezetek között ott van például a Linux Alapítvány is.

Mivel a világ weboldalainak 60 százalékát linuxos szerverek üzemeltetik, az ESET felhívja a rendszergazdákat, hogy az általuk megadott technikai segédlet segítségével ellenőrizzék, hogy rendszerük áldozatul esett-e a Windigónak – ugyanakkor azt is megemlítik, hogy az egyetlen igazán biztos megoldás az újratelepítés. Ezek után javasolják a korábbinál magasabb szintű védelmi rendszer felállítását – pl. a kétfaktoros azonosítás alkalmazását –, mivel a támadók nem a Linux valamely sebezhetőségét kihasználva jutottak be a rendszerekbe, hanem lopott jelszavak segítségével, a hibás konfigurációk és az alacsony szintű biztonsági előírások kihasználásával.