A webezőket számítógépük ujjlenyomata könnyedén azonosítja – legalábbis erre a következtetésre jutottak a BME Híradástechnikai Tanszékének fiatal kutatói, akik sajtóeseményen mutatták be az új ujjlenyomat technikát

A BME szakemberei 2012. április 4-én be egy új technikát, ami a hirdetők és a webes profilírozók új – vitatható legalitású – eszköze lehet a felhasználók tevékenységének nyomon követésére. A hallgatók előtt is nyitott, majdnem teltházas rendezvényt a BME lágymányosi kampuszán, az Informatika épület dísztermében tartották meg. A program első részében Székely Iván, az Elektronikai Technológia Tanszék docense ismertette a jelenség mögött álló folyamatokat, illetve a nemzetközi helyzet aktualitásairól is beszélt, majd Gulyás Gábor, a Híradástechnikai Tanszék (HIT) óraadója mutatta be a webes nyomkövetési technikák működését illusztrációk, animációk segítségével.

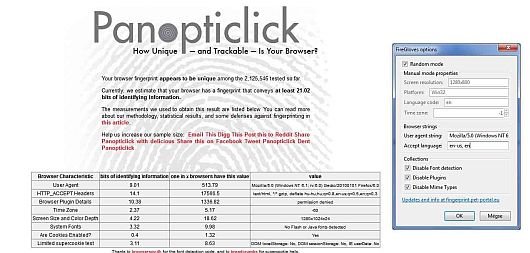

Boda Károly, a HIT hallgatója, és Gulyás Gábor először bemutatták a közismert, de korlátozott használhatóságú Panopticlick ujjlenyomatprojektet, majd pedig a BME fiatal kutatói által kifejlesztett új technikát. A közönség egy második kivetítőn is követhette az eseményeket, ahol egy ujjlenyomatfalon voltak láthatóak a folyamatosan beérkező események. Miután a helyszínre a legtöbb látogató laptoppal érkezett, az előadók demonstrációjával párhuzamosan a hallgatóság soraiból is elkezdtek beérkezni az ujjlenyomattesztek. A fiatal kutatók demonstrálták, hogy az ujjlenyomatteszt több böngészőben is képes volt azonosítani a számítógépet, még akár privát böngészési módban is.

A kutatás célja nem a nyomkövetők segítése, hanem a nagyközönség figyelmének felhívása az újszerű, többnyire ismeretlen problémára, illetve a módszer működőképességének tudományos igazolása, illetve az, hogy felhívja a böngészők gyártóinak figyelmét erre a biztonsági résre, illetve magánéletsértő lehetőségre.

Az ujjlenyomat teszt weboldala

A kutatók nem elégedtek meg a veszélyek ismertetésével, hanem egyúttal egy új koncepción alapuló „anti-ujjlenyomat” védekezési megoldást is bemutattak. Az ún. proof-of-concept program segítségével azt is demonstrálták, hogy ha a böngésző alkalmazások nem engedélyeznék az ujjlenyomatokhoz szükséges információk lekérdezését, a böngészési élmény akkor sem csorbulna.

A projekt honlapján bárki kipróbálhatja az ujjlenyomattesztet saját számítógépén, és ugyanitt a védekezési alkalmazás hamarosan letölthető lesz.

Webes nyomkövetés és ujjlenyomatok

A weboldalaknak elemi – pontosabban üzleti – érdeke, hogy látogatóikat azonosítsák és tevékenységüket kövessék, például számokkal történő azonosítással. Az azonosítókat eddig leginkább az ún. sütikben tárolták a látogató gépén, de a felhasználók tudatosságának növekedése és az Európai Unió 2009-es ún. „süti-irányelv” szabályozása következtében ez egyre nehezebbé válik (ennek értelmében a felhasználói hozzájárulás nélkül beállított cookie-k törvénysértőek). Ezért a webes üzleti szféra szereplői már elkezdték keresni az újabb lehetőségeket, ilyenek például az ún. ujjlenyomat-alapú követési technikák, melyeknek már nyilvánosan hirdetett kereskedelmi alkalmazására is van példa 2012 januárja óta. E módszerek lényege, hogy a látogatóhoz egy ujjlenyomatot rendelnek számítógépes rendszerének főbb jellemzői, mint például a képernyőfelbontás, időzóna, vagy az elérhető betűtípusok alapján.

Az első nagyszabású ujjlenyomat-kísérlet a Panopticlick volt. Ez a kísérlet azt vizsgálta, hogy a látogató böngészője egyedi-e egy kellően nagy adatbázisban az azt leíró információk alapján. Ez a kísérlet inspirálta a Nemzetközi PET Portál és Blog kutatóit, hogy a rendszerujjlenyomat kísérletben megvizsgálják, hogy az ujjlenyomat-információk segítségével böngésző- és plugin-független módon is azonosíthatóak-e a felhasználók. Ez azt jelenti, hogy függetlenül a Java vagy Flash elérhetőségétől, ugyanúgy azonosítani lehet a felhasználó számítógépét, bármelyik böngészővel is látogat el egy oldalra. A kísérlet során majdnem ezer ujjlenyomat gyűlt össze, amivel sikerült igazolni az egyik fő alapelvet: a felhasználókat – legalábbis ilyen számosság mellett – böngészőfüggetlen módon, egyedileg azonosítja a feltelepített betűkészletek jelenléte Windows és OS X rendszerek alatt. Azonban kevés olyan ujjlenyomat volt, amelyek egy felhasználó, különböző böngészőben lefuttatott tesztje alapján jöttek létre, és ez indokolta az új teszt elindítását.

Böngészőfüggetlen ujjlenyomatteszt 2.0

Az új teszt alapelve változatlan, és fő információforrásának jelenleg is a számítógépre telepített betűkészleteket tekinti, amelyet plugin-független módon ellenőriz, csak JavaScript alkalmazásával. A betűkészlet egyediségét prózai okokra lehet visszavezetni: ahogyan számítógépünkre feltelepített programok garmadája is egyedi konstellációt alkot, úgy az elérhető betűkészletek is, hiszen ezek listáját legtöbbször a feltelepített programok bővítik. Emellett további információforrásokat is használ az új ujjlenyomat, mint például a képernyőfelbontás, vagy az időzóna, de a betűkészlet mellett szintén az egyik alapvető információforrás lehet a böngészőkre telepített kiegészítők (pluginok) listája, de az új kísérlet ezt nem használja.

Az új ujjlenyomat fő előnye a tárolási elven működő technikákkal szemben, hogy nem igényel adattárolást, és privát böngészési módban is működik, sőt, akár kifejezetten a követés ellenszereként bevetett anonim böngészőkben is. A tesztet az érdeklődők is elvégezhetik saját számítógépükön a kísérlet hivatalos weboldalán, amelynek célja kettős: egyrészt az érdeklődők meggyőződhetnek a probléma valódiságáról, másrészt az ennek során generált ujjlenyomatok a további vizsgálatok sikeréhez járulnak hozzá.

A FireGloves nem hagy nyomot

A kísérletet hivatalosan is elindító sajtóeseményen került bemutatásra egy kategóriájában egyedülálló anti-ujjlenyomat védekezési alkalmazás, amelynek segítségével az ujjlenyomat-készítés nehezebbé válik, de a böngészési élmény nem csorbul. Az alkalmazás egy Firefox plugin, amely lehetővé teszi a felhasználóknak, hogy befolyásolhassák a számítógépükről lekérdezett (az ujjlenyomatoknál használt) információk tartalmát, azaz például meghatározhatják, hogy a weboldalak mindig egy adott ál-felbontás értéket detektáljanak, vagy pedig minden lekérdezésnél véletlen értékeket kapjanak. A sajtóeseményen a kutatók demonstrálták, hogy az ilyen jellegű működésbefolyásolás mellett a weboldalak többsége továbbra is látogatható marad (mint például a Facebook, vagy a CNN hírportál), de az ujjlenyomatok nem működnek, illetve működésük a felhasználó szempontjából nézve kedvezően befolyásolható. Az új kiegészítő alkalmazása mellett az ACID3 teszt is sikeresen lefutott, amely kifejezetten a web böngészők ilyen jellegű funkcionalitásának tesztelésére szolgál.

Az új kiegészítő és privát böngészési mód együttes használata mellett a Panopticlick nem tudott információt lekérdezni, és például a véletlen adatokat közlő random mód esetén a böngészőfüggetlen ujjlenyomat tesztnél lekérdezésenként eltérő ujjlenyomat készült. Az esemény végén a szakemberek hangsúlyozták, hogy a FireGloves csak a nyomkövetés egy aspektusa ellen nyújt védelmet, és így a teljes értékű védekezéshez több kiegészítő párhuzamos használata ajánlott.

Az új fejlesztésű kiegészítő ugyan átmenetileg védelmet ad az ujjlenyomat technikákkal szemben, azonban a FireGloves célja ezen túlmutat: a BME kutatói szeretnék elérni, hogy a böngészőgyártók is felfigyeljenek a problémára, és a böngészőkből eltávolítsák azokat a funkciókat, amelyek normális működését a FireGloves is befolyásolja, így hosszú távon is megoldást nyújtva a problémára.