- Windows 10

- A tüntetések ellenére is bővítheti német gyárát a Tesla

- Kriptovaluták és az adózás

- Linux - haladóknak

- Otthoni hálózat és internet megosztás

- Telekom otthoni szolgáltatások (TV, internet, telefon)

- Gmail

- A ChatGPT-re mennek a Reddit tartalmai

- Kodi és kiegészítői magyar nyelvű online tartalmakhoz (Linux, Windows)

- ESET NOD32 Antivirus / Smart Security

-

IT café

OpenWrt topic

Új hozzászólás Aktív témák

-

korcsi

veterán

Sziasztok!

Az openwrt-ben a default iptables szabályok hol vanna beállítva, mert van egy csomó szabály meg egyéni láncok, de nem találom a rendszerben a keletkezésüket.

Snapshot meg luci van csak telepítve, meg qos próbára (még csak ismerkedek a rendszerrel)

Erről lenne szó:root@OpenWrt:~# iptables-save

# Generated by iptables-save v1.6.2 on Sun Jul 8 13:53:34 2018

*nat

:PREROUTING ACCEPT [47231:7274870]

:INPUT ACCEPT [4575:297524]

:OUTPUT ACCEPT [237:17582]

:POSTROUTING ACCEPT [240:17738]

:postrouting_lan_rule - [0:0]

:postrouting_rule - [0:0]

:postrouting_wan_rule - [0:0]

:prerouting_lan_rule - [0:0]

:prerouting_rule - [0:0]

:prerouting_wan_rule - [0:0]

:zone_lan_postrouting - [0:0]

:zone_lan_prerouting - [0:0]

:zone_wan_postrouting - [0:0]

:zone_wan_prerouting - [0:0]

-A PREROUTING -m comment --comment "!fw3: Custom prerouting rule chain" -j prerouting_rule

-A PREROUTING -i br-lan -m comment --comment "!fw3" -j zone_lan_prerouting

-A PREROUTING -i eth0.2 -m comment --comment "!fw3" -j zone_wan_prerouting

-A POSTROUTING -m comment --comment "!fw3: Custom postrouting rule chain" -j postrouting_rule

-A POSTROUTING -o br-lan -m comment --comment "!fw3" -j zone_lan_postrouting

-A POSTROUTING -o eth0.2 -m comment --comment "!fw3" -j zone_wan_postrouting

-A zone_lan_postrouting -m comment --comment "!fw3: Custom lan postrouting rule chain" -j postrouting_lan_rule

-A zone_lan_prerouting -m comment --comment "!fw3: Custom lan prerouting rule chain" -j prerouting_lan_rule

-A zone_wan_postrouting -m comment --comment "!fw3: Custom wan postrouting rule chain" -j postrouting_wan_rule

-A zone_wan_postrouting -m comment --comment "!fw3" -j MASQUERADE

-A zone_wan_prerouting -m comment --comment "!fw3: Custom wan prerouting rule chain" -j prerouting_wan_rule

COMMIT

# Completed on Sun Jul 8 13:53:34 2018

# Generated by iptables-save v1.6.2 on Sun Jul 8 13:53:34 2018

*mangle

:PREROUTING ACCEPT [89610:13165484]

:INPUT ACCEPT [46951:6187982]

:FORWARD ACCEPT [6:312]

:OUTPUT ACCEPT [28406:5357789]

:POSTROUTING ACCEPT [28410:5357941]

-A FORWARD -o eth0.2 -p tcp -m tcp --tcp-flags SYN,RST SYN -m comment --comment "!fw3: Zone wan MTU fixing" -j TCPMSS --clamp-mss-to-pmtu

COMMIT

# Completed on Sun Jul 8 13:53:34 2018

# Generated by iptables-save v1.6.2 on Sun Jul 8 13:53:34 2018

*filter

:INPUT ACCEPT [0:0]

:FORWARD DROP [0:0]

:OUTPUT ACCEPT [0:0]

:forwarding_lan_rule - [0:0]

:forwarding_rule - [0:0]

:forwarding_wan_rule - [0:0]

:input_lan_rule - [0:0]

:input_rule - [0:0]

:input_wan_rule - [0:0]

:output_lan_rule - [0:0]

:output_rule - [0:0]

:output_wan_rule - [0:0]

:reject - [0:0]

:zone_lan_dest_ACCEPT - [0:0]

:zone_lan_forward - [0:0]

:zone_lan_input - [0:0]

:zone_lan_output - [0:0]

:zone_lan_src_ACCEPT - [0:0]

:zone_wan_dest_ACCEPT - [0:0]

:zone_wan_dest_REJECT - [0:0]

:zone_wan_forward - [0:0]

:zone_wan_input - [0:0]

:zone_wan_output - [0:0]

:zone_wan_src_REJECT - [0:0]

-A INPUT -i lo -m comment --comment "!fw3" -j ACCEPT

-A INPUT -m comment --comment "!fw3: Custom input rule chain" -j input_rule

-A INPUT -m conntrack --ctstate RELATED,ESTABLISHED -m comment --comment "!fw3" -j ACCEPT

-A INPUT -i br-lan -m comment --comment "!fw3" -j zone_lan_input

-A INPUT -i eth0.2 -m comment --comment "!fw3" -j zone_wan_input

-A FORWARD -m comment --comment "!fw3: Custom forwarding rule chain" -j forwarding_rule

-A FORWARD -m conntrack --ctstate RELATED,ESTABLISHED -m comment --comment "!fw3" -j ACCEPT

-A FORWARD -i br-lan -m comment --comment "!fw3" -j zone_lan_forward

-A FORWARD -i eth0.2 -m comment --comment "!fw3" -j zone_wan_forward

-A FORWARD -m comment --comment "!fw3" -j reject

-A OUTPUT -o lo -m comment --comment "!fw3" -j ACCEPT

-A OUTPUT -m comment --comment "!fw3: Custom output rule chain" -j output_rule

-A OUTPUT -m conntrack --ctstate RELATED,ESTABLISHED -m comment --comment "!fw3" -j ACCEPT

-A OUTPUT -o br-lan -m comment --comment "!fw3" -j zone_lan_output

-A OUTPUT -o eth0.2 -m comment --comment "!fw3" -j zone_wan_output

-A reject -p tcp -m comment --comment "!fw3" -j REJECT --reject-with tcp-reset

-A reject -m comment --comment "!fw3" -j REJECT --reject-with icmp-port-unreachable

-A zone_lan_dest_ACCEPT -o br-lan -m comment --comment "!fw3" -j ACCEPT

-A zone_lan_forward -m comment --comment "!fw3: Custom lan forwarding rule chain" -j forwarding_lan_rule

-A zone_lan_forward -m comment --comment "!fw3: Zone lan to wan forwarding policy" -j zone_wan_dest_ACCEPT

-A zone_lan_forward -m conntrack --ctstate DNAT -m comment --comment "!fw3: Accept port forwards" -j ACCEPT

-A zone_lan_forward -m comment --comment "!fw3" -j zone_lan_dest_ACCEPT

-A zone_lan_input -m comment --comment "!fw3: Custom lan input rule chain" -j input_lan_rule

-A zone_lan_input -m conntrack --ctstate DNAT -m comment --comment "!fw3: Accept port redirections" -j ACCEPT

-A zone_lan_input -m comment --comment "!fw3" -j zone_lan_src_ACCEPT

-A zone_lan_output -m comment --comment "!fw3: Custom lan output rule chain" -j output_lan_rule

-A zone_lan_output -m comment --comment "!fw3" -j zone_lan_dest_ACCEPT

-A zone_lan_src_ACCEPT -i br-lan -m conntrack --ctstate NEW,UNTRACKED -m comment --comment "!fw3" -j ACCEPT

-A zone_wan_dest_ACCEPT -o eth0.2 -m conntrack --ctstate INVALID -m comment --comment "!fw3: Prevent NAT leakage" -j DROP

-A zone_wan_dest_ACCEPT -o eth0.2 -m comment --comment "!fw3" -j ACCEPT

-A zone_wan_dest_REJECT -o eth0.2 -m comment --comment "!fw3" -j reject

-A zone_wan_forward -m comment --comment "!fw3: Custom wan forwarding rule chain" -j forwarding_wan_rule

-A zone_wan_forward -m conntrack --ctstate DNAT -m comment --comment "!fw3: Accept port forwards" -j ACCEPT

-A zone_wan_forward -m comment --comment "!fw3" -j zone_wan_dest_REJECT

-A zone_wan_input -m comment --comment "!fw3: Custom wan input rule chain" -j input_wan_rule

-A zone_wan_input -m conntrack --ctstate DNAT -m comment --comment "!fw3: Accept port redirections" -j ACCEPT

-A zone_wan_input -m comment --comment "!fw3" -j zone_wan_src_REJECT

-A zone_wan_output -m comment --comment "!fw3: Custom wan output rule chain" -j output_wan_rule

-A zone_wan_output -m comment --comment "!fw3" -j zone_wan_dest_ACCEPT

-A zone_wan_src_REJECT -i eth0.2 -m comment --comment "!fw3" -j reject

COMMIT

# Completed on Sun Jul 8 13:53:34 2018referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

-

korcsi

veterán

Sziasztok!

Eladásra szánt Xiaomi 3G router-emen Openwrt 18.06.1-el nyomtam luci-ban egy perform reset-et újraindulás után bejött a 192.168.1.1-en a belépési képernyő figyelmeztetéssel, hogy adjon jelszót, gondoltam (lehet elkapkodva) megnézem vevőnél is rendben legyen minden így indul e újra, táp kihúz, bedug... (nem indulhatott még el rendesen és kihúztam alóla a tápot?)

Azóta IP-t oszt, pingelni lehet, de se ssh se luci nem működik.

Soros konzolon kívül van más lehetőség, hogy visszahozzam az élők sorába?

Válaszokat előre is köszönöm!

[ Szerkesztve ]

referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

válasz

woodworm

#14016

üzenetére

woodworm

#14016

üzenetére

Bekapcsolt állapotban megnyomva újraindította a készüléket, olvastam egy github bejegyzésben, hogy hosszan nyomva törli a beállításokat, de "hivatalos" infó nem volt róla, így nem erőltettem, induláskor leden látni mikor kell megnyomni a gombot, utána ssh-n keresztül belépve elintézhető a karbantartás.

referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

Sziasztok!

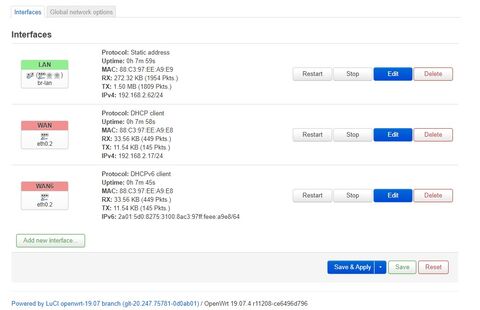

Vettem egy Mi router AC2100-at, leírás alapján feltettem rá Openwrt-t.

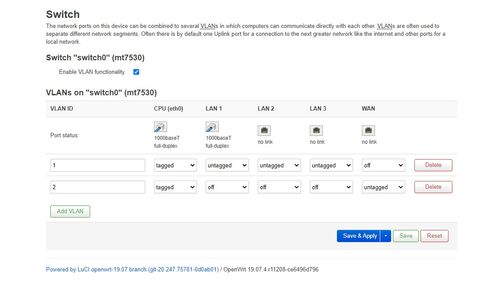

Megy szépen, csak szeretném "AP" módba rakni, dhcp-t, tűzfalat kikapcsoltam, és szeretném még az összes portot használni rajta.Luci szerint MT7530-as switch van benne, ezt szeretném átkonfigurálni, hogy ne legyen VLAN (ha nem muszáj) és össze legyen bridge-elve az összes port.

Jelenleg az /etc/config/network tartalma (wlan még nincs bekapcsolva):

"

root@OpenWrt:~# cat /etc/config/networkconfig interface 'loopback'

option ifname 'lo'

option proto 'static'

option ipaddr '127.0.0.1'

option netmask '255.0.0.0'config globals 'globals'

option ula_prefix 'xxxx:xxxx:xxxx::/48'config interface 'lan'

option type 'bridge'

option ifname 'eth0.1'

option proto 'static'

option netmask '255.255.255.0'

option ipaddr '192.168.2.62'

option gateway '192.168.2.1'config device 'lan_eth0_1_dev'

option name 'eth0.1'

option macaddr '88:c3:97:xx:xx:xx'config interface 'wan'

option ifname 'eth0.2'

option proto 'dhcp'config interface 'wan6'

option ifname 'eth0.2'

option proto 'dhcpv6'config switch

option name 'switch0'

option reset '1'

option enable_vlan '1'config switch_vlan

option device 'switch0'

option vlan '1'

option ports '2 3 4 6t'config switch_vlan

option device 'switch0'

option vlan '2'

option ports '0 6t'Hogy kellene módosítanom és mit, hogy a kívánalmaimnak megfelelő legyen az eredmény.

Elkezdenék próbálkozni, csak az a baj, hogy ha "elveszítem" a routert akkor nehéz visszaszerezni a hozzáférést.

Válaszokat előre is köszönöm!

[ Szerkesztve ]

referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

válasz

attilav2

#15765

üzenetére

attilav2

#15765

üzenetére

Igen pontosan azt raktam rá amit linkeltél, a rendelkezésre álló információk szerint ezen lehetőségek közül ezen az eszközön melyik áll fent?

1. switch less? (nem hiszem)

2. switch dedikált wan port-al?

3. switch vlan-os megoldással (erős a gyanúm, hogy ő a jó megoldás)Mindegy, próbálkozok, ha gebasz van, failsafe...

Majd írok mire jutottam.

referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

válasz

krealon

#15767

üzenetére

krealon

#15767

üzenetére

Próbából VLAN 2-t megszüntettem, 0-ás portot betettem VLAN 1-be, így jó, de szerintem még lehetne egyszerűsíteni VLAN nélkül, de az a kérdésem, hogy a config fájlba a interface szekcióban a ifname résznél ugye most eth0.1 van, ez azért .1 mert VLAN-ak is 1 a jele, vagy honnan jön ez az elnevezés, és ha kikapcsolom a VLAN funkciót mi lesz a neve?

Ugyebár PC-n ez egyszerű, mert az ember kiad egy ip link parancsot és látja az eszközöket, de itt nem így megy.Most ennyi a konfigurációs fájlom (nem releváns részeket kiszedtem):

"

config interface 'lan'

option type 'bridge'

option ifname 'eth0.1'

option proto 'static'

option netmask '255.255.255.0'

option ipaddr '192.168.2.62'

option gateway '192.168.2.1'

list dns '192.168.2.1'config device 'lan_eth0_1_dev'

option name 'eth0.1'

option macaddr '88:c3:97:ee:a9:e9'config switch

option name 'switch0'

option reset '1'

option enable_vlan '1'config switch_vlan

option device 'switch0'

option vlan '1'

option ports '0 2 3 4 6t'"

referencia 5700(XT) plexi ARGB-s blokk eladó!

-

korcsi

veterán

válasz

attilav2

#15870

üzenetére

attilav2

#15870

üzenetére

Xiaomi 3G-be ez a SOC van azt használtam OpenWrt-+vel, ott a 2,4GHz volt problémás.

A Mikrotik Hex-ben ez van, azzal nincs baj.

Most egy említett eszköz megy nálam (csak AP módba), a kernel log "üres" 4 napos uptime-al.#15869 dynax: Az openwrt fórumon és a githubon van leírás, illetve youtube-on is vannak jó videók, egyszer kétszer végig kell rajta menni, hogy megértse az ember mikor mi történik, ha minden feltétel adott pár perc alatt fel lehet rakni az openwrt-t. A linkelt openwrt fórumon scp07 linkelte a saját nem nightly-t az eszközre

[ Szerkesztve ]

referencia 5700(XT) plexi ARGB-s blokk eladó!

Új hozzászólás Aktív témák

- Warhammer Online - Age of Reckoning (DE) Collectors Box (Figurával!)

- Vírusirtó, Antivirus VPN kulcsok

- Bitdefender Total Security 3év/3eszköz! - "Tökéletes védelem most kedvező áron..."

- Microsoft licencek KIVÉTELES ÁRON AZONNAL - UTALÁSSAL IS AUTOMATIKUS KÉZBESÍTÉS - Windows és Office

- Új, bontatlan World of Warcraft gyűjtői kiadások

Állásajánlatok

Cég: Alpha Laptopszerviz Kft.

Város: Pécs

Cég: Ozeki Kft.

Város: Debrecen