Egy amerikai és európai szakemberekből álló csapat nemrég tette közzé kutatási eredményeit, és ezekből az derül ki, hogy a processzorokat a gyártási folyamat során a tranzisztorok szintjén úgy lehet módosítani, „malware-rel megfertőzni”, hogy az gyakorlatilag felfedezhetetlen – írta meg a PC World. A kutatók kísérletük során Intel Ivy Bridge processzoron módosították a véletlenszám-generátort, illetve egy okoskártyán nyúltak bele a titkosítási védelembe.

A kutatás egyik résztvevője, Chrisfof Paar szerint azért fontos az általuk elkészített dokumentum, mivel először sikerült pontosan bemutatniuk egy olyan hardveres fertőzési lehetőséget, melyhez nem szükséges a processzorba egyéb hardverelemet beilleszteni. Paar azt is elmondta a PC Worldnek, hogy a hardveres trójaiakat 2005 óta kutatják kiemelten, mivel az USA védelmi minisztériumában akkor vetődött fel komolyabban, hogy veszélyesek lehetnek az amerikai hadseregben a külföldről vásárolt integrált áramkörök: ennek oka többek között, hogy a processzorgyártásban is elterjedt a bérmunka, így előfordul, hogy egy-egy processzor különböző elemeit más-más helyen készítik, és esetleg az összeszerelést is egy újabb cég végzi el.

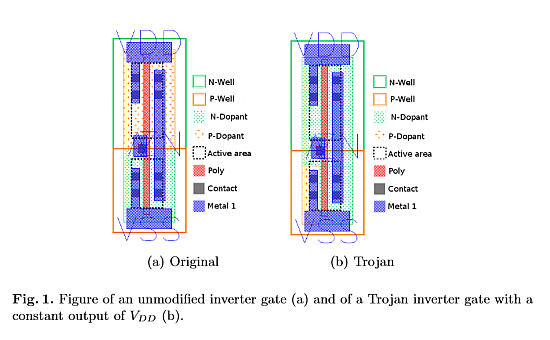

A fenti kutatás azonban azt a lehetőséget vizsgálta meg, amikor nem az összeszerelés fázisában manipulálják a processzort, hanem már az áramkörök előállítása során, adalékolással, az úgynevezett „doping” eljárással atomi szinten változtatják meg a félvezető tulajdonságait, így érik el, hogy egyes részei ne, vagy a tervezettől eltérően működjenek. Mivel nagyon alacsony szinten történik a beavatkozás, ez optikailag és funkció-ellenőrző eszközökkel gyakorlatilag detektálhatatlan. A kutatásról elismerően nyilatkozó neves biztonsági szakember, Bruce Schneier is megemlíti blogjában, hogy ezzel a módszerrel például el lehet érni, hogy a véletlenszám-generátor ne 128, hanem 32 bites titkosítási kulcsokat generáljon – és ez utóbbiakat ma már nem túl nagy erőfeszítéssel meg lehet törni.