Az új Lenovo laptopok előre telepített szoftvercsomagjában megtalálható a VisualDiscovery nevű program, aminek fejlesztője a Superfish Inc. Meglétét legegyszerűbben a feladatkezelőben, a visualdiscovery.exe révén lehet ellenőrizni.

Fizikailag a %PROGRAMFILES%/Lenovo/VisualDiscovery mappában található, az első visszajelzés pedig 2014. Augusztus 31. érkezett róla. A történet azonban csak a napokban eszkalálódott, amikor a Mozilla közösségének egyik tagja, Reed Loden felhívta a figyelmet a kártékony programra. Egy amerikai üzletláncba sétált be, ahol probléma nélkül tudta rekonstruálni a sérülékenységet.

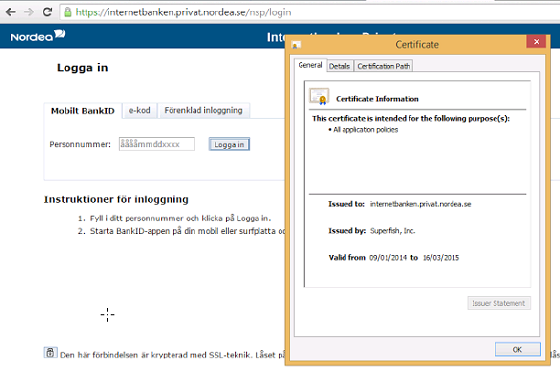

A Superfish alkalmazása ugyanis SSL MITM (Man In The Middle, azaz közbeékelődéses támadás) módszerét használja. Ez lehetőséget biztosít arra, hogy elhitesse a felhasználókkal, biztonságos oldalon járnak, miközben nem a céloldal, hanem egy másik adja a titkosítókulcsot.

A Lenovo elismerte, hogy "rosszul jött ki" az előre telepített programok sora a frissen polcokra került gépek egy részénél, és ígéretet tettek arra, hogy hamarosan kiadnak egy eszközt, amivel eltávolítható lesz a fertőzés. „Egy rakás mérnököm van most zavarban. Nem vették észre a hibát” nyilatkozott Peter Hortensius, a Lenovo műszaki vezérigazgató-helyettese.

Szeptember óta egyre több felháborodott felhasználó sérelmezte, hogy a Superfish reklámokat injektál a keresési találatokba. Ahogy ezt fentebb említettük, egészen csütörtökig nem vették komolyan ezeket a jelzéseket, akkor azonban komoly biztonsági résnek jelölték az alkalmazást.

A program kifejezetten az SSL titkosítású webes forgalomba mászik bele azáltal, hogy installálja saját certifikációját, amit a megbízható webhelyek feletti layerben helyez el. Ezt követően újabb és újabb kulcsokat generál, amikor a felhasználó HTTPS oldalakat látogat meg.

Biztonsági szakértők a reverse engineering technikával fejtették meg a működési elvét, az Errata Security egyik vezetője, Robert Graham nevét is adta a felfedezéshez.

A Lenovo második számú műszaki vezetője elmondta, a vállalatnál nem voltak tisztában a sebezhetőség létezésével, míg az nagy nyilvánosságot nem kapott. Elfogadhatatlannak nevezte, hogy a felhasználók ki legyenek téve ilyen mértékű sebezhetőségnek. Elmondta, megpróbálják helyrehozni a hibát, publikálták a módszert, amivel a géptulajok eltávolíthatják a Superfisht, illetve hamarosan egy automatikus tisztítóeszközt is kiadnak, ami törölni fogja a programot és a korábban létrehozott certifikációkat.

Azon is dolgoznak, hogy mindezt egy automatikus update során hajtsa végre a gép, ne kelljen hozzá felhasználói beavatkozás. Ebben kérték a Microsoft és a McAfee segítségét is. Mindezek mellett a már boltokba került laptopokkal is kezdeni kell valamit, ezeken ugyanis szintén megtalálható a Superfish. A problémát nehezíti, hogy az előre telepített driverek és szoftverek között, a rejtett partíción szintén megtalálható a szoftver, tehát egy gyári visszaállítás során újra védtelenek lesznek a felhasználók gépei.

Hortensius azt ígéri, hasonló eset nem fordulhat majd elő a jövőben, még jobban fognak majd figyelni arra, milyen programokat telepítenek elő.

Firefox felhasználók azt hitték, hogy ők nem érintettek, mert a böngésző különálló certifikációkat használ, melyeket külön is tárol a Windows sajátjaitól.

Ezzel szemben a Electronic Frontier Foundation 44 000 MITM támadást regisztrált a Decentralized SSL Observatory projekten keresztül, ami azokat a Firefox böngészőket vizsgálja, melyekre telepítették a HTTPS Everywhere kiegészítőt. Ez azt jelenti, hogy a Superfish a Firefox certifikációk közé is beépül, igaz, nekik a böngésző szólt, hogy potenciálisan veszélynek vannak kitéve - írja az EFF egy blogposztban.

A Lenovo tájékoztatása szerint a Superfish a tavaly szeptember és idén január között telepített gépeken található meg, és a program előtelepítésével leálltak, amikor a felhasználóktól negatív visszajelzéseket kezdtek kapni. A vállalat szerint a G, U, Y, Z, S, Flex, MIIX, Yoga és az E széria is érintett. A teljes listát ezen a linken lehet megtekinteni, az érintettséget pedig ezen a felületen lehet ellenőrizni.

Frissítés#1: A Lenovo magyar nyelvű nyilatkozatot és eltávolítási útmutatót is kiadott.

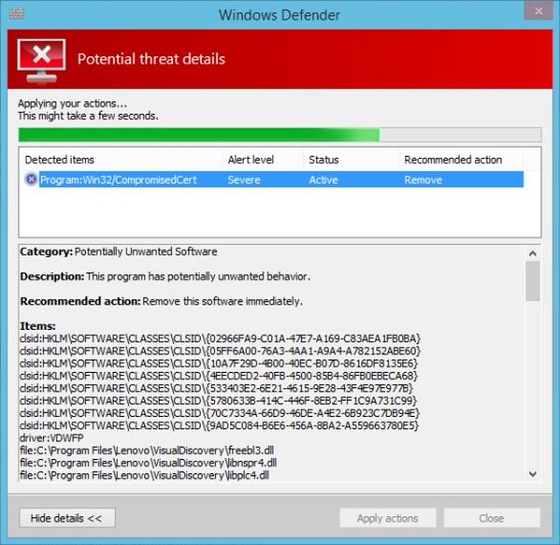

Frissítés#2: A Microsoft Defender észleli és nem kívánatos szoftverként értékeli a Superfish alkalmazást, amit a certifikációkkal együtt töröl.