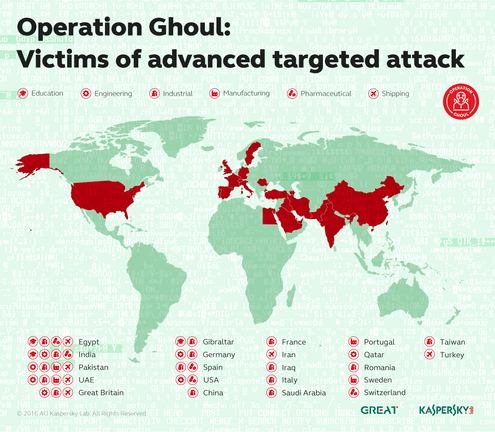

A biztonsági cég jelentése szerint adathalász e-maileket és vírusalapú kereskedelmi forgalomban levő kémcsomagot használva a kiberbűnözők értékes üzleti adatokra vadásznak áldozataik hálózatain: több mint 130 szervezetet ért sikeres támadás 30 országban (érintett többek között Spanyolország, Pakisztán, az Egyesült Arab Emírségek, India, Egyiptom, az Egyesült Királyság, Németország és Szaúd-Arábia.

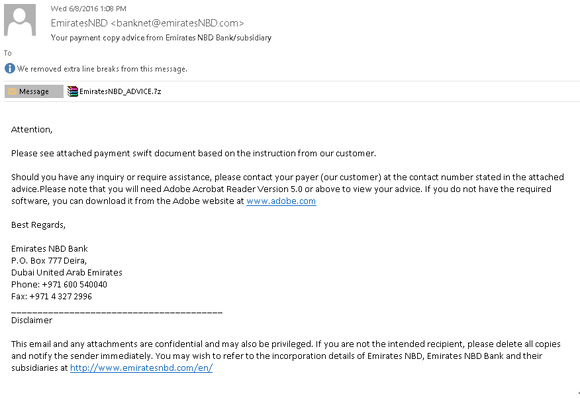

Idén júniusban a Kaspersky Lab kutatói rosszindulatú csatolmányokkal ellátott adathalászó e-mailek hullámát figyelték meg. Ezeket az üzeneteket számos cég fő- és középvezetőinek küldték. A támadók e-mailje úgy jelent meg, mintha egy egyesült arab emírségekbeli banktól jött volna: fizetési tanácsok voltak egy csatolt SWIFT-dokumentummal, de valójában a csatolt fájl vírust tartalmazott. A Kaspersky Lab további kutatásai kimutatták, hogy az adathalász támadást a legnagyobb valószínűség szerint kiberbűnözők egy csoportja szervezte, akiket a cég kutatói 2015 márciusa óta követnek nyomon. Úgy tűnik, hogy a júniusi támadások a csoport legutóbbi akciója.

A csatolt vírus a HawkEye kereskedelmi forgalomban lévő kémvíruson alapszik, amit szabadon meg lehet vásárolni a dark weben, azaz a sötét világhálón. Telepítés után érdekes adatokat gyűjt az áldozat számítógépéről, mint például:

- billentyűzetleütések

- vágólapadatok

- FTP-szerver-azonosítók

- felhasználói adatok böngészőkből

- felhasználói adatok chatprogramokból (Paltalk, Google Talk, AIM stb.)

- felhasználói adatok levelezőprogramokból (Outlook, Windows Live mail stb.)

- információk a telepített programokról (pl. Microsoft Office)

Ezeket az adatokat aztán a malware elküldi a támadók szervereire. A szerverekre telepített sinkhole rendszerektől kapott információk alapján megállapítható, hogy az áldozatok többsége az ipari és mérnöki szektorban működő szervezet, továbbá vannak még hajózási, gyógyszerészeti, kereskedelmi cégek, gyárak és oktatási szervezetek is az áldozatok listáján. Ezek a vállalatok értékes információkat tárolnak hálózataikon, amelyeket aztán a fekete piacon lehet értékesíteni – a pénzügyi haszon a fő motiváló erő az Operation Ghoul támadói számára.

Az Operation Ghoul elnevezés a Kaspersky Lab kutatóitól származik, de ez csak egy sok más támadás közül, amelyet állítólag ugyanaz a továbbra is aktív csoport indított: „Az ókori néphagyományban a ghoul egy gonosz szellem, ami emberi húson táplálkozik és gyerekekre vadászik, de eredetileg egy mezopotámiai démon volt. Manapság az angolban így nevezik a kapzsi vagy anyagias egyéneket. Ez a meghatározás elég pontosan jellemzi az Operation Ghoul mögött álló csoportot. A fő motiváció számukra a pénzügyi haszonszerzés – vagy a lopott szellemi tulajdon és üzleti titkok eladása, vagy pedig áldozataik bankszámláinak feltörése által. Az államilag támogatott támadókkal ellentétben, akik óvatosan választják ki célpontjaikat, ez a csoport és a hozzá hasonlóak bármelyik céget megtámadhatják. Még ha meglehetősen egyszerű vírusokat is használnak, nagyon hatékonyak a támadásaik. Így azok a vállalatok, amelyek nincsenek felkészülve a támadások felismerésére, sajnos elszenvedik azok következményeit” – vélekedik Mohammad Amin Hasbini, a Kaspersky Lab biztonsági szakértője.

A Kaspersky Lab kutatói a hasonló támadások kivédésére, a hatások mérséklésére a következő intézkedések bevezetését ajánlják:

- a vállalkozás képezze ki alkalmazottait, hogy különbséget tudjanak tenni egy adathalász e-mail, illetve vagy egy adathalász link, valamint egy valós e-mail vagy link között

- használjanak bevált, cégek számára fejlesztett biztonsági rendszereket és célzott támadások elleni biztonsági megoldásokat is, amelyek képesek a támadások azonosítására a rendszerbeli rendellenességek elemzése által

- a cég kiberbiztonsági osztálya számára tegyék elérhetővé a legújabb veszélyekkel kapcsolatos adatokat, ami felfegyverzi őket a leghasznosabb eszközökkel a célzott támadások megelőzésében és felismerésében