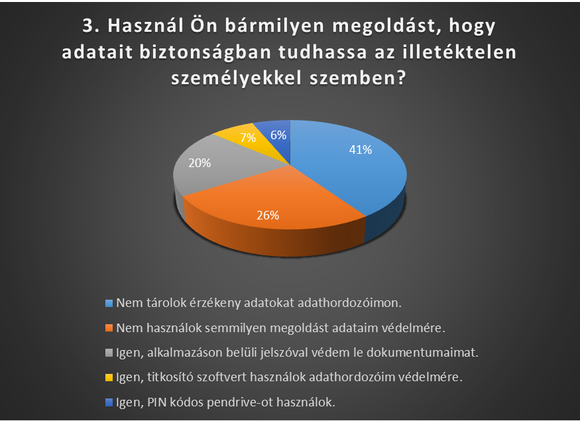

Az ESET biztonságtechnológiai termékek hazai disztribútora, a Sicontact Kft. partnereit és ügyfeleit kérdezte meg az adathordozókkal kapcsolatos felmérésében. Az 1787 darab online beküldött válaszból kiderül, hogy a válaszadók 18 százaléka hagyta már el személyes adatokat is tartalmazó eszközét, amely végül biztonságban megkerült. Nem volt ilyen szerencsés az a 15%, amelynek sohasem került meg eszköze, így csak bizakodni tud abban, hogy nem kerültek illetéktelen kezébe a személyes adatai. A válaszadók 20 százaléka talált már más által elhagyott adathordozót, és nagy többségük meg is nyitotta ezek tartalmát (az összes válaszadó 18 százaléka).

Az ESET Angliában is végzett felmérést, és kiderült, hogy a feledékeny tulajdonosok évente 22 ezer pendrive-ot hagynak – csak a ruhatisztítóknál. Ezeknek a kabátokban, zakókban felejtett eszközöknek mindössze 45%-a jutott vissza eredeti gazdájához, a maradék körülbelül tízezer pendrive és a rajtuk lévő adatok sorsa mindenki számára ismeretlen.

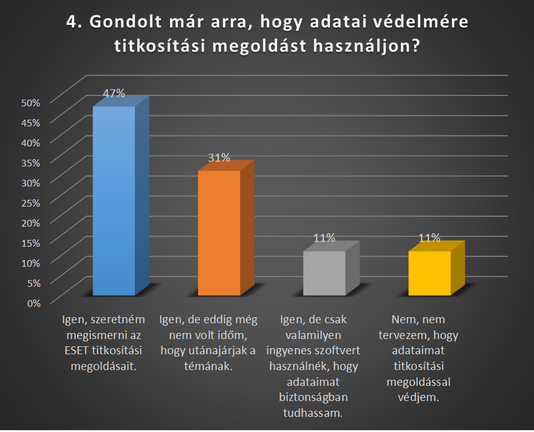

Béres Péter, a Sicontact Kft. vezető IT-tanácsadója a felmérések adataira alapozva azt javasolja, hogy a felhasználók használjanak titkosítási megoldásokat, és öt pontban foglalta össze a cég ajánlásait:

- az adatbiztonsági stratégiában ne hagyatkozzunk kizárólag a titkosításra, mivel a titkosítás nem más, mint egy további biztonsági réteg adataink és a kiberbűnözők (hackerek, lehallgatók és ipari kémek) között – ám ez a védelmi szint is áttörhető

- ugyanakkor mindenképp titkosítsunk: mert ez jelentős előnyöket hordoz, minimális hátrányok mellett

- a titkosító megoldás legyen egyszerűen bevezethető és a mindennapokban könnyen használható – skálázhatónak is kell lennie, hogy a fejlettebb funkciók is elérhetőek legyenek szükség esetén. Emellett válasszunk olyan megoldást, amelyet megújításkor vagy frissítéskor nem szükséges újratelepíteni

- olyan megoldást válasszunk, amely az ipar által elfogadott titkosítási algoritmust használ, és rendelkezik olyan kulcsmegosztó megoldással, ami biztosítja, hogy az összes felhasználó között biztonságosan cserélhető az adat, titkosított módon

- a titkosítás nem csodaszer: ezzel csak enyhíteni tudjuk a kockázatokat, de teljesen kiküszöbölni nem, komplex és folyton megújított adatvédelmi stratégiákat kell választani