A túlterheléses támadások (DoS attack) családjába tartozik a nemrég felfedezett hiba a NullSoft népszerű Winamp forráskódjában. A hír a SecurityFocus.com oldalán jelent meg Tobias Welter tollából. A DoS attack (Denial of Service) támadás lényege, hogy egy adott végpontot annyi hamis kéréssel árasztanak el egyszerre, hogy az végül nem bírja kiszolgálni a kéréseket, így nem tudja a kívánt szolgáltatást sem nyújtani.

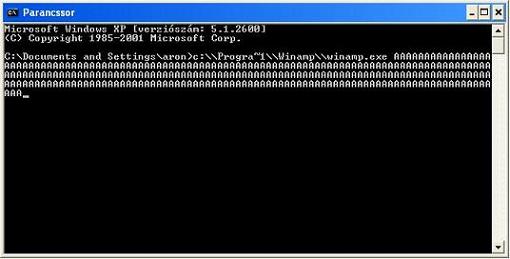

A tájékoztatás szerint a 246 karakternél hosszabb állományok szerkesztése – megadása paraméterként az alkalmazásnak – a Winamp összeomlását eredményezi. A hiba a Winamp lejátszójának 5.02 verziójában biztosan megtalálható (és van lehetőség arra, hogy a többi verzió is érintett), amelyet egyébként 2004. február 6-a óta tehet magáévá a zenéért rajongó nagyérdemű. A paraméter túl nagy mérete miatti puffertúlcsordulással járó hiba révén lehetőség nyílhat tetszőleges programkód futtatására is, bár ezt még sem cáfolni, sem megerősíteni nem tudták a szakemberek. Külön alkalmazás (exploit) nem szükséges a hiba kihasználásához (amelyhez egyébként nem ismeretes jelenleg javítócsomag), elég akár parancssorból indítva megadni a rossz bemeneti paramétert. Parancssorból vezérelve 259 karakterből álló paraméter esetén még sikerült elindítani a Winamp alkalmazást, 260 karakternél azonban már hibajelzést küldött az operációs rendszer. Valahogy így:

Forrás: BME IK ITSeC

A hibáról már korábban is volt szó a Rosiello.org oldalán 2003 decembere tájékán, de úgy tűnik, hogy akkor még nem ért el a SecurityFocus.org szerkesztőségéhez.

Szabó Áron (BME IK ITSec – IHM-együttműködés)