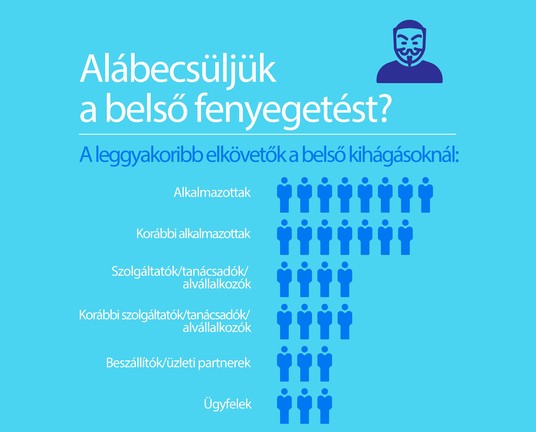

A NetIQ szakértői szerint a felhasználók számítanak a leggyengébb láncszemnek a vállalati informatikában. Tény, hogy számos olyan eset történt az elmúlt években, amikor a támadók az alkalmazottak megtévesztésével (social engineering) jutottak be védett rendszerekbe. Megoldást jelenthet a vállalatok személyazonosság- és hozzáférés-kezelési stratégiájának rendszeres felülvizsgálata, illetve ennek kezelhetővé tétele például Identity Governance eszközök használatával.

„A felhasználói visszaélések és hibák elleni védekezés alapköve a személyazonosság-kezelés (Identity Management – IDM), hiszen a cégeknél ez alapján határozzák meg, hogy kinek mihez van jogosultsága. A fenyegetések változásával együtt azonban ez a piac is átalakulóban van. Az IDM megoldások elsősorban a jogok menedzselésére alkalmasak, ezek viszont napjainkban már nem elegendők a biztonság fenntartásához. Szükség van mellettük olyan Identity Governance (IG) termékekre is, amelyekkel azt is lehet ellenőrizni, hogy kinek mihez van hozzáférése. Ezen felül segítenek validálni, ha változtatásokra lenne szükség, és képesek átadni az ehhez szükséges információkat az IDM szoftvernek. A NetIQ évek óta piacvezető az IDM megoldások piacán, és ezt a szerepet továbbra is meg kívánjuk őrizni, ezért kínálunk mindig naprakész szolgáltatásokat és kiegészítéseket az IDM szoftverekhez” – foglalta össze Hargitai Zsolt, a NetIQ magyarországi üzletfejlesztési vezetője.

A NetIQ szakértői szerint úgy valósítható meg a felhasználói hibákat a legnagyobb mértékben kivédő stratégia, ha az IDM termékek funkcióit az IG eszközök képességeivel egészítik ki. Ehhez első lépésként fel kell mérni és katalogizálni kell a személyazonosságokat és az igényelhető jogosultságokat. Majd fel kell térképezni a pontos kapcsolatokat a felhasználók, az alkalmazások, a fiókok, a szerepek és a kiosztott engedélyek között, azaz össze kell gyűjteni, hogy milyen felhasználók milyen elérésekkel rendelkeznek a vállalaton belül.

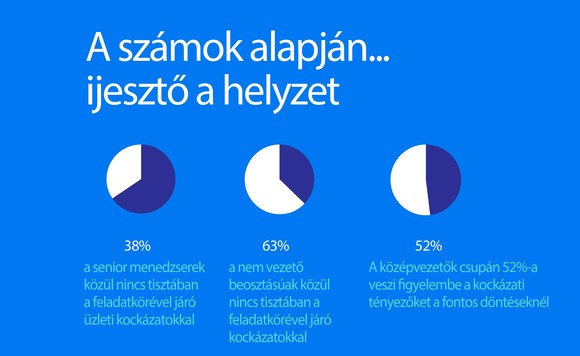

Következő lépésként egy olyan rendszert kell kialakítani, amelyben folyamatosan ellenőrizhetők, hogy ezek a hozzáférések még mindig megfelelőek-e, vagy esetleg már elavultak az idő során. Ehhez személyazonosság-alapú házirendeket kell létrehozni, és rendszeresen értékelni a kockázatokat, hogy a magasabb kockázatú hozzáféréseket gyakrabban felülvizsgálhassuk. Segíti a folyamatokat továbbá, ha automatizáltan működő eszközöket használunk a jogosultságok beállításához, valamint a kihágások és kivételek észleléséhez.

Mivel az üzleti vezetők fontos szerepet játszanak a folyamatban, harmadik lépésként célszerű olyan felületet bevezetni, amelyet ők is egyszerűen és kényelmesen használhatnak, és amely lehetővé teszi számukra, hogy könnyen átlássák és jóváhagyják a hozzáféréseket, illetve ellenőrizzék, hogy valóban megtörténtek-e az igényelt módosítások.

A NetIQ a saját Identity Governance megoldását javasolja, amelyből nemrégiben jelent meg a legújabb kiadás. Az IDM megoldások képességeit kiegészítő eszköz segítségével még a legkomplexebb környezetekben is hatékonyan és egyszerűen felügyelhetők és folyamatosan ellenőrizhetők a személyazonosságok - hangzott el a sajtótájékoztatón.

A Micro Focus Identity Governance licenc 1 év termékkövetéssel 46 euró felhasználónként. A megoldás természetesen az emberi hiszékenység ellen nem véd, de ha a felhasználónak csak azokhoz a rendszerekhez van hozzáférése, melyekhez feltétlenül szüksége van a munkavégzéshez, jó eséllyel kisebb károkat okozhatnak csak a támadók.