-

IT café

Haladó szintű hálózati témák topikja

Új hozzászólás Aktív témák

-

Reggie0

félisten

válasz

MasterMark

#12546

üzenetére

MasterMark

#12546

üzenetére

Tool alatt az a progit ertem amivel pocogteted es nem a gyari wg nevezeto command line tool, ami csak a wireguard interfeszt konfiguralja.

Linux alatt pl. a wg-quick a tipikus tool (wireguard-tools csomag resze). Ez allitja a default routeokat. [link]

Az alap wg command ami a wireguard csomagban van, az csak a wg interfeszek parametereit allitja, route tablahoz nem nyul, az a user feladata.[ Szerkesztve ]

-

MasterMark

titán

válasz

Reggie0

#12551

üzenetére

Reggie0

#12551

üzenetére

Telefonra és windowsra is ezek offical "toolok", de ugye windowson együtt jár a kettő.

szerk.: Pedig de, az allowedIPs az automatikusan kernel route lesz, nem kell hozzá tool, a wg interfész csinálja.

[ Szerkesztve ]

Switch Tax

-

Játékos

addikt

válasz

MasterMark

#12552

üzenetére

MasterMark

#12552

üzenetére

Akkor pontosítok: a linux, docker, pihole mindegyik abba a halmazba tartozik, amiben nem vagyok nagyon jártas. Azért próbálkoztam dockerben a pihole-lal, mert nyilván így kényelmes a meglévő PC előtt ülve, illetve néhány "oktató" videót találtam, de mindegyik végén működött a "localhost/admin", csak nálam nem ...

Ha szeretet van az életünkben, az pótol ezernyi dolgot, ami hiányzik. Ha nincs szeretet, mindegy, mink van, sose lesz elég...

-

Reggie0

félisten

válasz

MasterMark

#12553

üzenetére

MasterMark

#12553

üzenetére

Erdekes, en beirom, hogy

wg set wg0 peer <PK> add allowed-ips 0.0.0.0/0es semmit sem valtozik a route tabla. Szoval nem a wg valtoztatja, hanem a melle pakolt tool.

Sajnos a win/android verziokon bundleben kapod, de szerencsere fent van a forraskodja, at lehet irni.

[ Szerkesztve ]

-

Játékos

addikt

válasz

MasterMark

#12555

üzenetére

MasterMark

#12555

üzenetére

Ok, köszönöm, így lesz.

Ha szeretet van az életünkben, az pótol ezernyi dolgot, ami hiányzik. Ha nincs szeretet, mindegy, mink van, sose lesz elég...

-

válasz

MaCS_70

#12544

üzenetére

MaCS_70

#12544

üzenetére

A megoldás a WireGuard beállítására meglepően egyszerű lett:

Ha ugyanis a windowsos kliensben a konfiguárciós file szerkesztési ablakában az AllowedIPs sorba azt írom be, hogy 0.0.0.0/0, csakkor megjelenik egy "Block untunneled traffic (kill-switch) opció a szerkesztési ablak alatt. Ha ez nincs beikszelve, akkor az AllovedIPs sorhoz beír a 0.0.0.0/0 mögé egy 128.0.0.0/1 értéket.

Mindenkinek köszönöm a segítséget!

MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

Játékos

addikt

válasz

MasterMark

#12555

üzenetére

MasterMark

#12555

üzenetére

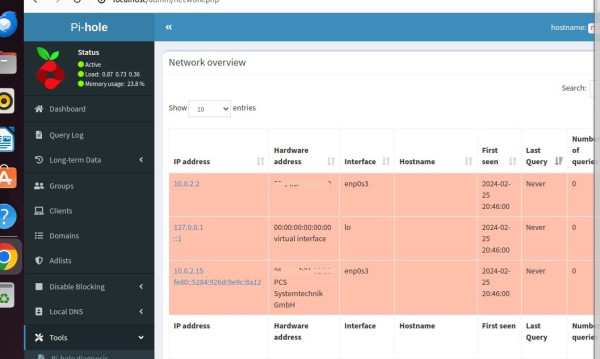

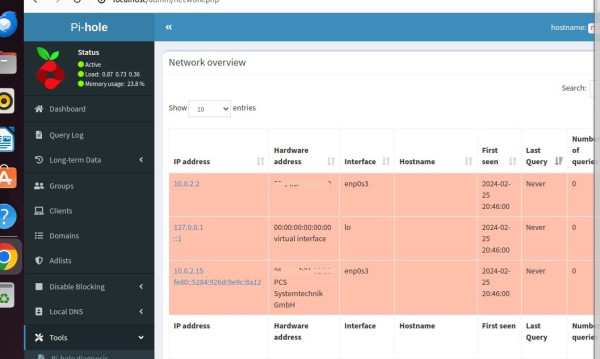

Működni látszik a pihole virtuális gépen ubuntun.

Merre induljak, ha egy bizonyos kliens forgalmát szeretném látni a lokális hálózaton?

Ha szeretet van az életünkben, az pótol ezernyi dolgot, ami hiányzik. Ha nincs szeretet, mindegy, mink van, sose lesz elég...

-

ArthurShelby

addikt

válasz

MaCS_70

#12558

üzenetére

MaCS_70

#12558

üzenetére

Ez végül mit oldott meg? Én már elfelejtettem az eredeti problémád.

Azt látom, hogy a 0.0.0.0/0-t fölbontja 2 részre, 0.0.0.0/1 és 128.0.0.0/1-re. Azt nem értem pontosan ez miért jó? A /1 talán magasabb prioritású mint a /0?

szerk: mondjuk a kill switch funkció sem tiszta nekem...

[ Szerkesztve ]

A rosszban mindig van valami megtévesztően jó, különben nem választanánk a rosszat

-

MasterMark

titán

válasz

ArthurShelby

#12560

üzenetére

ArthurShelby

#12560

üzenetére

Én se értem.

A kill-switch arra kell, hogy ne szivárogjon a VPN-en kívülre packet. Szóval úgy állítja be, hogy csak a VPN-en keresztül küldjön csomagokat. Azt nem tudom ezt hogy éri el, és hogy az említett allowedIPs szabály ezt hogy oldja meg.

Switch Tax

-

válasz

ArthurShelby

#12560

üzenetére

ArthurShelby

#12560

üzenetére

Az volt a gond, hogy ha bekapcsoltam a WireGuard kapcsolatot a mindenes AllowedIPs-szel, akkor ezzel el is dobta a helyi hálózatomat, mert minden a WireGuardon keresztül jött. A checkbox viszont lehetővé teszi, hogy a távoli és a helyi hálózatot is lássam, ugyanakkor a távoli hálózat netkapcsolatát használjam.

MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

MasterMark

titán

válasz

MaCS_70

#12563

üzenetére

MaCS_70

#12563

üzenetére

Szerintem az a trükk, hogy ha 0.0.0.0/0 van az allowedIPs-ben akkor azt úgy veszi hogy akkor minden mást kizár. Amint mellékerül bármi, akkor már nem csinálja ezt a kizárást. A 128.0.0.0/1 az átfedésben van amúgyis a 0.0.0.0/0-val, szerintem csak dummynak van odarakva, hogy ne érvényesüljön ez a kizárás.

Switch Tax

-

válasz

MasterMark

#12564

üzenetére

MasterMark

#12564

üzenetére

Köszönöm, ezt jó tudni. Ugyanis elég sokat agyaltam azon, hogy a 128.0.0.0/1 mégis hogyan működhet, de hiányos IP-címzési ismereteimmel nem sokra jutottam.

Köszönettel: MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

Reggie0

félisten

válasz

MasterMark

#12564

üzenetére

MasterMark

#12564

üzenetére

A 128.0.0.0/1 a 0.0.0.0/0 felso fele. Azert van odarakva, hogy 128.0.0.0-255.255.255.254 cimeken levo gepeket is elerjed. A 0.0.0.0/1 csak 1.0.0.0-126.255.255.255-ig fedi le.

-

Reggie0

félisten

válasz

MaCS_70

#12565

üzenetére

MaCS_70

#12565

üzenetére

Nagyon egyszeru: a / utan levo szam azt jelzi, hogy mennyi bit fix, balrol szamolva.

Tehat 0.0.0.0/0 eseten barmelyik bit megvaltoztathato, az az ez a teljes cimatartomany.0.0.0.0/0-nel ez azt jelenti, hogy a legfelso bit allando, a mogotte levo tartomanyok valtoztathatoak:

Azaz

0xxxxxxx xxxxxxxx xxxxxxxx xxxxxxxx maszkolva, igy az eleje:

0000000 0000000 0000000 0000000 = 0.0.0.0, a vege pedig:

0111111 11111111 11111111 11111111 = 127.255.255.255Ehhez hasonloan a 128.0.0.0/1 majdnem ugyanez lesz, csak a legfelso bit 1-es:

1xxxxxxx xxxxxxxx xxxxxxxx xxxxxxxx maszkolva, igy az eleje:

1000000 0000000 0000000 0000000 = 128.0.0.0, a vege pedig:

1111111 11111111 11111111 11111111 = 255.255.255.255Szoval ennyi a matek. A 0.0.0.0/0 also fele a 0.0.0.0/1 a felso fele a 128.0.0.0/1.

-

Játékos

addikt

válasz

MasterMark

#12562

üzenetére

MasterMark

#12562

üzenetére

Köszönöm a választ!

A képen lévő IP-k közül valamelyik a megfelelő, vagy rossz helyen keresem?

Ezt a DNS-t a routeremben kell beállítani, vagy csak a figyelni kívánt gépben?

Ha ez a pihole kikapcsolásra kerül, akkor a kliens nem fog tudni wifin internetet használni, vagy esetleg akkor egy másodlagos DNS-t használ, ami a mostani?

Ha szeretet van az életünkben, az pótol ezernyi dolgot, ami hiányzik. Ha nincs szeretet, mindegy, mink van, sose lesz elég...

-

válasz

Reggie0

#12567

üzenetére

Reggie0

#12567

üzenetére

Köszi, a matekot eddig is értettem (bizonyos gyakorlati bizonytalanságokkal),de nekem is az a furcsa (ismeretlen), amit MasterMark írt.

Olyan ez nekem, mint egy csomó jogszabályban, amikor van egy olyan meghatározás, hogy pl. "beléphetnek: a, kék szeműek; b, barna szeműek; c, egyébként minden színű szeműek"

MaCS

Fán nem lehet motorozni, motoron viszont lehet fázni!

-

Reggie0

félisten

válasz

MaCS_70

#12570

üzenetére

MaCS_70

#12570

üzenetére

Ja, latom en is beneztem. hogy /0-t hagynak a 128.0.0.0/1 melle, de ott a /1 is jo lenne. Valoszinuleg azert mert valami primitiv content matchingot csinaltak es ha nem pont 0.0.0.0/0 van a stringben, akkor mar nem routeol. Valoszinuleg barmi mast is melle lehetne irni, akar 0.0.0.1/24-et is.

[ Szerkesztve ]

-

válasz

Reggie0

#12571

üzenetére

Reggie0

#12571

üzenetére

A teljes IPv4 tartományt le tudod fedni a 0.0.0.0/0 leírással.

Ezt persze felbonthatod ketté is, a 0.0.0.0/1 és 128.0.0.0/1 leírással.

Na most. Ha két helyen is szerepel a 0.0.0.0/0, de csak az egyik helyen az utóbbi kettő, akkor az lesz a nyertes, mivel nála van jobban passzoló routing szabály.

Szerintem 😁[ Szerkesztve ]

-

-

Reggie0

félisten

válasz

MasterMark

#12573

üzenetére

MasterMark

#12573

üzenetére

Csak a route prioritasok alapjan, esetleg, ha OS szinten van valami kivetel kezeles is, pl. 127.0.0.0/8-ra, mondjuk windowson, de annak a lelkivilagat nem ismerem annyira.

Linuxon biztos, mert pl. a 127.0.0.0/8 a local routing tablaban van, nem a main-ben, es annak prioritasa van a main tabla elott.

[ Szerkesztve ]

-

TigerCat

nagyúr

Sziasztok!

Esetleg nem tudjátok, hogy miért tekernek egy csomó kábelt pluszban ezekre az eszközökre? Sok esetben ennek a mennyiségnek akár a kétszeresét is látom.

Nekem pazarlásnak tűnik, de biztos van rá magyarázat...

Köszi!

[ Szerkesztve ]

♛ Kanapékirály Bútor és Kanapé Webáruház »»» https://kanapekiraly.hu

-

TigerCat

nagyúr

válasz

fatpingvin

#12577

üzenetére

fatpingvin

#12577

üzenetére

fatpingvin, sziszi-fuszi: Köszi szépen! Ma is tanultam valamit... :-)

♛ Kanapékirály Bútor és Kanapé Webáruház »»» https://kanapekiraly.hu

-

Albi001

tag

Sziasztok!

Van egy TUF-AX3000V2-es routerem.

Bekapcsoltam benne a tűzfalat.

A kérdésem az volna, hogy ha port forwardnál rögzítek szabályokat, akkor kell-e avval külön foglalkozni, hogy a tűzfalnál is kivételek közé tegyem azokat?

Feltételezném, hogy inteligens annyira a rendszer, hogy ebben az esetben ott már nem kell.

Ha viszont automatikosan működik szépen, akkor meg mi értelme annak, hogy külön lehet tűzfal szabályt is és külön lehet port forwardingot is csinálni? -

Albi001

tag

válasz

MasterMark

#12581

üzenetére

MasterMark

#12581

üzenetére

Köszönöm szépen!

Akkor nem foglalkozom külön a tűzfallal, csak bekapcsolva hagyom és ennyi.

-

gozi

tag

válasz

sziszi-fuszi

#12578

üzenetére

sziszi-fuszi

#12578

üzenetére

A kötődobozoknál lévő optikai kábel tartaléknak elsődlegesen más a feladata: mivel a szálhegesztést nem igazán lehet megfelelő minőségben elvégezni az oszlopon lógva, így a plusz feltekert kábel ebben az esetben azért kell, hogy a kötődobozt levéve a földön tudják a hegesztést elvégezni. Normál esetben csak annyi plusz kábel kellene oda, hogy a kötődobozt leszerelve, a földig kényelmesen leérjen.

[ Szerkesztve ]

-

prime_adam

aktív tag

Sziasztok!

Remélem jó helyre írok, mert egy elég speciális kérdésem lenne. Előre szeretném leszögezni, hogy ebben a témakörben nem igazán vagyok otthon, sok mindent nem értek, és ezért is szeretnék segítséget kérni. Szóval adott 2 docker container, nevezzük őket A-nak és B-nek.A-n uwsgi fut, a következő beállítással (a lényeget kiemelve):

socket = 0.0.0.0:8000

B containeren Nginx fut, a következő beállításokkal (szintén a lényeget kiemelve):

upstream backend_upstream {

server backend:8000;

}

...

location / {

uwsgi_pass backend_upstream;

include uwsgi_params;

}

Ez így rendben van, működik. Nginx kommunikál a megadott socket porton a backend containerrel és minden tökéletes.Viszont szeretném lecserélni az uwsgi-t, mert szükség lenne asgi-re. Jelenlegi állás szerint daphne-ra. És innentől kezdve nem értem a dolgokat, mivel ha daphne-n socket-es kommunikációt szeretnék, ahhoz be kell állítani egy socket fájlt. De minek a fájl? Nem lesz socket port? Hogy skálázódik? A jelenlegi konfigurációba hogy illeszkedik bele? Egyszerűen nem értem a mögöttes logikát, pedig úgy néz ki a többi megoldás is socket fájlokat használ, pl. uvicorn.

Egyébként azt tudom, hogy simán http alapon is működhetném a daphne-t, de azt olvastam, hogy nem javasolt amennyiben van Nginx is, mert a socket gyorsabb és "tisztább" megoldás.

-

tjsz

senior tag

Sziasztok!

Nem tudom, hogy jó helyen kérdezem-e, ha nem, akkor bocsánat.

Asus router - Freshtomato firmware - OpenVPN beállítva - szépen megy a bejelentkezés.

A "custom configuration" résznél be lett állítva, hogy

--client-connect "/jffs/opt/scripts/vpn_login.sh opvpnEz a script az OpenVPN server "status" file-jából venne minden "CLIENT_LIST"-el kezdődő sort, majd ezt normális (szépen olvasható) formátumra alakítva küldené el e-mail-ben. 2 probléma jött elő ezzel kapcsolatban:

1. nem tudom miért, de az msmtp mindig 127-es hibakóddal száll el, ha egy VPN kapcsolat létrejön. Ha nincs VPN kapcsolat és "csak úgy" szeretnék vele e-mail-t küldeni, az szuperul működik. Miért? Mitől zavarodik meg?

2. az OpenVPN szerver "status" file-jában nem mindig látható azonnal a vpn kliens, tehát mintha nem frissülne azonnal. Hiába tettem a script-be sleep-t (akár mekkora értékkel), mintha egyszerűen nem látná. Ugyanakkor egy mc-vel megnézve a file-t, látom benne a bejegyzést a vpn kliensre vonatkozólag. Miért?

-

Sziasztok!

Van egy lakás két külön internet előfizetéssel.

Az a cél, hogy egy wifi-t szeretnék két VLAN-nal, de az is megfelelő, ha egy wifi van plusz egy vendég háló.

Van egy trükk a dologban: az egyik wifinek az egyik netre kellene mennie, a másiknak a másikra.

Valahogy így.

Ugyebár a két szolgáltatói router egyszerre nem lehet aktív, mert zavarnák egymást, ezért szeretném egy wifi hálóba szervezni a kettőt.

Ha lehetséges.A másik feladat, hogy van egy gép, aminek szüksége lenne dupla netre, failover módban, de ez csak vezetékekkel kell, hogy működjön, mert desktop gép. Mi ennek a legjobb módja? Szoftveres megoldás a nyerő, vagy valami hardveres dolog?

Kössz előre is az infókat

Eladó régi hardverek: https://hardverapro.hu/apro/sok_regi_kutyu/friss.html

-

válasz

MasterMark

#12587

üzenetére

MasterMark

#12587

üzenetére

Van (illetve lesz, amikor bekötik) egy munkahelyi hálóm fix IP-vel, hozzáféréssel a céges dolgokhoz (a fix IP alapján) és egy otthoni háló, sima digi.

Az a cél, hogy az otthoni dolgok ne keveredjenek a cégessel, sem sávszél, sem hozzáférés terén.[ Szerkesztve ]

Eladó régi hardverek: https://hardverapro.hu/apro/sok_regi_kutyu/friss.html

-

válasz

MasterMark

#12589

üzenetére

MasterMark

#12589

üzenetére

Az lenne a lényeg, hogy úgy legyen közösítve, hogy ne legyen hozzáférésük egymáshoz, de mindkettőre lehessen csatlakozni laptopról wifivel is.

Sávszél tekintetében igazából nagy gond nincs, mert asszem 100MBit-es vonalat kapok csak.

Ahogy egy vendég wifi sem látja a belső hálót, úgy lenne jó különválasztani.[ Szerkesztve ]

Eladó régi hardverek: https://hardverapro.hu/apro/sok_regi_kutyu/friss.html

-

Tamy

senior tag

válasz

MasterMark

#12595

üzenetére

MasterMark

#12595

üzenetére

Csak akkor két WAN portos router kell, a failovert talán még tudná is, de a wifit szerintem azok se tudják úgy, ahogy szeretné.

Egész életemben azon gondolkodtam, hogy kéne valamit dolgoznom. Ezért aztán a végén nem is maradt rá időm.

-

-

tjsz

senior tag

Sziasztok!

"Probléma" megoldva, írtam egy script-et, ami percenként nézi, hogy az openvpn status file-ban a kliens felsorolásnál van-e új elem, ha igen, akkor máris küld egy rövid e-mail-t, ami kb így nézi ki (mikor, milyen IP-ről, kicsoda, milyen titkosítással):

----------------------------------------------------------

OpenVPN clients:

2024-04-06 17:35:55 81.183.100.2:5535 felhasznalo AES-256-GCM

----------------------------------------------------------

Eddig minden ok.

Ma hajnalban ezt küldte a script:

----------------------------------------------------------

OpenVPN clients:

2024-04-09 01:34:45 80.66.88.204:65492 UNDEF BF-CBC

----------------------------------------------------------

Nézve a syslog-t, azt láttam, hogy erről a holland (?) IP címről többször is szeretett volna az illető belépni a router web-es (nem a "hagyományos" porton működő) felületére, illetve a lenti log-ok alapján (ha jól értem) az OpenVPN-re is? (ezútóbbi sem hagyományos porton megy).

Apr 9 01:34:45 FT-2CFDA1 daemon.notice openvpn-server1[1375]: TCP connection established with [AF_INET6]::ffff:80.66.88.204:65492

Apr 9 01:34:59 FT-2CFDA1 daemon.err openvpn-server1[1375]: 80.66.88.204:65492 Connection reset, restarting [-1]

Apr 9 01:34:59 FT-2CFDA1 daemon.notice openvpn-server1[1375]: 80.66.88.204:65492 SIGUSR1[soft,connection-reset] received, client-instance restartingKell emiatt aggódnom?

[ Szerkesztve ]

-

4Grider

nagyúr

Én óránként, két óránként kapok emailt arról, hogy a nyitott vpn/rdp/stb. portokon hány százan próbálkoztak. Mindenre van erőforrás szerte a világban.

Aleksandr Valerevich Mokhonko holland ip címei nálam is felbukkannak napi rendszerességgel. Mondjuk azt nem értem, hogy civilizáltabb országokban hogyan engedhetik az ilyesmit és miért nem ülnek már valahol a hűvösön. Mert Kambodzsa, Belíz, meg Oroszország/Kína esetén még megérteném, de Hollandiát, Belgiumot és Észak-Amerikát nem egészen értem... -

tjsz

senior tag

Sziasztok!

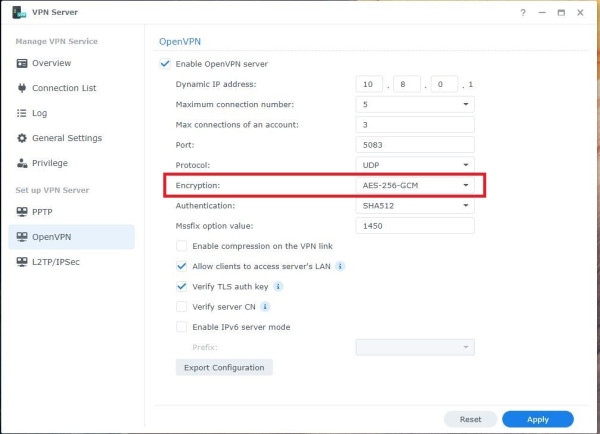

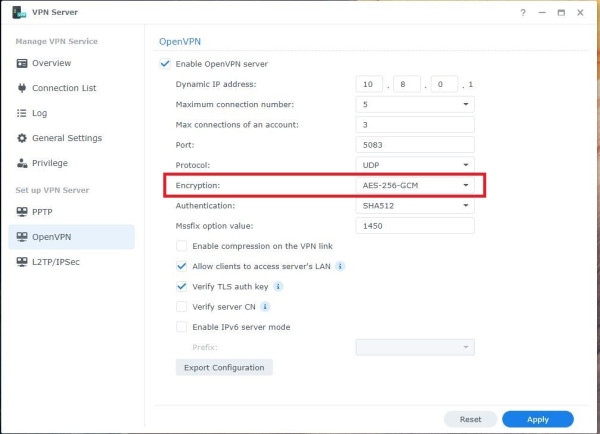

Egy újabb kérdésem lenne: Synology NAS-on futó OpenVPN szerveren a titkosítás módosítva lett AES-256-CBC-ről AES-256-GCM-re.

A kliensen futó .ovpn file-ban maradt a "cipher AES-256-CBC" bejegyzés (nem lett módosítva).

A kliens be tud jelentkezni a Synology féle OpenVPN szerverre, a log-ban ez látható:

2024-04-13 10:34:03 DEPRECATED OPTION: --cipher set to 'AES-256-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM). OpenVPN ignores --cipher for cipher negotiations.

2024-04-13 10:34:03 OpenVPN 2.6.8 [git:v2.6.8/3b0d9489cc423da3] Windows [SSL (OpenSSL)] [LZO] [LZ4] [PKCS11] [AEAD] [DCO] built on Nov 17 2023

2024-04-13 10:34:03 Windows version 10.0 (Windows 10 or greater), amd64 executable

2024-04-13 10:34:03 library versions: OpenSSL 3.1.4 24 Oct 2023, LZO 2.10

2024-04-13 10:34:03 DCO version: 1.0.0

2024-04-13 10:34:05 WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info.

2024-04-13 10:34:05 TCP/UDP: Preserving recently used remote address: [AF_INET]185.167.92.211:5083

2024-04-13 10:34:05 ovpn-dco device [OpenVPN Data Channel Offload] opened

2024-04-13 10:34:05 UDP link local: (not bound)

2024-04-13 10:34:05 UDP link remote: [AF_INET]185.167.92.211:5083

2024-04-13 10:34:05 WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this

2024-04-13 10:34:05 [kutyafule.synology.me] Peer Connection Initiated with [AF_INET]185.167.92.211:5083

2024-04-13 10:34:05 IPv4 MTU set to 1500 on interface 19 using service

2024-04-13 10:34:05 Initialization Sequence CompletedEngem főleg a "OpenVPN ignores" zavar. Ez azt jelenti, hogy most titkosítás nélkül megy a kommunikáció szerver és kliens között?

[ Szerkesztve ]

-

PiroGrim

csendes tag

Szia!

Egy, kirakdtad az url-ed és az ip-d, szerintem töröld majd a hozzászólásod.

Nem a titkositást ignorálja, hanem a --cipher beállitást.

Felismerte a kliens, hogy depricated a beállitás és figyelmen kivül hagyja azt.

A server általi beállitások mentén titkosit.szíszíenpí vájörlesz /én

-

-

Kekmen

senior tag

Sziasztok!

Az mitől lehet, hogy parancssorban ha kiadok egy tracert parancsot, nem mutatja a hop-okat, csak a végső címet (IPv4). IPv6-on folyamatosan Request timed out-ot mutat.

Próbáltam a Telekomos ONT-ból, az jól működik.

[kép] [kép]

Szerk: Win11 23H2[ Szerkesztve ]

"Orlando day dawning, One more Sunday morning, If this is heaven, I'm not afraid of hell."

Új hozzászólás Aktív témák

- Gumi és felni topik

- Anime filmek és sorozatok

- Autós topik

- Vezetékes FEJhallgatók

- Anglia - élmények, tapasztalatok

- VR topik (Oculus Rift, stb.)

- Samsung Galaxy S23 és S23+ - ami belül van, az számít igazán

- Gaming notebook topik

- Azonnali VGA-s kérdések órája

- Kerékpárosok, bringások ide!

- További aktív témák...

- ZOTAC GeForce GTX 1080 AMP Edition 8GB GDDR5X 256bit

- Filmes gép gyűjtemény

- Nikon D5000 + AF-S DX NIKKOR 18-105 mm

- Bontatlan Seagate & Western Digital HDD-k 3TB - 12TB -ig - Számla + Garancia, Ár alatt! BeszámítOK!

- DJI Mini 4 pro FMC drón - 3 akku, RC2 táv, 2 táska, Filterek, 2025. decemberig garancia, DJI Care

![;]](http://cdn.rios.hu/dl/s/v1.gif)