-

IT café

ASUS WL-500G Premium

Új hozzászólás Aktív témák

-

nandris

aktív tag

válasz

Intruder2k5

#7696

üzenetére

Intruder2k5

#7696

üzenetére

És így a tűzfalteszttel láthatatlan vagyok, elméletileg minden használt porton.

[ Szerkesztve ]

-

ecaddict

senior tag

válasz

Laca 012

#7694

üzenetére

Laca 012

#7694

üzenetére

Abban tökéletesen igazad van, hogy nem kellenének duplán meglegyenek egyes szabályok. Felesleges.

Az viszont nagyon nagy gáz, hogy hiányzik az -A INPUT -j DROP szabály (azaz a default policy).

Ez azt jelenti, hogy nemcsak a 22-es, hanem az összes port nyitva van az INPUT láncon.

Na ez már probléma.Azt, hogy mivel érted el nem tudom. A firewall-t nálad nem kellene más állítsa mint a post-firewall vagy ha az általam írt /opt/etc/init.d/S99rtorrent scriptet használod még az.

Itt egyébként ki is lehet venni a

iptables -A INPUT -j DROP

sort, de csak akkor, ha a

iptables -D INPUT -j DROP

sort is kiveszed (nem is értem eredetileg mért tettem be, lehet -A-t akartam használni aztán amikor -I-t kezdtem el használni vsz., hogy közelebb legyen a lánc elejéhez és kevésbé terhelje a procit lehet elfelejtettem kivenni).Persze valahol máshol is kikerülhet a default DROP policy, de azt csak te tudod kideríteni, hogy pontosan hol.

Azt szintén csak te te tudod eldönteni mit kapcsolsz be a webes felületen. Ha optware Samba-t használsz akkor pl. nem kell a firmware Samba. Persze le is lehet állítani (én ezt teszem pl. a post-mount-ban).

Az iptables-save -c paranccsal minden szabály megnézhető. Azok is amiket a webes felületről hozol létre. Pl. a "NAT Setting - Virtual Server". Ezek a nat táblába kerülnek azaz ezeket iptables-save -t nat-al is meg lehet nézni.

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

nandris

aktív tag

Nemtudom, hogy a log-file most miért ilyenekkel van tele, a firewall scripts csere miatt, vagy valamelyik regisztrációs modult kapcsoltam be véletlenül a log menüben.

Jun 4 21:08:57 ASUS user.warn kernel: DROP IN=ppp0 OUT= MAC= SRC=213.181.194.79 DST=91.83.77.177 LEN=95 TOS=0x00 PREC=0x00 TTL=120 ID=10002 PROTO=UDP SPT=39679 DPT=6880 LEN=75

Jun 4 21:09:19 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=212.40.96.109 LEN=40 TOS=0x00 PREC=0x00 TTL=127 ID=35040 DF PROTO=TCP SPT=2080 DPT=80 WINDOW=17113 RES=0x00 ACK FIN URGP=0

Jun 4 21:09:31 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=92.61.114.124 LEN=48 TOS=0x00 PREC=0x00 TTL=127 ID=35057 DF PROTO=TCP SPT=2130 DPT=80 WINDOW=16384 RES=0x00 SYN URGP=0 OPT (020405A001010402)

Jun 4 21:09:32 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=195.70.35.19 LEN=48 TOS=0x00 PREC=0x00 TTL=127 ID=35096 DF PROTO=TCP SPT=2132 DPT=80 WINDOW=16384 RES=0x00 SYN URGP=0 OPT (020405A001010402)

Jun 4 21:09:32 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=74.125.87.155 LEN=48 TOS=0x00 PREC=0x00 TTL=127 ID=35108 DF PROTO=TCP SPT=2136 DPT=80 WINDOW=16384 RES=0x00 SYN URGP=0 OPT (020405A001010402)

Jun 4 21:09:32 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=212.40.96.109 LEN=48 TOS=0x00 PREC=0x00 TTL=127 ID=35109 DF PROTO=TCP SPT=2135 DPT=80 WINDOW=16384 RES=0x00 SYN URGP=0 OPT (020405A001010402)

Jun 4 21:09:32 ASUS user.warn kernel: ACCEPT IN=br0 OUT=ppp0 SRC=192.168.1.37 DST=193.68.35.131 LEN=48 TOS=0x00 PREC=0x00 TTL=127 ID=35293 DF PROTO=TCP SPT=2138 DPT=80 WINDOW=16384 RES=0x00 SYN URGP=0 OPT (020405A001010402)Jóformán ezekből áll a log file.

-

mgrincs

tag

Sziasztok,

mostanában kicsit mással vagyok elfoglalva, de ez a probléma érdekesnek tűnt, meg olyan nincs, hogy valamit nem lehet, szóval utánanéztem, és amit találtam:

a linux-os passwordok a shadow fájlban MD5 algoritmussal vannak hash-elve, plusz egy kis extra hozzádobva(salt-nal hívott véletlenszerűség), hogy biztosan egyediek legyenek.

A hash-ben a $1 jelenti a használt algoritmust, a második $ jel utáni 8 karakterrel "vadítják" meg a hash-elést, és a harmadik $ jel után található az hash-elés eredménye.

Na most az algoritmust, ami képes erre, egy csomó utility-be beépítették, ámde csak egy elérhető a routeren, és Intruder2k5 kolléga jól fogalmazott, a webadmin felület is megcsinálja, szóval az alap fw-ben is ott kell legyen.

Nem csigázom az érdeklődést, az openssl a barátod.

A parancs amivel megkapod egy password hash-ét, amit aztán hozzádobhatsz a shadow fájlhoz a következő:openssl passwd -1 -salt 12345678

Password:

$1$12345678$wQvgsIZeCMXtyU357I.DF.-1 paraméter az algoritmus azonosítója, -salt a karakterlánc, aminek segítségével a hash-t előállítja.

Kipróbáltam, működik, bár egy hátulütője van az új felhasználó hozzáadásának, mégpedig hogy a flash fájlrendszeréhez az elérési jogok be vannak égetve, ergo okosan kell group-ot választani, hogy menjen minden szkript/parancs. Például a beégetett .profile-ban egyből használná az nvram parancsot, amivel rögtön fel is bukott. Bár ezt le is cserélheted, ha akarod.

lrwxrwxrwx 1 root root 16 Jan 1 1970 profile -> /rom/etc/profile

És könnyen el tudom képzelni, hogy több is lesz, ha nekiállsz komolyabban próbálgatni.

Remélem segítettem, és eléred a célod.Egyébként közel járok a Tomato wiki magyarosításának végéhez, remélem a hétvégén közzétehetem, így bátorítva sokakat ennek FW-nek a használatára.

Üdv Mindenkinek!

http://www.youtube.com/watch?v=HkTa3-ZZbD8

-

nothin

tag

Mintha nekem csak valami csökkentett openssl -em lenne mert csak

pár parancsot ismer. De ahogy látom ez a csökkentet hatáskörü

felhasználó létrehozás nem olyan egyszerű Azt akartam volna elérni

Azt akartam volna elérni

hogy csak a saját könyvtárát lássa és egy két programot tudjon futtatni. -

umisu

csendes tag

Sziasztok, van egy kis gondom egy wl500gp v1 -es el....

Nagyon gyenge a wifi része, csak aban a szobában használható ahol van már egy ajtót is csak nagyon nehezen visz át

Már a kezdetektől gond volt vele, de eddig nem érdekelt, mert nem használtam, de most vettem egy nagy antennát, de nemhogy javult volna a jel erősség hanem roszabb lett

Hogyan kell szétszedni ? Meg kellene nézzem az antennacsatlakozást mert az a gyanum, hogy megszakadt valahol.

Vagy más ötlet, hogy miért van ez?

Oleg féle fw van rajta, kb a 4. verzió a sorban, mert folyamatosan frissítettem, de ez sosem befolyásolta a wifit...

Köszönöm, előre is az ötleteket...

-----------Misu------------

-

mgrincs

tag

Szia,

biztos, hogy más tomato build-et használunk, nálam:

Tomato v1.23.8624 ND USB No CIFS fut, bár ez nem a fő router.

Lehet az újabbakból kiherélték ezt is.

De openssl csomag van a Optware-es is, szóval esetleg azzal is mehet.A második hozzászólásoddal igazad lehet, ezek a routeres megoldások nem igazán többfelhasználós környezetek.

Talán, ha nagyon akarsz ilyesmit, OpenWrt a megoldás, tudtommal ott a komplett fájlrendszer írható, vagy Oleg esetén indíthatod a rendszert külső USB-ről, így azon a fájlrendszer megintcsak írható lesz.http://www.youtube.com/watch?v=HkTa3-ZZbD8

-

ecaddict

senior tag

Több vasbetont is át kell vigyen (kipróbáltam). Lehet belül szétjött a csati vagy sokan használják a csatornát amit te is.

A házat csavarok fogják a gumi talpak alatt. Az egyiken van valami gari tapadós papir. Ha még aktuális esetleg finoman le lehet szedni.Parancssorból ki kellene adni:

wl noiseEzzel a parancsal a zaj értékét kapod meg dB -ben (decibelben).

-75 -85 között van normálisan (+-5).Ha a szám nagyobb mint 90 (nagy érték=kicsi zajszint) akkor valami gáz van (kicsi zaj=kis jel).

Ha kicsi a szám (kis érték=nagy zaj) akkor is gond van.### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

mgrincs

tag

Szia,

lehet ez a bajod, ha régebbi a szerkezet:

http://wl500g.info/showthread.php?t=13560

vagy szintén olvastam problémákról az ND driverrel, Intel 2200BG kliensek esetén.

Szóval ezeket nézd meg.szerk:

na erre aztán ráugrottunk

[ Szerkesztve ]

http://www.youtube.com/watch?v=HkTa3-ZZbD8

-

Intruder2k5

MODERÁTOR

Az a dolog, hogy ez így nem teljesen normális, tény...

És bár én nem használok WiFi-t (ugyan egyszer-kétszer kipróbáltam), de ezzel a két beállítással esetleg lehet javítani rajta valamit, ha jól sejtem.Persze ezt már akkor, ha már megnézted a többi dolgot... Csatlakozót, szabad csatornát, mert ha valóban olyan gond van, akkor ezeket hiába állítgatod. Ez ugyan Tomato, de ha jól emlékszem ezek OLEG-ben is ugyanúgy megtalálhatóak.

-

mgrincs

tag

Még egy link:

http://wl500g.info/showthread.php?t=13321

Asszem hazamegyek gyorsan megmérem én is, bár nem nagyon használom a wifit.

http://www.youtube.com/watch?v=HkTa3-ZZbD8

-

Laca 012

őstag

válasz

ecaddict

#7702

üzenetére

ecaddict

#7702

üzenetére

Ezzel a bejegyzéssel kívülről valóban megszűnt a 22-es port működni tegnap éjfélig..

De reggelre beenged és továbbra is próbálkozik emberünk.. most egy másik az általad linkelt listában megtalálható ip-ről.

Nem értem mi történhetett, az iptables -save -tfilter-re érdekes dolgok jönnek:

[root@WL-500gP root]$ iptables-save -t filter

# Generated by iptables-save v1.3.8 on Fri Jun 5 13:16:21 2009

*filter

:INPUT ACCEPT [57:7170] ORWARD ACCEPT [160:23860]

ORWARD ACCEPT [160:23860] UTPUT ACCEPT [311:31924]

UTPUT ACCEPT [311:31924] RUTE - [0:0]

RUTE - [0:0]

:MACS - [0:0]

:SECURITY - [0:0]

:logaccept - [0:0]

:logdrop - [0:0]

-A INPUT -m state --state INVALID -j DROP

-A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

-A INPUT -i lo -m state --state NEW -j ACCEPT

-A INPUT -i br0 -m state --state NEW -j ACCEPT

-A INPUT -d 224.0.0.0/240.0.0.0 -p igmp -j ACCEPT

-A INPUT -d 224.0.0.0/240.0.0.0 -p udp -m udp ! --dport 1900 -j ACCEPT

-A FORWARD -i br0 -o br0 -j ACCEPT

-A FORWARD -m state --state INVALID -j DROP

-A FORWARD -d 224.0.0.0/240.0.0.0 -p udp -j ACCEPT

-A FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

-A FORWARD -i ! br0 -o vlan1 -j DROP

-A FORWARD -m conntrack --ctstate DNAT -j ACCEPT

-A BRUTE -m recent --update --seconds 600 --hitcount 3 --name BRUTE --rsource -j DROP

-A BRUTE -m recent --set --name BRUTE --rsource -j ACCEPT

-A SECURITY -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK SYN -m limit --limit 1/sec -j RETURN

-A SECURITY -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK RST -m limit --limit 1/sec -j RETURN

-A SECURITY -p udp -m limit --limit 5/sec -j RETURN

-A SECURITY -p icmp -m limit --limit 5/sec -j RETURN

-A SECURITY -j DROP

-A logaccept -m state --state NEW -j LOG --log-prefix "ACCEPT " --log-tcp-sequence --log-tcp-options --log-ip-options

-A logaccept -j ACCEPT

-A logdrop -m state --state NEW -j LOG --log-prefix "DROP " --log-tcp-sequence --log-tcp-options --log-ip-options

-A logdrop -j DROP

COMMIT

# Completed on Fri Jun 5 13:16:21 2009

[root@WL-500gP root]$Miért van INVALID az 57000 helyett?

Annyit csináltam, hogy a webes felületen kikapcsoltam a virtual servert, illetve ugye beleraktam a post-firewall-ba a bejegyzést:

#!/bin/sh

iptables -I INPUT 1 -p tcp -i "$1" --syn --dport 21 -j ACCEPT

iptables -I INPUT -m tcp -p tcp --dport 57000 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -j ACCEPT

iptables -t nat -A PREROUTING -i "$1" -p tcp --dport 443 -j DNAT --to-destination "$4":443

iptables -A INPUT -j DROPKezd az agyamra menni...

Szerk: Abban a szerencsés helyzetben vagyok, hogy 17db különböző helyen lévő gépet érek el a logmein-nel, tehát egyszerűen le tudom tesztelni a végeredményt kívülről..

[ Szerkesztve ]

-

Laca 012

őstag

válasz

ecaddict

#7702

üzenetére

ecaddict

#7702

üzenetére

Különben azt néztem, hogy az én firmware-em r240-es, és már az r308-nál tartanak. Elvileg azt írták hogy ebben az iptables-nél is történt vmi javítás vagy módosítás:

netfilter/iptables

iplimit match replaced with connlimit (like in 2.6 kernels)

CLASSIFY, TOS targets included in firmware

layer7 filter enabled (external module)

ipset 3.0 modules added (external)

multiport match fixedszóval asszem gyorsan frissítek.. (hátha összeomlik és nincs több probléma amíg újrarakom....

)

)[ Szerkesztve ]

-

nandris

aktív tag

Találtam egy oldalt, ha valakit érdekel.

http://wrt54.info/index.php/2008/12/iptables-avagy-a-router-tuzfala/#more-97

meg még egy

http://viktike.serveftp.net/blog/?content=page&id=1[ Szerkesztve ]

-

ecaddict

senior tag

válasz

Laca 012

#7715

üzenetére

Laca 012

#7715

üzenetére

Szerintem csináld meg az Oleg r308 cserét és onnan folytassuk. Továbbra is hiányzik az INPUT lánc végéről a DROP (ill. mostmár a többi post-firewall-os szabály is).

Azt kellene kideríteni mi szedi ki. Nem lehet, hogy valami cron-ból fut?

Ha feltetted a r308-at ki lehetne próbálni a post-firewall-t amit a #7673 hsz-ben ajánlottam. Ekkor ki is lehet venni a web-es brute force beállításokat. Eleve gyengébb mint amit megadtam ill. a webes dologban kevésbé bízok. Mióta a TARPIT target-et használom kezdenek leszokni rólam a támadók.

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

Laca 012

őstag

válasz

ecaddict

#7717

üzenetére

ecaddict

#7717

üzenetére

Már fent is van az r308, flashfs mentés visszatöltve. Működik is a webserver, phpmyadmin,samba..stb. Cron nincs telepítve, talán később..

Azt viszont észrevettem, hogy a system setup/ services menüpontnál ahol az ssh-t engedélyezem, ott portját is meg kell adni. Tehát valószínűleg amiatt működött 22-esen is még a legelső verzióban.Ott egyáltalán kell engedélyezni az ssh-t, vagy a post-boot, post-firewall elvileg minden ilyet elintéz és csak bekever a webes felület?

Próbáltam webes felületen visszakapcsolni a tűzfalat, meg próbáltam a nat virtual servert is visszakapcsolni, de nem tűnik el az INVALID...

Kipróbálom azt a post firewallt amit írtál, aztán jövök a fejleményekkel.. -

ecaddict

senior tag

válasz

Laca 012

#7718

üzenetére

Laca 012

#7718

üzenetére

Az INVALID jó helyen van ott az összes többi szabállyal. Ezek a firmware-ből jönnek és kellenek.

Nálam be van kapcsolva a weben az SSH és kikommenteztem a post-boot-ból a dropbear-t.

Persze lehet úgy is, hogy nem kapcsolod be a weben és a post-boot-ból indítod mint a régi Oleg-nél.

Ahogy szimpatikusabb.A webes felületen is át lehet tenni más portra, mint ahogy azt észre is vetted (nem használom).

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

Laca 012

őstag

válasz

ecaddict

#7717

üzenetére

ecaddict

#7717

üzenetére

kilőttem a webes felületen mindent, és az általad ajánlott post-firewall van fent.

Illetve a post-boot-ban átírtam a

"/usr/sbin/dropbear -p 57000" sort

"/usr/sbin/dropbear -p 65534" -re.

Így a iptables-save -t filter:

[root@WL-500gP root]$ iptables-save -t filter

# Generated by iptables-save v1.3.8 on Fri Jun 5 15:51:04 2009

*filter

:INPUT ACCEPT [0:0] ORWARD ACCEPT [225:27009]

ORWARD ACCEPT [225:27009] UTPUT ACCEPT [813:264819]

UTPUT ACCEPT [813:264819] RUTE - [0:0]

RUTE - [0:0]

:MACS - [0:0]

:SECURITY - [0:0]

:logaccept - [0:0]

:logdrop - [0:0]

-A INPUT -m state --state INVALID -j DROP

-A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

-A INPUT -i lo -m state --state NEW -j ACCEPT

-A INPUT -i br0 -m state --state NEW -j ACCEPT

-A INPUT -d 224.0.0.0/240.0.0.0 -p igmp -j ACCEPT

-A INPUT -d 224.0.0.0/240.0.0.0 -p udp -m udp ! --dport 1900 -j ACCEPT

-A INPUT -d 192.168.1.1 -p tcp -m tcp --dport 80 -j ACCEPT

-A INPUT -p tcp -m tcp --dport 22 -j ACCEPT

-A INPUT -p tcp -m tcp --dport 65534 -j ACCEPT

-A INPUT -p tcp -m tcp --dport 443 -j ACCEPT

-A INPUT -j DROP

-A FORWARD -i br0 -o br0 -j ACCEPT

-A FORWARD -m state --state INVALID -j DROP

-A FORWARD -d 224.0.0.0/240.0.0.0 -p udp -j ACCEPT

-A FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

-A FORWARD -i ! br0 -o vlan1 -j DROP

-A FORWARD -m conntrack --ctstate DNAT -j ACCEPT

-A SECURITY -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK SYN -m limit --limit 1/sec -j RETURN

-A SECURITY -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK RST -m limit --limit 1/sec -j RETURN

-A SECURITY -p udp -m limit --limit 5/sec -j RETURN

-A SECURITY -p icmp -m limit --limit 5/sec -j RETURN

-A SECURITY -j DROP

-A logaccept -m state --state NEW -j LOG --log-prefix "ACCEPT " --log-tcp-sequence --log-tcp-options --log-ip-options

-A logaccept -j ACCEPT

-A logdrop -m state --state NEW -j LOG --log-prefix "DROP " --log-tcp-sequence --log-tcp-options --log-ip-options

-A logdrop -j DROP

COMMIT

# Completed on Fri Jun 5 15:51:04 2009

[root@WL-500gP root]$

még mindíg ott az INVALID... -

Laca 012

őstag

válasz

ecaddict

#7719

üzenetére

ecaddict

#7719

üzenetére

Tehát az INVALID nem baj...

ezzel a post-firewallal akkor a webes felületen minek kell ki-bekapcsolva lenni?

bruteforce, firewall, ssh, nat virtual server...stb.?

A post-boot-ban akkor kommentezzem ki a dropbear portbeállítását?

Hogy tudok portot nyitni a 192.168.1.2 ipcímen levő gépemnek uTorrenthez?

Hú mennyi kérdés.. Bocsi, de kicsit belegabajodtam.. -

ecaddict

senior tag

válasz

Laca 012

#7720

üzenetére

Laca 012

#7720

üzenetére

Kezd alakulni, már csak a recent match-ek hiányoznak (21, 22 port vagy amit még akarsz).

Egyébként a flashfs parancsokat használod mentésra vagy miért hiányoznak?

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

ecaddict

senior tag

válasz

Laca 012

#7721

üzenetére

Laca 012

#7721

üzenetére

A webes brute-force helyett jobb amit megadtam. Több okból is:

- TARPIT -et használ DROP helyett

- Bármilyen portra szelektíven be tudod állítani

OK, a webest (lehet) egyszerűbb beállítani (mármint amit be lehet)...A dropbear-nél amit preferálsz (korábban leírtam, itt nincs lényeges különbség).

NAT Setting - Virtual Server résznél hozzáadod a 6112-es portot (vagy amit beállítottál).

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

Laca 012

őstag

válasz

ecaddict

#7722

üzenetére

ecaddict

#7722

üzenetére

igen módosítás+ mentés után mindíg flashfs save && flashfs commit && flashfs enable && reboot

most az a furcsa, hogy kipróbáltam kintről, és a 65534-es porton nem enged be, de a 22-esen még mindíg beenged.

Utána visszakapcsoltam webes felületen az ssh-t, oda beírtam egy portszámot, azon is beenged, és a22-esen továbbra is..

A 21-es port az FTP-szerveré nem? mert az tényleg nem megy kívülről.. -

ecaddict

senior tag

válasz

Laca 012

#7724

üzenetére

Laca 012

#7724

üzenetére

A 65534-en azért nem enged be, mert hiányzik a nat táblából a szabály (iptables-save -t nat):

iptables -t nat -A PREROUTING -i $1 -p tcp --dport 65534 -j DNAT --to-destination $4:65534De egyszerűbb lenne, ha a 22-es portot mindenütt átírnád 65534-re ha oda raktad az SSH-t.

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

Laca 012

őstag

válasz

ecaddict

#7725

üzenetére

ecaddict

#7725

üzenetére

ok. én voltam figyelmetlen. amit linkeltél post-firewall abban ki volt commentezve a 21-es port, viszont a 22-est benne hagytam. Átraktam a 22-es sora elé a #-t, a 21 elől pedig kivettem. Egyből megy az FTP.

SSH-npedig így most csak azon a porton enged be, amit belőttem webes felületen.A gépnek belövöm akkor a virtual server-nél a portnyitást, az is ok.

A te post-firewall-odban volt a iptables -A INPUT -p tcp --dport 65534 -j ACCEPT bejegyzés, és ott sem volt hozzá "iptables -t nat" szabály... csak ha ssh-hoz használnám, akkor kellene az említett sor, vagy rosszul gondolom?

Megérzésem szerint (sajnos nem tudásom szerint) nálad talán a torrentkliens kommunikál azon a porton... (vagy tévedek) Mert ez esetben egyenlőre én ezt is kikommentezhetném..Szerk:Ja! és akkor a 22-es porthoz tartozó -t nat -os sort is kikommentezem..

[ Szerkesztve ]

-

umisu

csendes tag

válasz

ecaddict

#7710

üzenetére

ecaddict

#7710

üzenetére

Baj van

noise -99

és 95 el kezdődik a serial, tehát régebbi széria

elolvastam a linket, ha jól értem cserélnem kell valamit a ketyerében

no itt kezdődik a baj

szétszedni még szétszedem, de mi az amit cserélnem kell?

forrasztanom kell, vagy csak kivenni berakni??? hogy ?

Bocsi srácok de sajnos elektronikában nem vagyok túl jó

képek esetleg, vagy videó

vagy ne álmodjak

vagy ne álmodjak

köszi az eddigieket is

-----------Misu------------

-

Intruder2k5

MODERÁTOR

Az ilyenre szoktam én mindig azt mondani, hogy amíg rendesen működnek a dolgok, és egyébként nem éreztél semmilyen problémát, addig ne ess kétségbe, csak mert láttál egy hsz.-t a fórumon, és nyugodtan használd tovább úgy ahogy van. De ha nem értesz hozzá, akkor főleg semmiképpen se állj neki Te magad forrasztgatni, mert csak nagyobb bajt csinálhatsz vele, mint amilyen van, és esetleg soha többé nem fog elindulni a routered. Más kérdés lenne, ha a hiba már nem csak mindenféle tesztprogramokban jelentkezne, hanem a napi használatban is gátolna... De a körülmények figyelembe vételével akkor is inkább keress valakit, aki ért hozzá, és megcsinálja neked. Biztosan akad az ismerősök közt valaki, "aki már látott forrasztópákát". Persze ha Te mindenképpen szeretnél gyakorolni... :-))

[ Szerkesztve ]

-

umisu

csendes tag

válasz

Intruder2k5

#7730

üzenetére

Intruder2k5

#7730

üzenetére

Eddig nem nagyon zavart a dolog, de azért vettem nagyobb antennát, mert szeretném haszálni a teraszon a gépemet, ha már wifi akkor jó lenne este kiülni a hűvösre

Az én kezemben is volt már pillanatpáka

, de nem fogok forrasztgatni...

, de nem fogok forrasztgatni...Van egy szaki nem mesze aki erősítőket gyárt, csak azt kellne megmutatnom neki, hogy mit hova forasszon ebbe kellene valami fényképes megoldás.

És hogy pontosan mit kell bereakni, mert 68 omos valami... azt hol tudok venni

Tudom, néha nehéz a felfogásom

-----------Misu------------

-

ecaddict

senior tag

válasz

Laca 012

#7726

üzenetére

Laca 012

#7726

üzenetére

Teljesen jól kitaláltad, hogy mi hogy van. A post-firewall scriptben amit megadtam csak azok a portok vannak amik fixen nyitva vannak.

Ezen felül vannak még amiket a service maga kezel. Pl. ilyen az rtorrent (ezt itt is megadtam) ill. van még pl. a 80-as port amin http tunneling fut. Ezt weben(https)-en keresztül kontrollálom mikor megy.

Egyébként egyre ravaszabbak akik be akarnak törni a routerre. Régen simán fennakadtak azon, hogy nem http van a porton most meg már képesek voltak kideríteni milyen protokol van mögötte.

Na mindegy, ha nem szoknak le róla kénytelen leszek a connlimit match-et is bevetni, így miután elkezdem használni már nem fognak beférni a keretbe.### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

ecaddict

senior tag

válasz

Kitakat

#7727

üzenetére

Kitakat

#7727

üzenetére

Önmagában a layer7 semmi más mint egy netfilter match azaz csomagok protokolját azonosítja a maga korlátaival.

Legegyszerübb példa amikor nincs target (nincs -j az iptables parancsban) azaz csak a csomag és byte számláló frissül:iptables -t mangle -I POSTROUTING -m layer7 --l7dir /opt/etc/l7-protocols --l7proto bittorrent

A számlálók pl. a szokásos iptables-save -c-el nézhetők meg.

A --l7proto után persze nagyon sok protokol lehetséges.Persze tipikusan ennél többre szokás használni (a fenti példa sem véletlenül a mangle táblát használja).

Pl. lehet a csomagokat osztályokba sorolni (-j CLASSIFY --set-class x:y) vagy további netfilter match-ek segítségével pl. időtől függően (-m time match) más és más osztályba sorolni (más-más sávszélességgel) vagy feltételtől függően (-m condition).

A lehetőségek száma közel végtelen. Azaz amit te kérdeztél az valóban a netfilter/iptables.Erre meg itt nem fogok tudni tutorialt írni. Vsz. nem is a legmegfelőbb fórum lenne erre.

Mivel már feltetted az új Oleg firmware-t, csak le kell tölteni a modulokat ill. az ipset-et és próbálgatni.A neten található gyakorlatias tutorial is pl. ez. Érdemes nézegetni a példákat belőle (különösen a 8. fejezetet).

### RT-N16, WL-500 Oleg optware script ami majdnem mindent feltesz ### ===========> http://wl500g.info/showthread.php?t=23684 <===========

-

Intruder2k5

MODERÁTOR

-

Laca 012

őstag

Itt a kép.

A fémdobozka mellett jobb oldalon látható R17-es felirattal egy SMD ellenállás. Azt kell kicserélni 62-68ohmosra. (eredetileg 62k(!)ohmos)

Illetve érdemes megnézni a fémlapka alatt, hogy a C93-C94-es kondik így álljanak, és véletlen sem így.

Volt aki ezeket forgatta, de tulajdonképpen ezzel kiiktatnánk azt az erősítő fokozatot, amelyik tápját megnöveli az R17-es ellenállás... Nekem is ez volt a baja, és most ugyan 2 antennával, de a ház túloldaláról a kocsiból is megvan a jel. (4 fal, lépcsőház, liftajtó, teli fémlemezes bejárati ajtó...stb kb. 40-50m távolság) Az antennák gyáriak, csak át lettek alakítva a legrégebbi szériához adott antenna alapján, ahol nem a koax belső eréből lóg 3-4cm a műanyagba, hanem egy méretezett 1mm-es huzalból készült antennapálca van.

Itt meg is nézheted. Az első antenna egy "ösrégi" WL-500gP V1, a második volt az enyém, és a másik kettő linksys WRT-54G-hez volt. Az elsőt koppintottam le. -

umisu

csendes tag

válasz

Laca 012

#7736

üzenetére

Laca 012

#7736

üzenetére

Köszönöm, a képeket, jövő héten elviszem a szakinak

tehát R17 jelű SMD 62kohm -t kell kicserélni SMD 62 ohm vagy SMD 68 ohm os ellenállásra.

Még egy buta kérdésem lenne, a szaki biztos tudja, de én nem és google meg nem mondja meg nekem...

mi az az SMD ellenállás ?

-----------Misu------------

-

Blackmate

senior tag

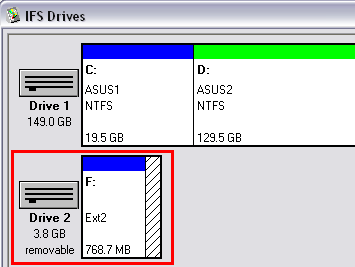

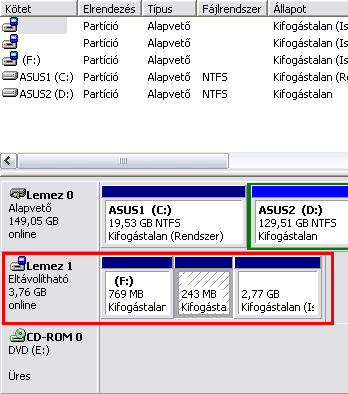

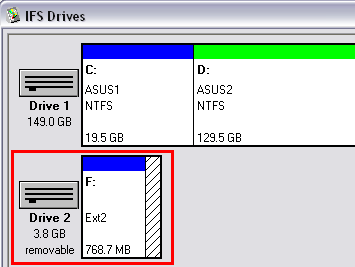

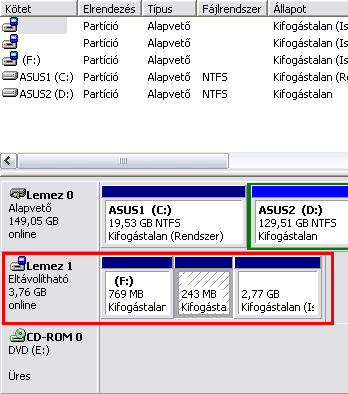

Nem teljesen témába vág a dolog, de szerintem már többen belefutottak a problémába. Windows alatt szeretném a routeren futó lemezeket olvasni. Ugyebár erre találtál ki pl az Ext2IFS-t. Ha USB-n keresztül csatlakoztatja az ember, akkor alapból az első (opt) partíciót be is rakja a win és az fs-driver, és lehet olvasni. Azonban mint majdnem mindenkinek, így nekem is min. 3 partícióbál áll az optware rendszer: opt, swap, share. Na mármost én a 3. partíciót szeretném valahogy mountolni windows alá, nem pedig az opt-ot.

A FAQ között szerepel egy ilyen, hogy How are drive letters configured for Ext2 volumes?. E szerint a Vezérlőpultban szerepel az IFS Drives. Itt én azonban csak egy ext2 partíciót látok, pedig 3 db van.

Ami érdekesebb, hogy a win lemezkezelője pedig látja a 3 ismeretlen partíciót.

Ezután megpróbáltam a FAQ-ban is említett mountvol paranccsal játszadozni. Azonban ezzel is csak azt sikerült elérnem, hogy az első partíciót sikerült mountolnom.

Van valakinek ezzel kapcsolatos tapasztalata? Vagy valami tippe, hogy hogyan tudnám olvasni a különböző ext2 partíciókat? -

Laca 012

őstag

Ami kimaradt: ellenállást pl. a lomex-nél vagy a Kontha-nál tudsz venni, de egy rossz (vagy csak nem használt) alaplapon is találsz jó esetben egy marékkal..

Ha maximalista vagy, mint jómagam, akkor a második antennához wlan-ok.hu -nál kapsz Pig-tail I-PEX-RPSMA kábel -t, és akkor ilyesmi lesz.

wl noise értékeim így:

[root@WL-500gP root]$ wl noise

-81

[root@WL-500gP root]$ wl noise

-81

[root@WL-500gP root]$ wl noise

-80

[root@WL-500gP root]$ wl noise

-80

[root@WL-500gP root]$ wl noise

-81

[root@WL-500gP root]$ wl noise

-81

[root@WL-500gP root]$ wl noise

-82

Szerintem optimális..

Szerk: Az SMD ellenállás az azt jelenti, hogy nem ilyen hanem ilyen.

[ Szerkesztve ]

-

mcfly13

tag

Hali!

Tudja valaki,hogy tomatónál milyen beállításokat kell használni ha el akarom érni kívülről is?

A Dyndns-t már beállítottam.Mondjuk lehet,hogy azt se jól.De úgy látom ez nem olyan egyszerű mint olegnél.

[ Szerkesztve ]

-

mcfly13

tag

Szia!

Ha a dyndns címemet használom akkor csak a web adminos felületet érem el.Én a webszervert szeretném.Ez mitől lehet?

-

nandris

aktív tag

válasz

mcfly13

#7743

üzenetére

mcfly13

#7743

üzenetére

Administration -- > Admin Access -- > Web Admin --> Remote Access -- > HTTP

Csak http-re állítsd, mert ha mindkettőre állítod, akkor két helyen használod ugyanazt a portot. a 8080-port a webszerveré, de ha bekapcsolod a webadminon is akkor nem működik, persze ha átállítod másikra akkor igen.

elérés például:

http://dyndnsnév az webadmin

https://dyndnsnév az a webszerver

A webszerveres felhasználónév és jelszó alapból admin:admin,persze ha nem állítottad el. -

DLDKox

aktív tag

Kijött megint 1 új firmware Tomato 1.25 8631, leteszteltem és ezen első ránézésre minden jól működik. Lehet upgradelni ;)

Új hozzászólás Aktív témák

● Olvasd el az összefoglalót!

- Mazda topik

- AMD K6-III, és minden ami RETRO - Oldschool tuning

- DIGI kábel TV

- LEGO klub

- Autós topik

- Rezsicsökkentés, spórolás (fűtés, szigetelés, stb.)

- Xiaomi Redmi Note 5 Global

- Moderátort keresek a fórumhoz!

- Azonnali notebookos kérdések órája

- Genshin Impact (PC, PS4, Android, iOS)

- További aktív témák...

Azt akartam volna elérni

Azt akartam volna elérni

ORWARD ACCEPT [160:23860]

ORWARD ACCEPT [160:23860] UTPUT ACCEPT [311:31924]

UTPUT ACCEPT [311:31924] RUTE - [0:0]

RUTE - [0:0]